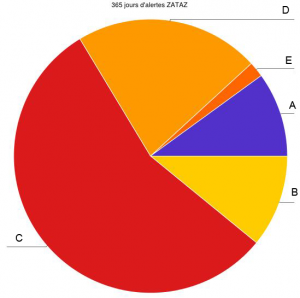

Rétro : 365 jours de protocoles d’alertes ZATAZ

Depuis la création de zataz.com (18 ans en juin 2015), nous proposons bénévolement d’aider les entreprises, associations, … à corriger une fuite de données, une faille, … Notre protocole d’alerte zataz permet d’éviter que le web francophone sombre encore plus profondément qu’il ne l’est déjà. A notre niveau, et avec l’aide d’internautes, nous pensons qu’aider est primordial. Depuis la création du Protocole d’Alerte, 60.277 entreprises (Petites ou grandes) ; associations ; étatiques ; particuliers ont pu être aidés. Un grand merci aux internautes, anonymes ou non, qui pensent qu’aider est une priorité.

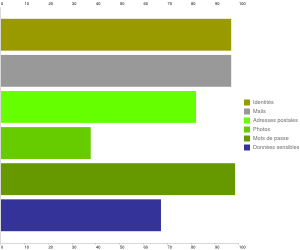

Voici 365 jours d’alertes et les points marquants des 3.447 protocoles d’alertes zataz lancés durant cette période. A noter que 1.096 protocole d’alertes zataz ne sont toujours pas corrigés ! En additionnant l’ensemble des informations que j’aurai pu amasser, si j’avais été un pirate, ces 3.447 alertes ont occasionné la fuite de 450 millions de données (de l’identité à l’adresse, en passant par les téléphones portables, données médicaux, fichiers fiscaux, mot de passe, …) appartenant à des Français et Françaises, oubliés, abandonné ou piratés.

NB : Si vous souhaitez soutenir le Protocole d’alerte ZATAZ, il est possible de faire un don via Paypal.

Des mots de passe sur le web appartenant à des opticiens

Une dizaine d’opticiens de la région parisienne laissent trainer mots de passe de Mutuelles et de la Sécurité Sociale sur Internet.

Piratage pour des espaces de Groupama

Des pirates informatiques se sont invités dans, au moins, deux espaces de l’assureur Groupama.

Un espace du journal 20 minutes piraté

Mots de passe, identifiants de connexion, … un pirate passe dans le serveur de l’espace Cuisine du journal 20 minutes.

Un serveur SFR infiltré

Un jeune internaute français découvre comment infiltrer un serveur de l’opérateur téléphonique SFR.

Fuite de données sur le site Nikon Pro

Le site Nikon Pro avait un problème avec la confidentialité des informations laissées par ses abonnés.

Pub pirates pour Sciences-po

Une fausse page dédiée à la commercialisation de basket Nike Air Max contrefaites installée dans le site copyrightfrance.com et un espace de Sciences Po.

Accès aux passeports russes

Plusieurs sites Internet basés en France, tous reliés à une ambassade Russe, permettent d’accéder aux demandes de passeport de ressortissants étrangers.

Diner de cons dans les Hôtels

Durant mes différents déplacements à l’étranger, j’aime me promener dans les espaces informatiques mis à disposition par les hôtels. De beaux ordinateurs, connectés à Internet, gratuitement. PC ou Mac, des liens de connexion avec son monde familial… ou professionnel. Aussi paranoïaque que je puisse éviter de l’être, il ne me viendrait pas à l’idée de me connecter à ces machines pour le travail. A première vue, beaucoup de « vacanciers » ou « d’employés » n’ont pas mes craintes.

WatchDogs

Plusieurs importants sites de la Ville de Chicago corrigés via le protocole d’alerte de zataz.

Fuite chez Orange

Nouvelle fuite de données pour l’opérateur Orange. Une fuite de données qui n’est pas la première… ni la dernière ; d’autres failles seront corrigées en suite sans tambour, ni trompette.

Fuite pour France Info

Ip, mails et système informatique des auditeurs web de France Info accessibles aux pirates.

Le contrôleur Européen de la Protection des Données

https://www.zataz.com/controleur-protection-donnees-europe/#ixzz3N5pqkEB2

Les factures sur Internet, une donnée sensible à protéger

ZATAZ.COM a pu relever des dizaines de cas, en 2014, de fuites de factures.

https://www.zataz.com/les-factures-sur-internet-une-information-a-proteger/

https://www.zataz.com/fuite-de-factures-pour-ellia-et-ebuzzing/

Thales sécurise l’Etat, ZATAZ sécurise Thales

https://www.zataz.com/thales/

Faille pour l’Agence Spatiale Européenne

https://www.zataz.com/ouvelle-faille-pour-lagence-spatiale-europeenne/

La Poste corrige plusieurs vulnérabilités

https://www.zataz.com/la-poste-corrige-plusieurs-failles-serieuses/

Logiciel de gestion comptable des chirurgiens dentistes

Infiltrer les disques durs de clients Bouygues Télécom

Imaginez, vous êtes en train de surfer en famille quand, pendant ce temps, un voisin siphonne l’intégralité de vos photos, de vos factures, de votre vie privée 2.0. C’est ce qui aurait pu arriver à certains clients de l’opérateur Bouygues Télécom.

Faille sur le site de l’Assemblée Nationale corrigée

https://www.zataz.com/faille-sur-le-site-de-lassemblee-nationale-corrigee/

Fuites de données pour des sites de Pôle Emploi…

(1) … Ils referont le coup quelques semaines plus tard (2).

Données clients accessibles sur le site Hippopotamus

https://www.zataz.com/donnees-clients-accessibles-sur-le-site-hippopotamus/

La grande gagnante de nos 365 jours d’alerte, la CNIL

« Protéger les données personnelles, accompagner l’innovation, préserver les libertés individuelles » C’est par cette jolie phrase que le site Internet de la Commission nationale de l’informatique et des libertés (cnil.fr) accueillait fin 2013, début 2014 les internautes à la recherche d’informations sur la vie privée et la gestion de leurs identités numériques. Bref, on ne présente plus la CNIL. Seulement, à mon niveau, j’ai comme qui dirait un gros problème de communication avec la dame. J’ai beau lui écrire, l’implorer sur Twitter, rien, pas une réponse. Pourtant, ce n’est pas faute de lui fournir des alertes concernant des fuites de données visant des entreprises Françaises. Fuite qui concernent des données de ressortissants hexagonaux, mis en danger par des erreurs techniques, humaines ou par des malveillances. J’aurai pu penser à un sursaut de gentillesse quand, coup sur coup, trois failles lui ont été rapportées, il y a quasiment 1 an, jour pour jour. Des failles corrigées après que son site soit tombé en carafe après une mise à jour un peu torride, nous étions alors en décembre 2013. C’est d’ailleurs la seule fois ou la CNIL va me répondre, via Twitter « Le site cnil.fr est de nouveau disponible. Nous remontons systématiquement les remarques d’ordre technique. Merci à vous ! ».

https://twitter.com/CNIL/status/400536302140932096

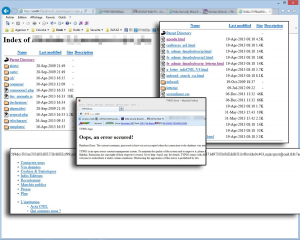

Inventaire à la Prévert

Les trois vulnérabilités visaient son propre espace web. La première avait été découverte par un lecteur du nom de M4Ke. Une injection SQL des plus critiques qui donnait accès à des mots de passe et des adresses électroniques appartenant à des membres de la CNIL. Via une simple modification de l’url officiel dédié aux délibérations de la commission, les précieux sésames apparaissaient à l’écran. A noter des mots de passe chiffrés en MD5 (mode de chiffrement qui rend illisible le password). Une sécurité totalement inutile face à la faiblesse des « précieux ».

Les mots de passe choisis auraient fait pâlir le premier pirate qui serait passé par là. Des protections de quelques lettres, sans chiffres, sans majuscules ou encore de signes de ponctuation. Autant dire qu’avec des sites Internet dédiés, gratuits et légaux, les clés se déchiffraient en moins de 3 secondes. La seconde faille, un Cross-Site Scripting (XSS), le fameux moyen détourné d’afficher ou injecter un code malveillant dans l’ordinateur d’un visiteur du site de la CNIL après avoir cliqué sur un lien particulièrement formulé. La troisième, un accès complet au dossier « FileAdmin » du site de la CNIL.

Bilan, un pirate avait toutes les informations sur le fonctionnement du portail web, ses codes sources, ses applications internes. Bref, assez d’information pour réfléchir à une attaque en règle à l’encontre de la grande dame en exploitant son ossature numérique. Heureusement, tout ceci n’est plus que de l’histoire ancienne pour le site de la CNIL et pour cette commission en charge de « Protéger les données personnelles, accompagner l’innovation, préserver les libertés individuelles« .

bonjour a toutes et a tous,

encore une fois heureusement que zataz est la avec son protocoles d’alertes.

c’est vrai qu’un merçi d’une (entreprises,pme/pmi,associations,grandes entrepises,……) fait toujours plaisir mais a mon avis un petit dons cela serait encore mieux.

bonne fete de fin d’années et continuer de nous faire decouvrir de nouvellles choses toujours aussi passionnantes.