Des pirates se font de la promo sur l’affaire Nahel

ZATAZ a repéré plusieurs hackers malveillants se faisant de la publicité sur l’affaire Nahel. Des mairies et le ministère de la Justice française auraient été piratés ! Vraiment ?

« Nous sommes là pour lutter pour la justice, l’égalité et les droits de l’homme. » c’est ainsi que les six adolescents [Spid3r – X3nocrates – Loki – Zeitbor – Novidades – Cr4x0n] cachés derrière le groupe de pirates Kromsec annoncent vouloir aider le monde. Juillet 2022, ZATAZ vous expliquait une diffusion effectuée par ces hacktivistes contenant 860 membres présumés des Talibans. A l’époque, les jeunes pirates parlaient de « 860 notorious murderers and rapists affiliated with the terrorist Taliban Organization. » Ils n’expliquaient pas comment ils avaient pu avoir accès aux informations. Ils se contenteront de diffuser trois liens. Je découvrirai qu’ils avaient repris 400 photos de Talibans diffusées, par d’autres, en 2021. Documents qu’ils s’accapareront en [presque] toute discrétion.

« Nous sommes là pour lutter pour la justice, l’égalité et les droits de l’homme. » c’est ainsi que les six adolescents [Spid3r – X3nocrates – Loki – Zeitbor – Novidades – Cr4x0n] cachés derrière le groupe de pirates Kromsec annoncent vouloir aider le monde. Juillet 2022, ZATAZ vous expliquait une diffusion effectuée par ces hacktivistes contenant 860 membres présumés des Talibans. A l’époque, les jeunes pirates parlaient de « 860 notorious murderers and rapists affiliated with the terrorist Taliban Organization. » Ils n’expliquaient pas comment ils avaient pu avoir accès aux informations. Ils se contenteront de diffuser trois liens. Je découvrirai qu’ils avaient repris 400 photos de Talibans diffusées, par d’autres, en 2021. Documents qu’ils s’accapareront en [presque] toute discrétion.

Au fil des mois, et dès octobre 2022, ils passeront aussi bien sur un site de transport Algérien que sur un espace de l’agence de presse Iranien Al’Alam ou le ministère de la santé Sri Lankais. Des failles SQL leur ouvrent un accès à certaines bases de données.

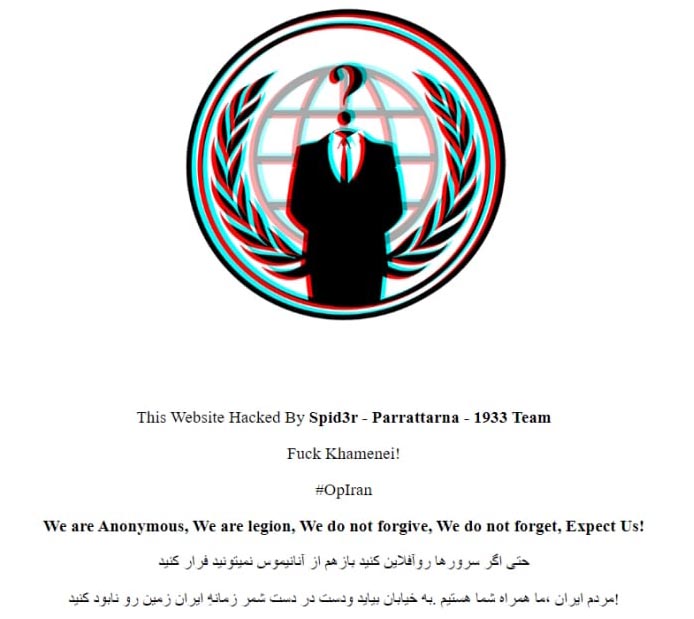

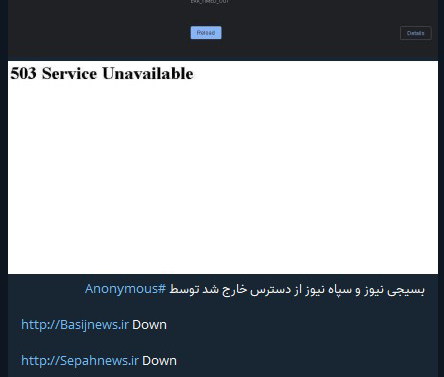

Ils sont aussi adeptes de cyberattaque de type DDoS. « KromSec n’est pas Anonymous ! KromSec est un groupe de hackers indépendant et semi-hacktiviste. a pu lire en novembre 2022, ZATAZ. Bien que son leader et son équipe de direction aient fait partie d’Anonymous, KromSec est une équipe indépendante, et non une équipe d’Anonymous. » Un message que le groupe diffusera après le piratage de l’agence de presse iranienne Foolad. KromSec avait repris le logo et le slogan des Anonymous.

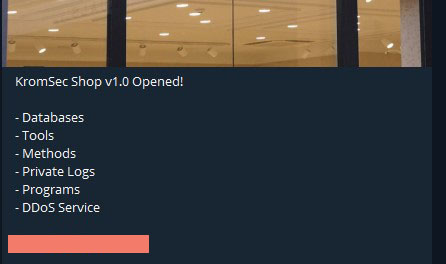

On retrouvait aussi les pirates de KromSec sur Raid Forum ou encore sur Breached et Hydra, des forums offrant la possibilité de vendre et acheter des bases de données copiées illégalement. C’est d’ailleurs à cette période qu’ils se lancent dans le business des données volées. L’un des membres sera arrêté [Cr4x0n].

Viendront ensuite des cyber attaques à l’encontre de la présidence de Côte d’Ivoire, de plusieurs ministères en Algérie et Maroc. Ils vont tenter de mener une attaque sur le site officiel du chef de la République de Tchétchénie [chechnya.gov.ru] via une cyberattaque par déni de service (DDoS).

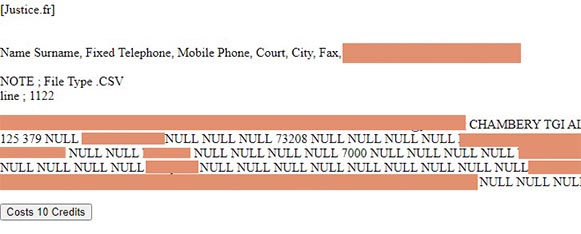

Début juillet 2023, les hacktivistes se transforment en vendeurs de données via une boutique en ligne permettant d’acquérir des bases de données, des outils pirates, des attaques DDoS, Etc. Quelques heures après le lancement de la boutique, un message était lancé à destination du Ministère de la Justice Française : « Justice.fr, peut-être que vous ne devriez plus utiliser Drupal. » Un message de la même teneur sera diffusé sur Twitter. Au moment de l’écriture de cet article, le 02 juillet, le site du Ministère est effectivement sous le CMS Drupal (Ver 7.6).

Kromsec affiche une capture écran en indiquant « La suite des événements en France déterminera si nous publions ou non les données. » Ils se conférent aux exactions, dans plusieurs villes de France, après l’affaire Nahel, cet adolescent de 17 ans, mort après un contrôle policier.

Dix heures après leur annonce, ils diffuseront une mystérieuse base de données en réponse à des concurrents qui avaient mis en ligne, le même contenu, dans un forum pirate. Détail, que ZATAZ peut  révéler, cette base de données avaient été diffusée sur le forum Exposed, en mai 2023 et dans un autre darkweb que je ne citerai pas ici, toujours à la même période !

révéler, cette base de données avaient été diffusée sur le forum Exposed, en mai 2023 et dans un autre darkweb que je ne citerai pas ici, toujours à la même période !

A l’époque, ZATAZ avait déjà remarqué un fichier Excel de 1 122 identités, téléphones, adresses électroniques (604 justice.fr ; 217 Gmail, Etc.). L’analyse de cette « base de données » affiche, par exemple, des fonctionnaires à la retraite.

KromSec n’a jamais parlé français et écrit un anglais très « propre ». Comme une personne, un spécialiste en cybersécurité par exemple, voulant se faire passer pour un anglophone.

Anon and Co.

Anon and Co.

Un autre groupe de pirates informatiques, des francophones, avec beaucoup moins de points et de majuscules dans leurs phrases ont tenté d’attirer les foules dans leur business de la malveillance. Je ne fournirai pas le nom de ce groupe ici, nous les appellerons « Anon ».

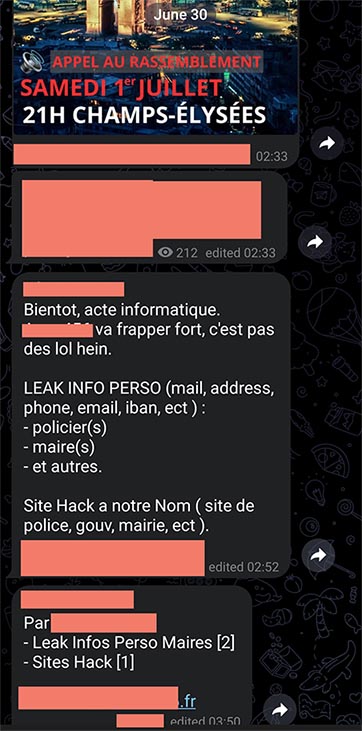

Les membres, peut-être 2, vont d’abord diffuser, le 30 juin, des appels à manifester. Puis, ensuite, annoncer avoir piraté des espaces de la police française et promettant la diffusion de données sensibles. « INFO PERSO » écrivaient-ils dans un espace repéré par ZATAZ.

Ils promettaient des adresses électroniques, des numéros de téléphones, des IBAN, Etc. Etrangement, des contenus annoncés que l’on retrouve dans le fichier diffusé en mai 2023. Les francophones ne diffuseront rien. Ils ne parleront plus de leur « leak« . Effaçant même, certains de leurs commentaires.

Dans la foulée, « Anon » va mettre en ligne un site web dans la nuit du 30 juin. Site créé via Webador. Il affiche des exactions numériques, comme le piratage du site d’une petite commune des Hauts-de-France ou encore quelques données personnelles ciblant des maires, dont celui de Nanterre !

Ce site web sera rapidement fermé, le 30 juin. Les pirates expliquent que leur hébergeur a reçu une plainte.

Dans l’après-midi du 30, ils affichent avoir accès à un espace de la police. Une capture écran est diffusée. Il s’agit de La direction des affaires criminelles et des grâces (DACG). « Anon » affiche une page baptisée « Bienvenue sur le site de demande de bulletin n’2 du casier judiciaire national« . Le bulletin n°2 comporte l’ensemble des condamnations judiciaires et des sanctions administratives.

Selon « Anon », il lui serait possible d’enlever des casiers judiciaires, Etc. D’hacktiviste, « Anon » affiche son vrai visage, un vendeur de données. Retirer un casier [aucune preuve qu’il ne s’agit pas d’une arnaque] ?  Le prix est « négociable ». L’accès à la Direction des affaires criminelles et des grâces ? Entre 100 et 150€. Le 3 juillet, le prix est passé à 85€.

Le prix est « négociable ». L’accès à la Direction des affaires criminelles et des grâces ? Entre 100 et 150€. Le 3 juillet, le prix est passé à 85€.

D’autres petits groupes basés à l’étranger ont lancé des tentatives de cybermalveillance, probablement en réaction à des images vues sur les réseaux sociaux. Par exemple, des pirates indonésiens ont lancé une attaque DDoS contre le site web d’une ville de la région de Montbéliard. La raison ? Ils ont découvert une page dédiée à la Police Municipale (sic!).

Et les autorités ? Selon les informations de ZATAZ, elles s’efforcent activement de supprimer les contenus malveillants et de mettre la main sur les responsables des perturbations numériques 2.0. Le ComCyberGend, dont vous pouvez lire l’interview de son patron, le Général Marc Boget, fait un travail remarquable et gagne du terrain, au point que j’ai pu repérer des commentaires de pirates craignant d’être pris dans les griffes redoutables des enquêteurs du ComCyberGend, dont l’insigne est symbolisés par un hibou. Ce rapace, doté d’une vue et d’une ouïe exceptionnelles, en fait un chasseur redoutable.