Fuite des adresses mails des clients pour le site Info greffe

Le site Info Greffe souffre d’un problème de conception. Un bug qui permet de mettre la main sur l’ensemble des adresses électroniques des clients. La CNIL alertée.

Mise à jour : Quelques heures après la diffusion de cet article, le site Info Greffe a été corrigé. Explication de la fuite en bas de la page.

Un lien Info Greffe … et c’est le bug ! Premièrement, je n’expliquerai pas pour le moment, comment un pirate, un escroc ou un simple code en python peuvent être capable de récupérer les adresses mails présentes sur le site Info Greffe.

En attendant une correction, prudence aux courriels que vous pourriez recevoir via l’adresse mail enregistrée sur le site Info Greffe. Vous comprenez mieux pourquoi je ne cesse de conseiller de créer une adresse électronique par service exploité. Par exemple [email protected]. Ainsi, en cas de fuite comme c’est le cas ici, vous êtes à même d’identifier la source fuiteuse.

Un problème de confidentialité qui rentrera dans le cadre du nouveau Règlement Général des Données Privées (RGPD) dès le 25 mai 2018. La CNIL a été alertée de cette fuite d’information le 21 janvier 2018.

La fuite …

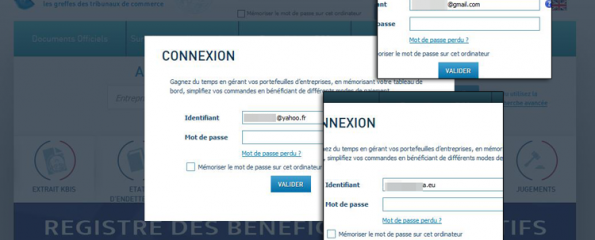

Un client recevait un mail d’InfoGreffe à la suite d’une formalité effectuée en ligne. Le site web envoyait un courriel au client. Dans ce mail, un lien pour se connecter au compte et suivre et suivre l’avancement de la formalité. (infogreffe.fr/mmbId/XXXXXX/mes-formalites.html). XXXXXX est l’ID numérique du compte.

Le formulaire de login est prérempli avec l’adresse mail du client. Elle est présente dans le code source de la page (var login = …). Ainsi que d’autres informations (code abonné, code client, …). Il suffisait de changer l’ID dans l’URL pour obtenir l’adresse d’un autre client.

Comme l’ID est numérique, il aurait suffit à un pirate de l’incrémenter (à la main, via un script, …) pour obtenir des adresses mails d’utilisateurs.

Des clients qui auraient pu ainsi finir comme cible dans une attaque ciblée de type phishing.

Pingback: ZATAZ Rétrospective 2018 : le web, plus troué qu'un gruyère ? - ZATAZ