Gestion de l’accès aux données personnelles pour la conformité RGPD

L’Union européenne considère le règlement général sur la protection des données (RGPD) comme le changement le plus important dans la régulation de la confidentialité des données depuis 20 ans.

A quelques mois de l’entrée en application du règlement général sur la protection des données (RGPD), les professionnels doivent concentrer leurs actions sur la mise en conformité aux nouvelles règles applicables à partir du 25 mai 2018.

À partir de cette date, toutes les entreprises qui traitent et contrôlent des données personnelles au sein de l’UE devront se conformer au RGPD ou faire face à des amendes massives. La non-conformité entraînera une amende pouvant aller jusqu’à 20 millions d’euros ou représentant 4% du chiffre d’affaires annuel, selon le montant le plus élevé.

CE QUE VOUS DEVEZ FAIRE POUR ÊTRE CONFORME AU RGPD

Le RGPD, remplaçant la directive sur la protection des données 95/46/CE, est une étape majeure dans la protection des données. Il vise à renforcer l’importance de cet enjeu auprès de ceux qui traitent les données et à responsabiliser les professionnels. Il comprend 11 chapitres et près de 100 articles. C’est une directive incroyablement détaillée, dont un grand nombre fait référence à la gestion de l’accès aux données:

- Mettre en œuvre les mesures techniques et organisationnelles appropriées: Vous devez démontrer que vous avez pris en compte et intégré la protection des données dans vos activités de traitement. [Articles 5, 24, 25, 28 et 32]

- Empêcher l’accès non autorisé aux données: L’accès non autorisé inclut également la destruction accidentelle ou illicite, la perte, l’altération ou la divulgation non autorisée de données personnelles transmises, stockées ou autrement traitées [Articles 4, 5, 23, 32]

- Informer les parties concernées d’un manquement: Vous devez informer votre autorité de surveillance et la tierce partie concernée de toute violation susceptible de «porter atteinte aux droits et libertés des personnes» dans les 72 heures suivant la première détection de la violation. [Articles 33, 34]

- Conserver des enregistrements impeccables: Vous devez conserver un registre des activités de traitement des données, y compris des informations sur les « destinataires auxquels les données personnelles ont été ou seront divulguées », c’est-à-dire qui a accès aux données. [Articles 5, 28, 30, 39, 47]

POUR LES DOMAINES ACTIVE DIRECTORY DE WINDOWS, USERLOCK ET FILEAUDIT PEUVENT VOUS AIDER À ÊTRE CONFORME AU RGPD

Nos produits UserLock et FileAudit contribuent ensemble à renforcer la sécurité d’accès à votre réseau, vous aidant ainsi à devenir conforme au RGPD et vous permettant de:

- Prouver que vous avez pris des mesures techniques pour améliorer la sécurité

- Empêcher l’accès non autorisé aux données

- Détecter une violation afin que vous puissiez avertir rapidement les autorités

- Conserver une trace d’audit claire de l’activité du réseau, des fichiers et des dossiers

COMMENT USERLOCK VOUS AIDE À ABORDER LE RGPD?

La conformité commence par la sécurisation de toutes les connexions

L’objectif du RGPD est de protéger les données contre tout accès non autorisé. La connexion est donc la première ligne de défense contre ces accès.

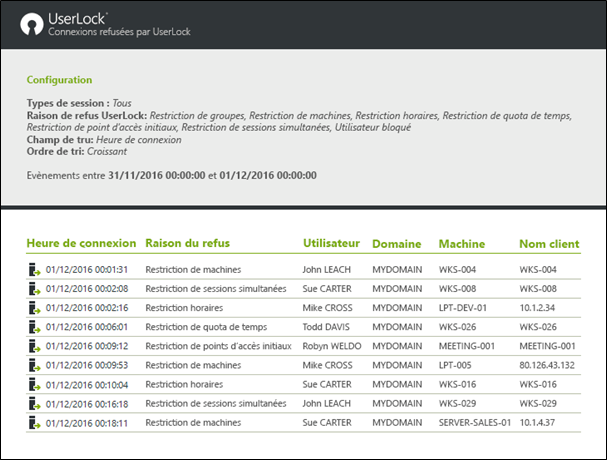

Avec UserLock, une organisation peut:

- Assurer l’accès au réseau

- Empêcher l’accès non autorisé

- Éliminer le comportement négligent des utilisateurs

- Signaler les événements d’accès suspect en temps réel

- Auditer tous les événements d’accès de manière centralisée

La connexion est un point incontournable à la fois pour surveiller la conformité RGPD, ainsi que pour empêcher l’accès potentiellement inapproprié (violation de conformité).

COMMENT FILEAUDIT VOUS AIDE À ABORDER LE RGPD ?

Surveiller l’accès à toutes les données personnelles

Le RGPD stipule que l’accès non autorisé aux données inclut la destruction accidentelle ou illicite, la perte, la modification ou la divulgation non autorisée de données personnelles transmises, stockées ou autrement traitées.

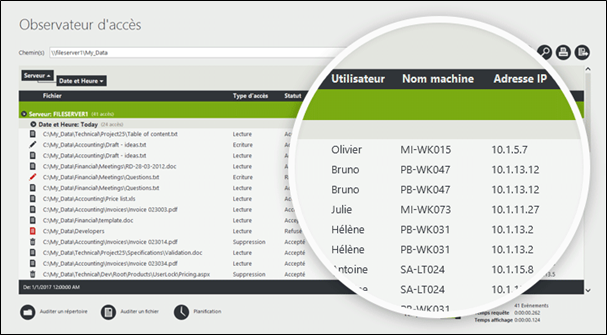

Avec FileAudit, une organisation peut:

- Identifier les accès (et les tentatives d’accès) inappropriés

- Envoyer des alertes lorsque FileAudit détecte l’accès, la copie, la suppression ou le déplacement de fichiers en masse

- Indiquer d’où l’utilisateur a accédé au fichier

- Aider à minimiser les risques d’accès à des moments inhabituels ou inattendus

- Centraliser et archiver tous les événements d’accès aux fichiers

FileAudit aide à prouver aux régulateurs que vous protégez les données personnelles efficacement en surveillant de manière exhaustive toute l’activité d’accès aux données trouvées sur les fichiers, les dossiers et les partages de fichiers. Les organisations peuvent donner des réponses précises aux questions concernant l’accès inapproprié, l’altération ou la destruction de données personnelles. En savoir plus.

IL SEMBLERAIT QU4IL Y AIT UN PROBL7ME AVEC LA TOUCHE CAPS LOCKS DE TON CLAVIER§

Bonjour,

Reculez un peu l’écran, la typo prendra une forme moins prononcée 🙂