Plus d’un million de téléphones Android piégés par un faux test de QI

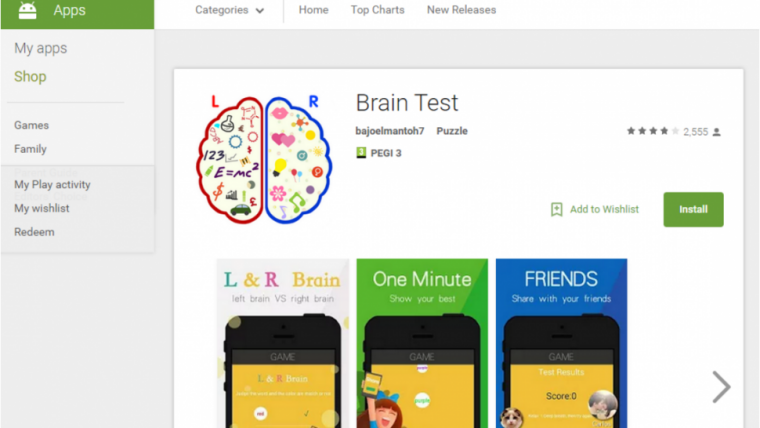

Une application dédiée à l’analyse de votre Quotient Intellectuel a réussi à passer la sécurité du Google Play. Il cachait un logiciel malveillant.

Le besoin de se rassurer, de connaitre ses capacités intellectuelles est devenue un mal de ce XXIe siécle. Pour se sentir moins con que la moyenne, de nombreux internautes utilisent des sites Internet ou des applications qui leurs indiquent leur niveau de QI. Un élément qui ne sert à rien, on a beau avoir un gros cerveau, si son contenu est mal agencé, les Einstein qui sommeillent en nous resteront bien blotti au fond de nos cerveaux.

Des pirates ont bien compris le business autour du bien être, du QI, de la PNL. Une application, diffusée dans la boutique de Google, le Google Play, a piégé plus d’un million d’utilisateurs en proposant un pseudo outil dédié au QI. L’application, qui a réussi à berner la sécurité du Google Bouncer, n’était rien d’autre qu’un logiciel malveillant. L’infection a été détectée par un chercheur de sécurité de Check Point.

Ce malware installe des applications tierces sur le terminal de l’utilisateur. Des logiciels espions qui résistent au redémarrage du téléphone. Une fois dans l’appareil, le malware va chercher son « frère », via une autre « appli » pirate baptisée brother.apk. Mission de l’intrus, vérifier que les deux « frangins » sont bien installés dans l’appareil à espionner. Si ce n’est pas le cas, qu’un des deux outils pirates n’est pas présent dans l’appareil, l’autre réinstalle son double deux heures après la vérification.

Pendant ce temps…

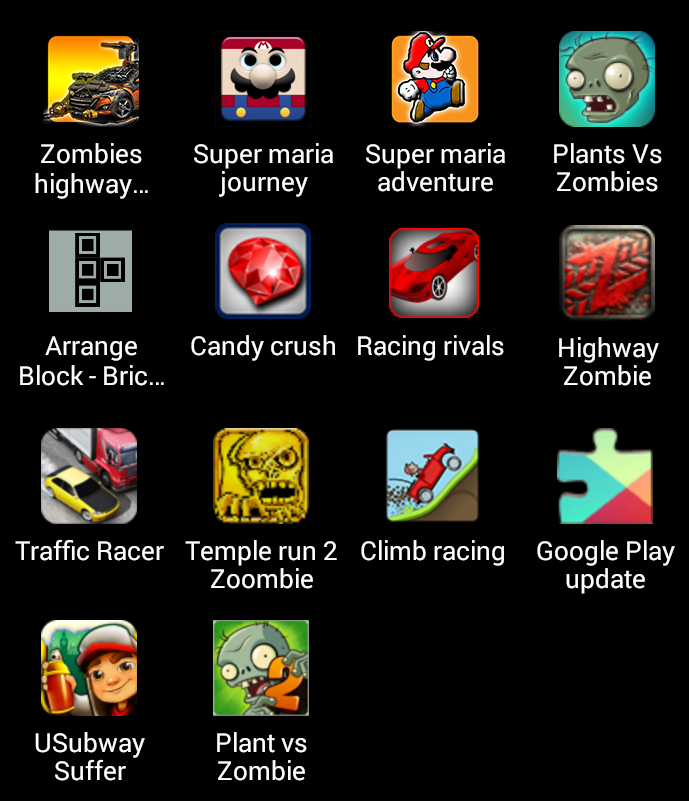

Les chercheurs de chez ESET ont repéré, eux aussi, une infiltration de la boutique de Google avec des logiciels malveillants surfant sur les logiciels et jeux phares proposés par google Play. Des usurpations de jeux tels que ceux visant Candy Crush, Plants vs Zombies, racing Rivals, Subway Surfer… « Finesse » de l’attaque, les pirates ont repris les icônes des jeux et modifié les noms, usurpant ainsi, par exemples « Super Mario adventure » en « Super Maria adventure (A à la place du o) ; …

Les malveillants ont piégé le Google Bouncer, le système de contrôle automatique de Google, en activant le cheval de Troie caché dans les logiciels après trois jours de présence dans les téléphones. Un code malveillant qui ne s’active qu’après la visite d’une page web particulière, en plein écran !