Le CH d’Armentières a été piraté par le hacker BlackOut

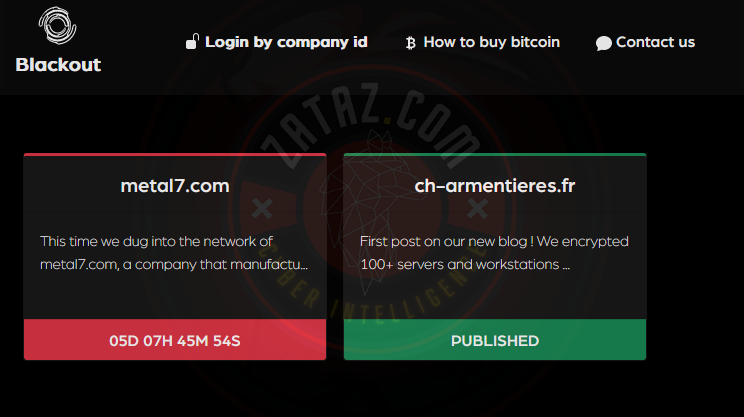

Comme ZATAZ vous l’explique depuis le début, non, le Centre Hospitalier d’Armentières n’a pas été piraté par Lockbit. Le groupe BlackOut vient de revendiquer la cyber attaque !

ZATAZ vous le dit depuis le début, LockBit n’est pas le malveillant derrière la cyber attaque ayant visé le Centre Hospitalier d’Armentières.

J’affirmais le fait que LockBit n’était pas le pirate, via trois points :

- Le message imprimé par le pirate, dans les appareils du CH d’Armentières, comportait des détails troublant, comme des url n’existant plus depuis 2022.

- Le second détail, de taille, le « dealer » de données en chef du groupe LockBit m’avait indiqué ne pas être responsable de la cyber attaque.

- Des informations collectées dans le darkweb faisait étant d’un autre groupe, totalement inconnu.

Quelles sont les données volées par les pirates ?

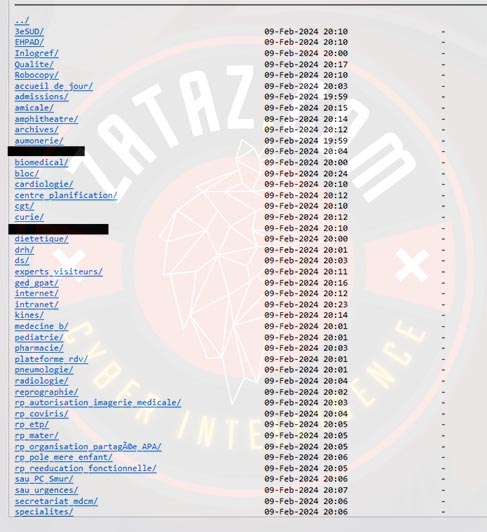

« Nous avons chiffré plus de 100 serveurs et postes de travail dans le réseau local de l’institution médicale publique française ch-armentieres.fr, mais plus important encore, nous avons téléchargé une base de données de plus de 900 000 patients avec leurs adresses, leurs numéros de téléphone, leurs antécédents médicaux, etc. Nous avons également téléchargé de nombreuses informations internes, des photos, des documents. » a pu lire ZATAZ sur le blog [dans le darkweb] du criminel.

Attention, le pirate parle de 900 000 patients, dans 20 Gb de contenus. Un chiffre qui peut très bien vouloir dire : 900 000 dossiers globaux (RH, Comptabilité, produits, etc.), 900 000 fichiers (images, logiciels, publicités, etc.). Il peut très bien se tromper, annoncer un faux chiffre, ne pas savoir analyser le contenu correctement, tout comme il s’est trompé sur le fait que le CHA est une clinique !

BlackOut dit-il vrai ? Le clone des informations qui ont été exfiltrées ne laissent, malheureusement, aucun doute sur ce crime informatique ! Nous ne pouvons en dire plus, il est interdit, par la loi, de consulter les données, sans autorisation.

Cela n’explique pas pourquoi BlackOut a diffusé un message au nom de LockBit Black Ransomware, via de fausses adresses de contact .Onion et Web.

Mise à jour 27/02/2024 – 14h50 :

Qui est BlackOut ?

Contacté par ZATAZ, dans le darkweb, BlackOut n’a pas eu de mal à me répondre, en anglais. Le groupe se définit comme « Juste un groupe de personnes traitant avec des rançongiciels. Vous êtes de France, nous sommes désolés d’avoir dû publier les détails de cette clinique, mais ils n’ont même pas voulu nous contacter. » Le pirate faisant référence au Centre Hospitalier d’Armentières. Il a confondu clinique privée et Centre de soin public [la différence étant, bien évidemment, les budgets].

À la question, pourquoi avoir attaqué le CHA, sa réponse sera étonnante. « Lockbitsupp [Il parle du boss de LockBit] a dit que si une entreprise a de l’argent pour des serveurs, elle devrait en trouver pour un rachat [de données volées]. J’ai vu les états financiers de cette clinique et j’ai vu au moins quelques serveurs ESXi qui coûtent de l’argent aussi, ils les avaient [il parle de l’argent] certainement.«

À la question, pourquoi avoir écrit sous le nom de « LockBit Black Ransomware« , document qui serait sorti des imprimantes du CHA ? « Où avez-vous obtenu l’information selon laquelle nous conservions les anciennes adresses Lockbit ? Ce n’est pas vrai, nous utilisons le logiciel Lockbit, mais nous n’utilisons pas leur nom.«

Le pirate explique que le « codeur », le logiciel qui a pris en otage le CHA, diffuse un message différent que « Lockbit Black Ransomware« . Voilà qui expliquerait pourquoi, fin février, de nouvelles informations sur ce piratage annonçait la diffusion de données exfiltrées et en cours d’analyse.

« Nous ne nous couvrons pas derrière le nom Lockbit« . Le pirate n’a pas souhaité citer sa zone géographique. « À mon avis, elle aurait pu éviter les tragédies […] si elle avait pris soin de sa cybersécurité. La vie est compliquée, j’espère que vous comprenez.«

Je lui ai demandé, s’il était possible de détruire les informations, aprés tout, il s’était trompé dans sa cible et ses moyens. Je n’ai pas eu de réponse.

Les pirates sont déjà passés à autre chose. Ils viennent de mettre à mal une entreprise Québécoise.

Le pseudo des hackers malveillants est peut-être tiré du livre, Blackout, de Marc Elsberg. Il décrit les conséquences d’un effondrement des réseaux d’alimentation en électricité en Europe, avec comme point de départ le piratage de compteurs communicants et les pannes des systèmes de gestion informatique des réseaux électriques intelligents et des systèmes de pilotage des centrales électriques.