Lockbit black caché derrière la cyber attaque du CH d’Armentières ?

Le groupe de hackers malveillants Lockbit serait derrière la cyberattaque du Centre Hospitalier d’Armentières.

Dimanche 11 février, alerte générale pour le Centre Hospitalier d’Armentières. Cet espace de soin des Hauts-de-France voit ses imprimantes cracher des demandes de rançons signées Lockbit Black, une variante malveillante de l’outil pirate du groupe international LockBit.

Une semaine aprés l’attaque, les pirates n’ont pas revendiqué leur passage sur l’un de ses nombreux blogs rapportant les menaces de diffusion de données exfiltrées dont ils sont coutumiers.

Leur menace en anglais, tenant sur quelques lignes, imprimée sur le matériel du centre hospitalier, annonce la couleur : « nous avons copié et bloqué vos données. » [Your data are stolen and encrypted]. Le document propose cinq liens. Deux sites web, qui sont d’ailleurs très étonnants car ne fonctionnant plus depuis 2022, et quatre liens « TOR » en .onion. Le premier dirige vers l’un des blogs de LockBit, les deux autres sont les liens « points de contact » pour converser avec le maître chanteur.

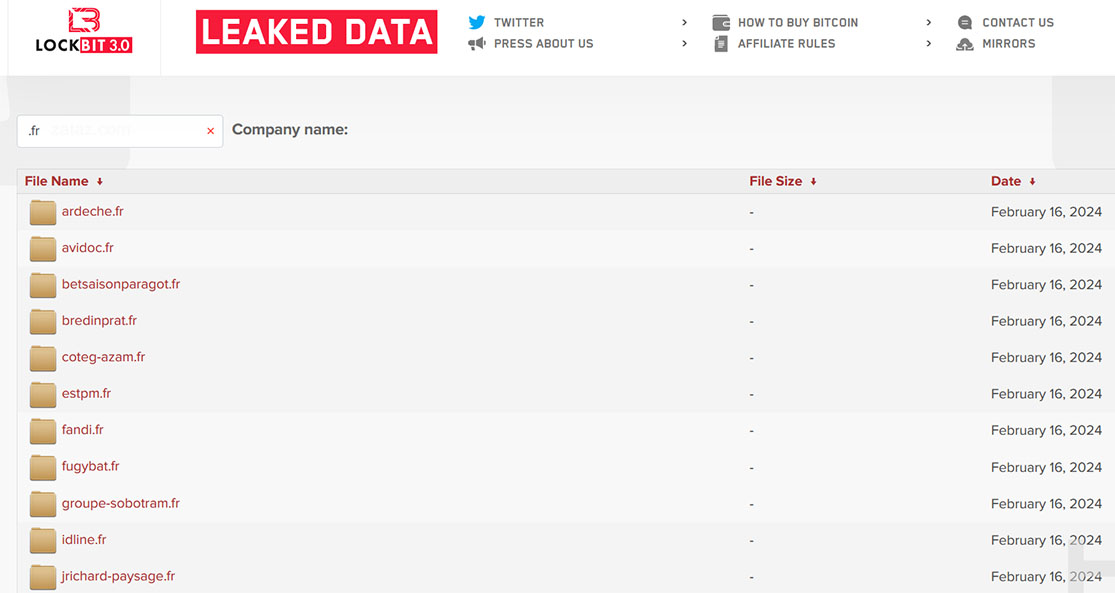

Entre-temps, plusieurs entreprises (une trentaine), dont deux françaises, ont été affectées par LockBit. Pas le Centre Hospitalier d’Armentières.

Les pirates Lockbit aux milliers de victimes !

Pour rappel, ZATAZ vous révélait l’année dernière le changement de ton de Lockbit concernant les entités de santé. Il précisait à ses affiliés qu’il ne fallait pas les bloquer afin d’éviter un drame, mais il était possible de collecter les informations et de faire chanter les espaces médicaux pour éviter toute divulgation publique des données exfiltrées.

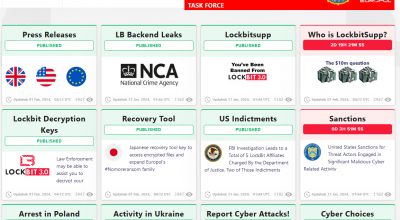

Ce fut le cas, par exemple en septembre 2022, pour le Centre Hospitalier Sud Francilien. Une demande de rançon de plusieurs millions de dollars avaient été réclamés. A noter que les données ont disparu des espaces de stockage de LockBit. Pourquoi ? Entre-temps, les autorités ont mis la main sur des affiliés. Ils ont pu, espérons-le, détruire les diffusions malveillantes.

Au moins un point rassurant. La Voix du Nord précise que « Ce jeudi, les spécialistes en cyber-sécurité venus de Paris analyser la cyberattaque de l’hôpital d’Armentières n’avaient pas trouvé trace de fuites de données.« . L’enquête est toujours en cours.

En attendant, des questions se posent ! Pourquoi LockBit Black fournit des liens qui ne fonctionnent plus pour le contacter ? Pourquoi ne fournir que deux adresses de contacts, alors que LockBit en dispose d’une dizaine ? Un imitateur derrière cette malveillance numérique, exploitant le code source diffusé en 2022 ? Dans quel but ? Tester les nouvelles actions mises en place en cas d’attaque d’un espace de santé en France ? Ou simplement faire du bruit et créer un trouble dans le pays visant un secteur sensible, la santé ?

Aprés la révélation de la Voix du Nord, LockBit a été contacté par ZATAZ. Ce dernier n’a pas répondu à nos questions… même en russe !

Parmi les victimes de LockBit : la chambre de commerce et de l’industrie d’Aix-Marseille-Provence, Boeing, Nuxe, Etc.