Chiffrement facile et rapide de vos données

Après le test et le mode d’emploi pour utiliser l’outil de chiffrement gratuit et open source Diskcryptor, découverte d’une autre solution de sécurité, VeraCrypt. Elle va permettre de protéger les données dans votre ordinateur, et lors du transport des précieuses informations.

L’article sur Diskcryptor a connu un franc succès. Vous avez été très nombreux, et le mot est faible, à nous réclamer d’autres modes d’emploi d’outils dédiés au chiffrement des données. Merci d’ailleurs à O0bood0o de nous avoir proposé l’idée de ce second logiciel, VeraCrypt.

@zataz @Damien_Bancal Sympa mais pas multiplateforme.. Que pensez-vous de VeraCrypt ? https://t.co/X2iCis2Z3S

— Jimy (@O0bood0O) January 18, 2016

Vera Crypt est un outil gratuit proposé par la société Idrix, des spécialistes du chiffrement. VeraCrypt est basé sur feu TrueCrypt 7.1a. Ce « tool » de chiffrement pèse 978 kilos. Sa dernière version en date, la 1.16 a été mise à jour en octobre 2015. Pour les habitués de TrueCrypt, rien de nouveau dans son fonctionnement. Pour les nouveaux utilisateurs voici son fonctionnement. Il est encore plus simple que Diskcryptor.

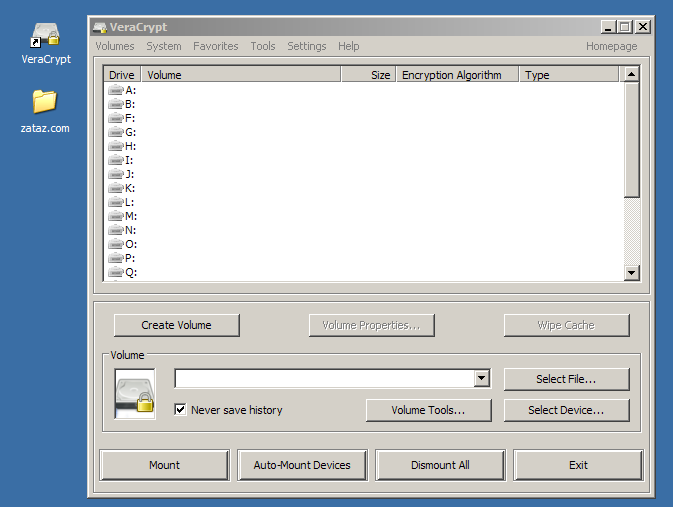

Après avoir installé VeraCrypt, et lancé le programme, une fenêtre apparaît. Simple, elle se compose de cinq zones distinctes. Le menu haut, avec le choix du « volume », les outils ou encore l’aide. Ensuite, plus bas, l’ensemble des « drives », des lecteurs, que vous allez pouvoir sélectionner pour créer votre conteneur sécurisé. En troisième partie, le choix de créer un volume, de connaitre ses propriétés. Puis, la quatrième zone est composée de l’espace de gestion du volume et pour finir, le bas du logiciel comprend les commandes pour se connecter à un conteneur sécurisé, faire disparaitre sa présence sur l’ordinateur, …

VeraCrypt, l’héritier de TrueCrypt

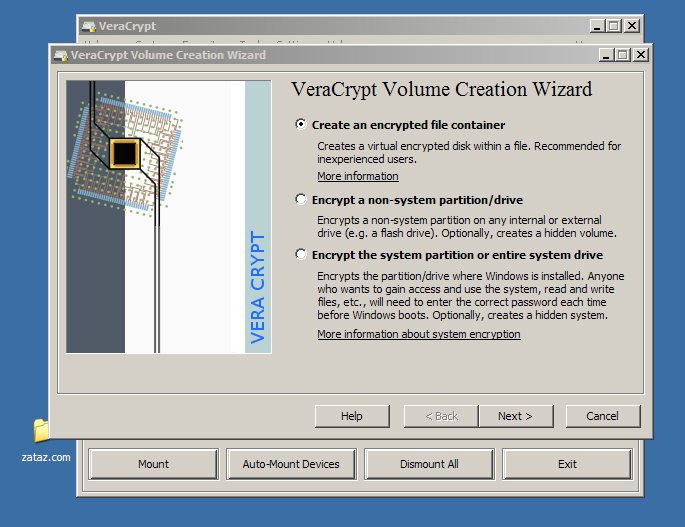

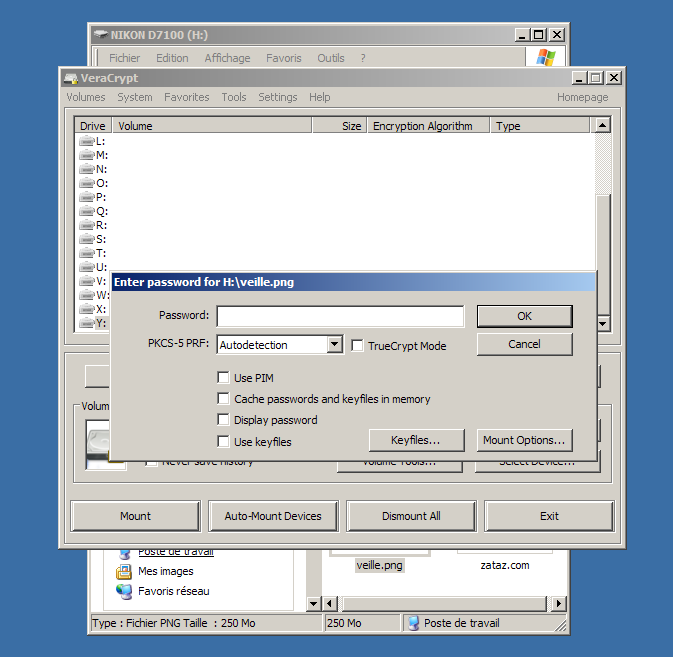

Une fois que vous avez sélectionné un espace à sécuriser, dans le cas de ma démonstration, j’ai créé un conteneur sur une carte SD dédiée à un appareil photo, vous sélectionnez l’une des trois options de création. Dans notre cas, nous allons créer un conteneur sécurisé et chiffré. Par conteneur, comprenez un dossier qui sera chiffré et possible de cacher à la vue d’un curieux. En gros, dans ma démonstration, je vais faire croire que le fichier veille.png est une image. Vous pouvez nommer ce conteneur comme bon vous semble module.dll, 92829.exe, …

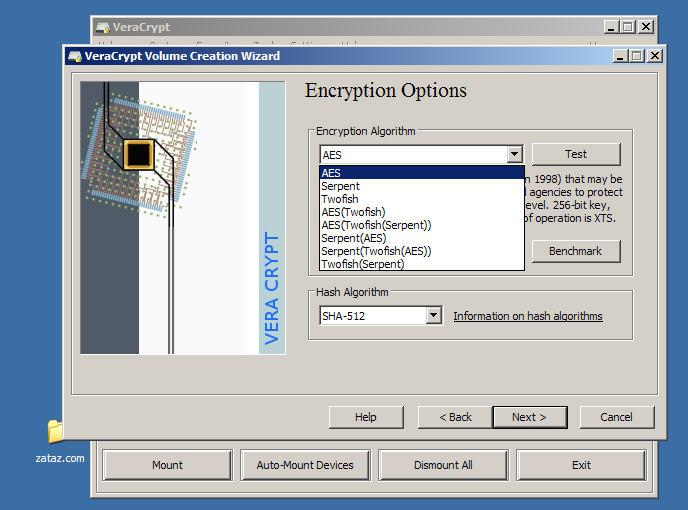

Une fois ce fameux fichier sélectionné, nous allons le chiffrer. Plusieurs choix sont possibles : AES, Serpent, Twofish. Trois hash sont disponibles. Je vous conseille le SHA-512 histoire d’avoir du costaud.

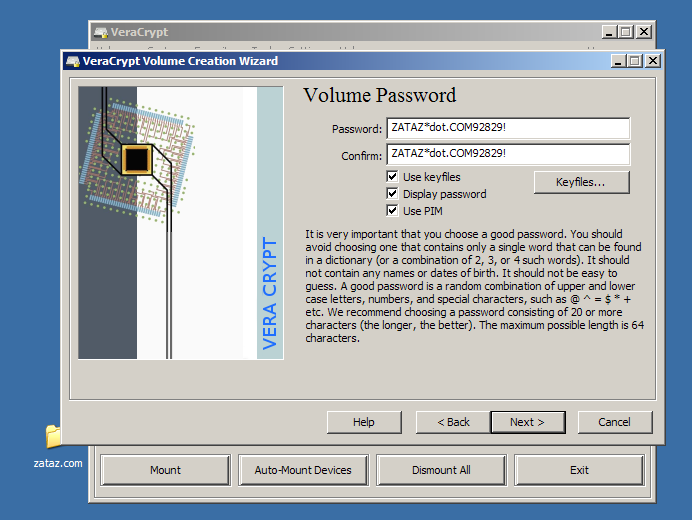

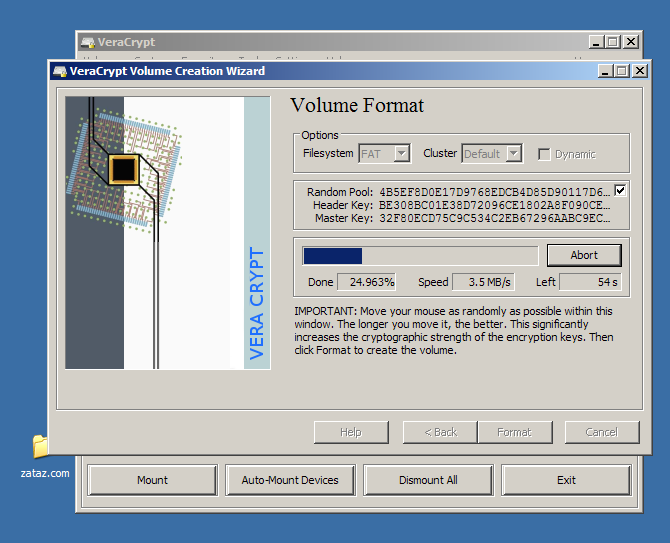

Ensuite, pousser le bouton « next ». Vous allez devoir choisir la taille de votre container sécurisé. Évitez de faire la taille complète de votre volume, clé USB, disque dur, carte SD. D’abord parce que cela va prendre trois siècles, ensuite une image de 7Go, il n’y en a pas des tonnes, ensuite, un petit volume sécurisé est plus pratique à manipuler et transporter. Dans ma démonstration, 250Mo pour une clé de 8GB. Vous proposez un mot de passe qui protégera l’accès à cet espace chiffré. VeraCrypt affiche qu’il est conseillé un mot de passe de plus de 20 signes (lettres, chiffres, majuscules, ponctuations…). Il ne vous reste plus qu’à cliquer sur format et le tour est joué.

Il faut, pour parfaire la mise en place de votre container sécurisé, bouger la souris. Temps de mise en place, 120 secondes chronos. Votre espace de stockage, ici ma carte SD, affiche un joli veille.png. Il ne s’agit pas d’une image, mais de mon conteneur chiffré. Il ne pourra s’ouvrir qu’à la condition de la mise en fonction préalable de VeraCrypt, et de la fourniture du mot de passe dédié.

Le plus de VeraCrypt est se possibilité d’être utilisé sur plusieurs supports : Windows, Mac OS X, Linux. Le code source est mis à disposition si, pour les bidouilleurs, vous souhaitez compiler par vous-même l’outil. VeraCrypt est indéniablement indispensable. Je vous laisse le taquiner un peu pour découvrir ses nombreuses fonctions.

Mise à jour :

@zataz autre point intéressant est le volume expander (VeracryptExpander.exe), pr étendre son volume au fil du tps! très pratique.Merci! 2/2

— gauthi3r (@Gauthi3rIT) January 18, 2016

Article intéressant.

Pour ajouter une petite contribution, j’ai écrit un article sur l’utilisation de Veracrypt en ligne de commande sous Linux : http://www.it-connect.fr/linux-veracrypt-en-ligne-de-commande/

Merci pour le lien.

Pingback: ZATAZ Crypto Wars - La police américaine propose de bloquer le chiffrement via les APP Stores - ZATAZ

Pingback: ZATAZ Bientôt Noël : sécurisons le prochain PC de la famille - ZATAZ