Les pirates de Colonial Pipeline motivent Biden a continuer la cyber surveillance XXL

Les responsables de l’administration Biden vantent l’affaire Colonial Pipeline en faisant pression pour le renouvellement de l’article 702 : permettre d’espionner n’importe qui, n’importe où !

Le gouvernement américain a utilisé des pouvoirs de surveillance numérique controversés pour identifier l’individu derrière la cyber attaque qui a bloqué Colonial Pipeline en 2021. Une cyber surveillance qui a permis de récupérer des millions de dollars en bitcoins que la société avait payés aux pirates pour restaurer ses systèmes.

Colonial Pipeline est une importante entreprise américaine exploitant un réseau de pipelines de pétrole brut et de produits pétroliers. Le réseau s’étend sur environ 8 850 kilomètres, reliant des raffineries de pétrole et des terminaux de stockage dans le sud des États-Unis à des marchés de consommation dans le nord-est des États-Unis. Il transporte principalement de l’essence, du diesel, du carburéacteur et d’autres produits pétroliers.

En mai 2021, Colonial Pipeline avait fait l’objet d’une attaque de ransomware signée par le groupe DarkSide. L’attaque avait entraîné la fermeture temporaire de ses opérations et des pénuries de carburant dans certains états américains. CP avait payé 5 millions de dollars de rançon. Le FBI avait pu en récupérer 2, grâce à une mystérieuse clé que l’agence avait en sa possession. Très certainement aprés l’infiltration du groupe pirate, comme ZATAZ vous le révélait en mai 2021.

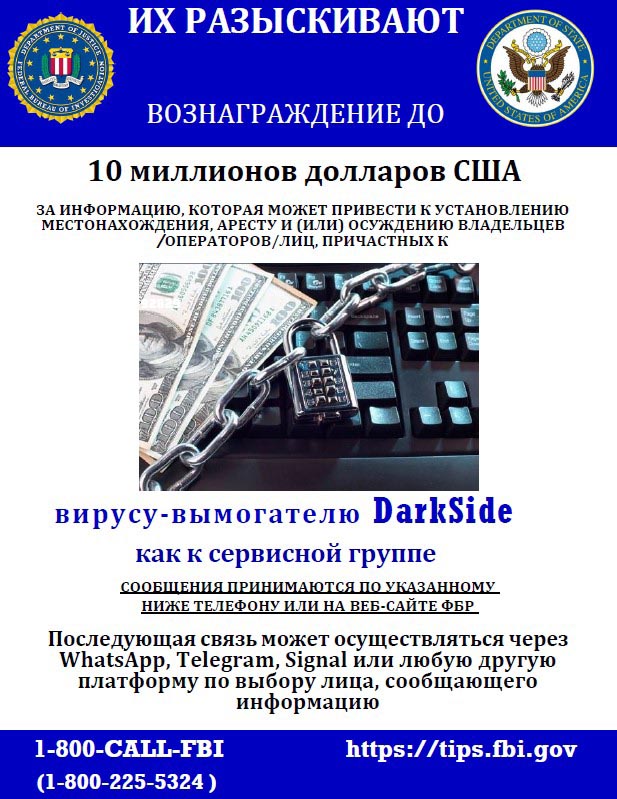

En novembre 2021, Le Département d’État américain offrait une récompense de 10 000 000 $ pour les informations permettant d’identifier ou de localiser toute personne occupant un poste de direction clé dans le groupe DarkSide. De plus, une offre de récompense allant jusqu’à 5 000 000 $ était offerte pour toute information menant à l’arrestation et/ou à la condamnation dans n’importe quel pays de toute personne conspirant pour participer ou tentant de participer aux actions de DarkSide.

Colonial Pipeline versus Revil / Darkside

« Nous comprenons que l’une des personnes arrêtées aujourd’hui était responsable de l’attaque contre Colonial Pipeline au printemps dernier« , déclaraient des responsables américain, quelques jours aprés une action de la police Russe. Le FSB annonçait en janvier 2022 avoir démantelé le réseau REvil. Des affiliés du groupe REvil / Sodinokibi étaient aussi derrière Darkside. ZATAZ vous révélait à l’époque l’arrestation de 14 membres du gang . Le FSB a affirmé avoir saisi plus de 426 millions de roubles, soit 600 000 dollars en espèces, ainsi que des portefeuilles de crypto-monnaie, des ordinateurs et 20 voitures.

Petits secrets pour convaincre !

Dans un autre cas, le gouvernement a utilisé des informations recueillies en vertu de ces pouvoirs – connus sous le nom de section 702 de la loi sur la surveillance du renseignement étranger – pour identifier et atténuer une attaque de ransomware iranien contre les systèmes d’une organisation à but non lucratif en 2022.

Les révélations, qui n’avaient pas été signalées auparavant, et qui restent invérifiables sont deux des nombreux exemples que les hauts responsables de la communauté du renseignement américain ont l’intention de partager publiquement avec le Comité judiciaire du Sénat dans le cadre d’une campagne en cours pour convaincre les législateurs de renouveler le statut avant son expiration, à la fin de l’année civile.

« Nous avons fait de notre mieux, et nous avons divulgué beaucoup plus de manière autorisée sur l’utilisation de l’article 702 que lors des cycles du renouvellement de l’autorisation précédents et nous allons essayer de continuer à le faire de manière très prudente à l’avenir« , a déclaré un responsable anonyme de Biden.

Dans l’affaire Colonial, ces remarques s’ajoutent à une annonce du début de 2022 selon laquelle l’agence de renseignement intérieure russe avait arrêté le pirate informatique responsable de cette attaque. Cependant, les nouvelles informations ne clarifient toujours pas complètement comment les États-Unis ont identifié le suspect.

En 2022, le FBI aurait effectué près de 2 millions de requêtes dans la base de données 702 concernant une cyberattaque russe contre une infrastructure critique américaine, mais les responsables n’ont pas précisé lundi s’il s’agissait du même cas ou d’une enquête distincte. Les informations récemment déclassifiées concordent avec les tentatives précédentes de l’administration pour démontrer la valeur du programme de surveillance pour la sécurité nationale, affirmant qu’elles offrent des informations sur des attaques numériques, du trafic de stupéfiants, aux violations des droits de l’homme, à la prolifération des armes de destruction massive.

L’autorité autorise certaines agences d’espionnage à effectuer une surveillance sans mandat de citoyens non américains situés en dehors des États-Unis. Mais les communications numériques des Américains avec des personnes non américaines à l’étranger sont souvent récupérées lors du processus de collecte et stockées dans une base de données consultable des forces de l’ordre.

Pouvoirs d’équilibrage

La campagne de relations publiques de l’administration a subi des revers ces derniers mois en raison de révélations majeures de recherches inappropriées par le FBI. L’article 702 est une disposition clé du FISA Amendments Act de 2008 qui permet au gouvernement d’effectuer une surveillance ciblée des personnes étrangères situées en dehors des États-Unis, avec l’aide forcée de fournisseurs de services de communication électronique, pour acquérir des informations de renseignement étrangères. Tout a débuté en 2008, quand le Congrès a promulgué l’article 702 de la loi sur la surveillance du renseignement étranger (FISA).

En mars, le chef du groupe de travail du House Intelligence Committee consacré au renouvellement 702 a révélé qu’il avait été la cible de perquisitions injustifiées. Le mois dernier, l’administration a déclassifié deux avis de justice qui montraient que le bureau avait utilisé l’outil d’espionnage pour rechercher des informations sur les personnes qui avaient participé aux manifestations de George Floyd en 2020.

Les épisodes n’ont fait qu’augmenter les appels de certains membres de Capitol Hill demandant aux analystes du FBI d’avoir un mandat avant de pouvoir accéder aux données 702.

Un autre responsable de l’administration a averti qu’imposer une telle exigence « serait profondément préjudiciable à notre sécurité nationale et à notre capacité à protéger les Américains contre les menaces à la sécurité nationale ».

Le responsable a cité un cas où le bureau a utilisé des requêtes de personnes américaines dans la base de données 702 pour identifier les pirates chinois qui avaient réalisé des « infiltrations » dans l’infrastructure réseau d’un des centres de transport du pays.

Dans un autre épisode, le FBI a découvert que des pirates informatiques iraniens avaient mené des « recherches approfondies » sur l’ancien chef d’un département fédéral. Les forces de l’ordre ont informé l’individu et l’agence de la menace afin qu’ils puissent mieux sécuriser leurs comptes.

Le responsable a déclaré que l’agence se concentrait sur les problèmes de conformité et qu’elle serait disposée à inscrire dans la loi les différentes mesures correctives qu’elle a mises en œuvre depuis la mi-2021, telles que l’exigence d’une justification écrite ou l’exigence d’une approbation de haut niveau pour effectuer certaines opérations sensibles.

Des réponses du FBI sont apparues le même jour qu’une déclaration publiée par une coalition de plus de 20 groupes de protection de la vie privée et des libertés civiles s’opposant à la nouvelle autorisation à moins qu’il n’y ait des réformes majeures de l’article 702 et des autorités de surveillance connexes. Il a suggéré quatre changements de politique au Congrès, y compris un mandat pour rechercher les communications des Américains. « Je ne m’attendrais pas à ce que nous donnions des réponses particulières à telle ou telle proposition et c’est parce qu’en termes de négociation avec le Congrès, nous pensons que cela se produit souvent mieux en privé – sur cette question et sur d’autres – plutôt qu’en public« , selon l’officiel.