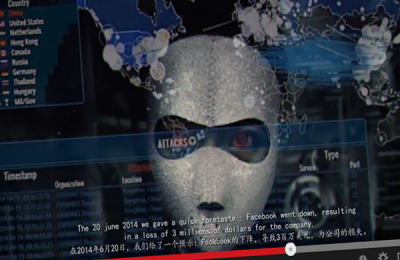

Le créateur de Blackshades écope de 5 ans de prison

Le pirate informatique qui se cachait derrière le code malveillant Blackshades condamné à 5 ans de prison. Le cerveau derrière le logiciel malveillant « Blackshades », un outil pirate qui a infecté un demi-million d’ordinateurs à travers le monde, a été condamné à 5 ans de prison, mardi. Alexander Yucel, 25...

Posted On 24 Juin 2015