Cyber attaque à l’encontre de l’armée américaine

Depuis plusieurs heures, un pirate informatique diffuse des milliers de comptes appartenant à des militaires américains via des infiltrations de sites web des aigles de l’Oncle Sam. Le pirate parle d’une faille de type 0Day qui, si cette dernière existe vraiment, semble radicale !

Lockheedmartin.com, socom.mil, centcom.mil, soc.mil, stratcom.mil, Dtic.mil, Navy.mil, etc. Voici un extrait de la liste des cibles militaires visées par un pirate informatique du nom de NetSec.

Ce pirate qui s’affiche comme « Croate », il est présent sur la toile depuis novembre 2020, vient de diffuser plusieurs milliers de données volées à ce qu’il annonce appartenir aux sites de l’US Central Command, l’United States Special Opérations Command ou encore à la société Lockheed Martin.

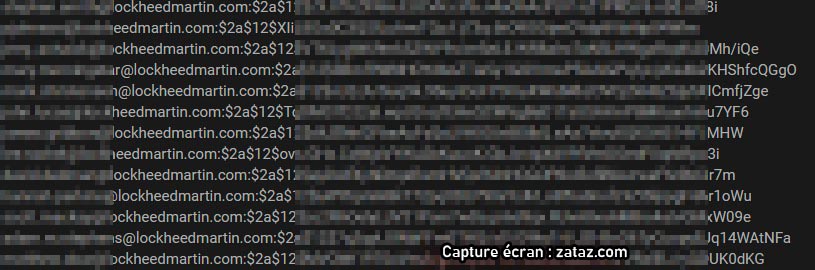

Le pirate diffuse des dizaines de comptes de ce qu’il indique appartenir à des employés de Lockheed Martin.

Identités, adresses électroniques et mots de passe (hashés) font parti du stock malveillant que ce pirate offre dans un espace pirate. « Le raid contre les États-Unis commence à s’étendre maintenant et nous sommes fiers d’annoncer que nous ciblerons les entreprises militaires privées et les entrepreneurs de la défense. » affiche ce pirate le 24 février.

Parmi les informations que ZATAZ a pu constater, certains accès web (bloqué par mot de passe) à ce qui semble être des pages d’administrations.

Certains propriétaires des données volées sont existants comme j’ai pu le constater via des comptes Linkedin.

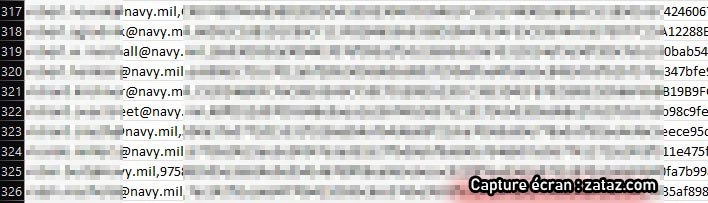

Le pirate diffuse des dizaines de comptes de ce qu’il indique appartenir au site Navy.mil.

Le pirate affirme avoir une faille de type 0day lui offrant l’accès à d’autres sites de l’armée américaine. « Je ne peux pas révéler [le 0Day] pour l’instant car j’ai d’autres cibles avec la même vulnérabilité.«

Crédible ? Le pirate est connu et s’est déjà fait connaitre à la suite de l’infiltration de la Police Fédérale Brésilienne.

Le pirate diffuse des dizaines de comptes de ce qu’il indique appartenir au commandement des Unités Spéciales US.

Concernant les accès qu’il diffuse, en plus des informations de connexion, ils ne devraient pas perturber l’armée américaine. Pour accéder à certains des serveurs proposés par le malveillant, VPN, machine dédiée et certificat racine du Département de la Défense sont obligatoire.

Cependant, cette diffusion [Même fausse] a de quoi obliger l’Oncle Sam a orienter des hommes et de l’énergie sur les cibles annoncées afin de connaître les points de passage de ce black hat. Bref, à suivre !

Très intéressant

Pingback: ZATAZ » Les hacktivistes Russes Killnet menacent Lockheed Martin