Piratage présumé d’Airbus, le pirate parle

« Je ne suis pas pro-russe, je ne suis pas un terroriste« , déclare le présumé pirate d’Airbus, âgé d’une trentaine d’années, résidant en Amérique du Sud, et se présentant comme un professionnel de la cybersécurité.

Airbus mène actuellement une enquête sur une fuite de données qui a été diffusée sur le forum public Web BreachForums 2. Cette cyberattaque est attribuée au pirate connu sous le pseudonyme d’USDoD, en référence au Département de la Défense américain. Il était également connu sous le nom de NetSec sur le site Raid Forums.

Il ignore que j’ai eu de nombreuses conversations avec lui, abordant divers sujets depuis novembre 2020. C’est surprenant à dire pour un pirate, mais il semble être quelqu’un de bien, gentil et très curieux. Mais il reste un cyber criminel !

A noter que quelques semaines après sa publication, Raid Forums sera fermé par le FBI. Rien n’indique que ces publications, réalisées dans le cadre de ce qu’il avait appelé à l’époque « Raid Against The US« , ont eu un impact sur les actions du Département de la Justice américain et du FBI sur RF.

Raid Against The US

Au cours de ces derniéres années, il a laissé des traces de ses actions antérieures, y compris des centaines d’adresses @dtic.mil, @soc.mil, @Stratcom.mil, etc., avec leurs mots de passe (hashés, donc inutilisables en l’état). Âgé de 35 ans, il réside dans un pays d’Amérique du Sud. Étant donné qu’il parle portugais, on peut supposer qu’il habite au Brésil, bien qu’il puisse également résider, en moindre mesure, au Venezuela, au Paraguay ou en Uruguay. Il aurait également la double nationalité portugaise. A noter qu’il affichait, il y a plus de 2 ans, le piratage de la police brésilienne.

Il a commencé à s’intéresser au « piratage » il y a 24 ans et dit avoir été fortement influencé par Kevin Mitnick. « Malheureusement, je ne l’ai jamais rencontré, mais ce gars est une légende de ma génération. Ses compétences en ingénierie sociale m’ont beaucoup inspiré pour devenir ce que je suis aujourd’hui. » Plusieurs sociétés de cybersécurité ont qualifié Raid Against The US d’attaque pro-russe, ce qui a fortement contrarié le pirate. « Je ne suis pas pro-russe, je ne suis pas un terroriste« , insiste-t-il.

Il affirme vendre des informations, une activité qu’il poursuit toujours comme je vous l’explique plus bas. Le « piratage » d’AirBus ne serait du marketing de la malveillance. Il expliquera à DataBreaches qu’il a également des clients américains pour ses « produits ». Il aurait été contacté par une personne très proche du gouvernement iranien qui aurait tenté d’acheter les informations qu’il avait décrites dans ses messages sur Raid Forums, « mais j’ai refusé de les lui vendre. Je n’attaquerai pas certains pays, mais je ne ferai pas non plus d’affaires avec leurs gouvernements, leurs hommes politiques ou leurs militaires. Je n’ai aucune affiliation politique avec qui que ce soit. Les mêmes règles s’appliquent à tous. » Dit-il vrai ?

Sa rancœur envers les États-Unis remonte à une affaire de 2012. Atteint d’un cancer, il aurait séjourné à New York à cette époque pour se faire soigner. Il aurait piraté l’hôpital pour révéler une affaire de corruption, avec l’aide d’un employé local. Ce dernier aurait disparu avant de révéler les détails à la presse, créant une intrigue digne d’un mauvais film. « Mes raisons sont purement personnelles. Je ne prends pas parti. Je joue des deux côtés de la guerre, sans m’impliquer politiquement. » D’ailleurs, USDoD se dit blessé par les accusations de certains, notamment Krebs, qui l’ont qualifié de terroriste. « Je me sens trahi par ses déclarations… Il subira les conséquences de ses propres actions. » Etonnant, il en dit beaucoup sur ses voyages. Autant dire que le DHS n’aura pas grand mal à tirer les ficelles. Un homme de 24 ans, en voyage à New York, pour être soigner dans un hôpital local et ayant les moyens de se payer, par exemple, une IRM (compter 1000$) ; un scanner, (4 000$), sans parler des CT scan, scintigraphie osseuse IRM, le test de biopsie, TEP (traitements) et des nuitées. Au Memorial Sloan Kettering Cancer Center, New York par exemple ! Brésilien USDoD, il aurait pu choisir le Syro-libanais de Sao Paulo.

USDoD is back

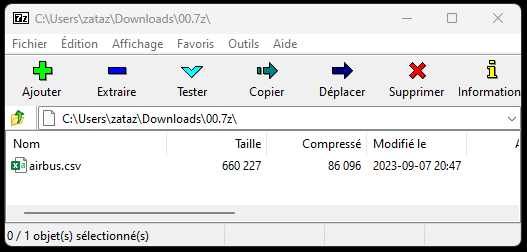

Le 12 septembre, USDoD a annoncé sur BreachForums son retour. Il a prétendu avoir divulgué des données provenant de 3 200 fournisseurs du géant de l’aéronautique Airbus : « Ce mois-ci, j’ai pu accéder au site d’Airbus en utilisant les identifiants d’un employé d’une compagnie aérienne turque, ce qui m’a permis d’obtenir un grand nombre de données, y compris celles de leurs fournisseurs. 3200 enregistrements. Il s’agit de l’intégralité des données de leurs fournisseurs. » Après avoir fourni quelques exemples de données, il a conclu son message par « Lockheed Martin, Raytheon et tous les contracteurs de la défense, je viens pour vous, s*lopes« . Il avait déjà diffusé des données sur Lockheed.

Cette attaque aurait commencé de manière simple, par un simple « Bonjour« . Le pirate a découvert les identifiants de connexion dans les journaux d’infostealer, qu’il a ensuite utilisés. Un infostealer est un logiciel pirate capable de collecter des informations sensibles sur un ordinateur infecté. Le Service de Veille ZATAZ est capable de vous alerter en cas de fuite de données vous concernant, à partir d’une vingtaine d’infostealers diffusés sur le web par des pirates.

L’utilisation des journaux d’infostealer est un moyen rapide et facile de trouver les informations d’identification d’une cible, ce qui vous fait gagner du temps lorsque vous tentez d’accéder à un système. De nombreux forums proposent des sections où ces journaux d’infostealer sont librement disponibles en téléchargement, ce qui permet à n’importe qui de les utiliser à des fins malveillantes.

L’USDoD prétend avoir ciblé un certain nombre d’entités, notamment Deloitte, Interpol, Europol, l’OTAN et le CEPOL. Il affirme également avoir déjà réussi à accéder à certains d’entre eux, fournissant à DataBreaches des captures d’écran comme preuve. Parmi ses réussites, il compte l’ouverture d’un compte électronique via le site de la police grecque ! Il propose également la vente de l’accès à deux comptes de messagerie qu’il a réussi à créer sur army.gr et police.gr, au prix de 3000 euros chacun.