Quand Daesh mange un malware sur son site de propagande

Le site de propagande de Daesh, Amaq, diffuse un code malveillant à partir de ses pages officielles. Bisou d’Anonymous, tueur !

L’agence « de presse » officielle du groupe terroriste ISIS/Daesh Amaq a diffusé sans le savoir, et cela plusieurs jours, un code malveillant à partir de ses pages de propagande. La technique, simple mais efficace. Afficher une fausse mise à jour afin de regarder une vidéo. Cet affichage pirate semble officiel, aux couleurs de Flash, Java, VLC… Mission, orchestrer un téléchargement de logiciel d’espionnage (Trojan, Cheval de Troie, …).

Si cette fenêtre s'affiche, n'installez surtout pas la fausse mise à jour. Et arrêtez de visiter des sites de streamings illicites 🙂 @zataz pic.twitter.com/1LBUglJuUd

— Damien Bancal (@Damien_Bancal) December 29, 2016

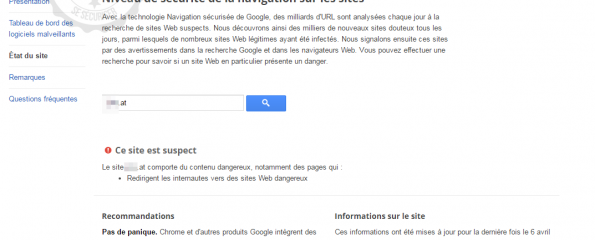

Amaq n’a pas eu le choix d’alerter sa « communauté » car l’attaque a infecté des milliers d’utilisateurs et leur smartphone. L’attaque a été identifiée jeudi par hasard. Il faut dire aussi que le bot de Google, celui dédié à la sécurité des Internautes [safebrowsing] a commencé à indiquer que le site était dangereux et comme je vous le montre dans ma capture écran « Redirige les internautes vers des sites Web dangereux« . Il faut dire aussi que la pop-up qui s’ouvrait à l’écran des visiteurs proposait de télécharger un lecteur Flash piégé pour téléphone portable.

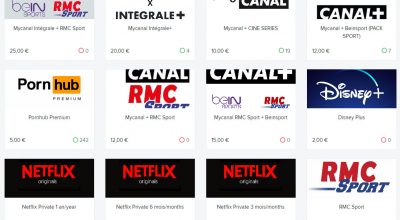

En 2015 et 2016 plusieurs sites web d’ISIS avaient affiché de la publicité pour du viagra. Une attaque automatisée par un bot appartenant à un groupe de professionnel de black seo et de pharmacies pirates 2.0.