L’impact de l’intelligence artificielle sur la société et les menaces croissantes des cybercriminels

L’intelligence artificielle (IA) a progressivement infiltré les recoins de nos vies, comme les plus sombres d’internet, transformant de nombreux aspects de notre vie quotidienne. Avec l’augmentation de la demande de logiciels alimentés par l’IA pour les créateurs de contenu, les cybercriminels n’ont pas tardé à profiter de cette vague pour propager leurs activités illicites.

Les groupes de cybercriminels adaptent continuellement leurs méthodes et outils pour rester un pas devant leurs victimes. En se concentrant intensément sur l’amélioration de leurs pratiques trompeuses, ces acteurs de menaces ont trouvé un allié fiable et puissant dans l’intelligence artificielle. Comme ZATAZ a pu vous le révéler avec cet outil IA venu d’Amérique du Sud capable de générer des documents [tirés de leak] pour de parfait hameçonnage ou encore de la multiplication de sextorsions à l’encontre d’hommes et de femmes malmenés par des images et vidéos modifiées par l’IA. L’essor inquiétant des deepfakes porno n’a jamais été aussi vrai. Sans parler de l’exploitation de DeepFake utilisant des vedettes du cinéma, de Youtube et de la télévision [comme j’ai pu vous l’expliquer sur M6 et RTL] pour inciter à télécharger et à utiliser des logiciels pour casinos en ligne pirates.

Surveillance d’un cyber attaque usurpant Dall-e, MidJourney, Etc.

Les chercheurs de bitdefender observent de près ces efforts trompeurs et les exploitations liées à la popularité croissante des logiciels d’intelligence artificielle générative pour sensibiliser les consommateurs et aider à protéger leurs appareils, leurs données et leur argent. Au cours de l’année écoulée, une variété d’opérations illicites alimentées par l’IA ont été détectés, menées par des pirates informatiques via les réseaux sociaux, allant des attaques de détournement de flux qui diffusaient des stratagèmes de doublement de crypto-monnaies sur YouTube à des faux profonds audio proliférant sur les plateformes sociales de Meta, la maison mère d’Instagram et Facebook.

Les cybercriminels ont pris le contrôle de profils Facebook pour lancer des campagnes de publicités, se faisant passer pour midjourney, sora ai, dall-e 3, evoto, chatgpt 5 et bien d’autres. Souvent des internautes me demandent, via le Service Veille ZATAZ, pourquoi des malveillants s’attaqueraient à leur page Facebook, Instagram, Etc. Voici l’une des réponses. Des exemples vous avez déjà été présentés dans le cas de centaines de comptes Instagram, piratés, ces dernières semaines.

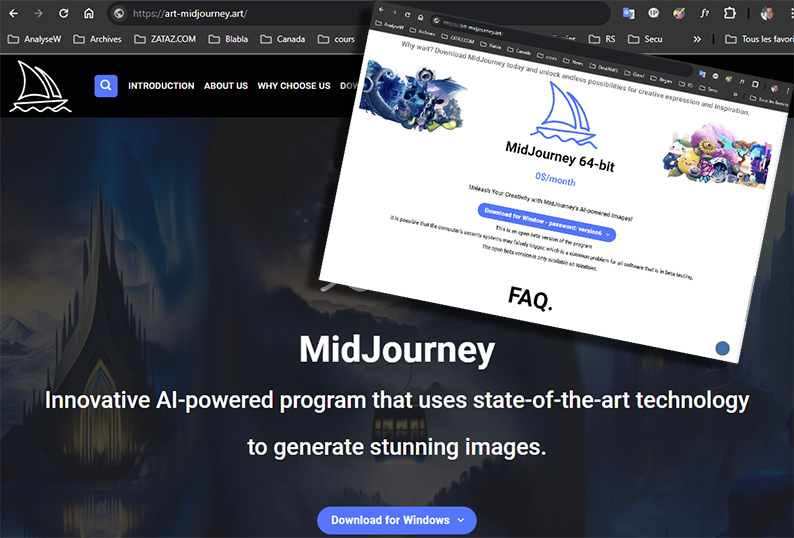

Les pages malveillantes sur Facebook sont conçues avec soin pour inciter les utilisateurs à télécharger des versions de bureau prétendument officielles de logiciels d’IA populaires. les cybercriminels derrière ces campagnes changent et adaptent régulièrement les charges malveillantes pour éviter la détection par les logiciels de sécurité. Les liens dirigent les utilisateurs vers des pages web malveillantes qui téléchargent une variété de logiciels de vol d’informations intrusifs [comme le montre la capture du Service veille ZATAZ ci-dessous] pour récolter des données sensibles des systèmes compromis, y compris des identifiants, des données de remplissage automatique, des informations de carte de crédit et même des informations de portefeuilles de crypto-monnaies.

Les campagnes analysées utilisent des annonces malveillantes contenant des liens vers des fichiers exécutables qui déploient les logiciels espions Stealer info Rilide, Vidar, Icerat ou encore Nova stealers.

Organisation des attaques

Les acteurs de menaces propagent activement des malwares via le système d’annonces sponsorisées de Meta. Les campagnes malveillantes commencent par la prise de contrôle d’un compte existant. Une fois compromis, les escrocs commencent à modifier les descriptions et à changer les photos de couverture et de profil, faisant apparaître la page comme étant gérée par des générateurs d’images et de vidéos basés sur l’IA. Les cybercriminels renforcent ensuite la légitimité de la page avec des nouvelles, des photos générées par l’IA et des publicités qui contiennent des descriptions des améliorations du service d’IA et des liens qui offrent aux utilisateurs un accès gratuit ou des essais pour l’outil.

Le but de la campagne malveillante est de tromper les individus pour qu’ils accèdent à un lien malveillant et téléchargent un malware sur leurs appareils. Bien que de nombreuses annonces malveillantes aient incité les individus à télécharger la prétendue nouvelle version de l’outil d’IA à partir de liens dropbox et google drive – ce qui est indubitablement un énorme message d’alerte que vous devriez avoir en tête sur le danger –, la campagne se faisant passer pour midjourney a adopté une approche différente. Les cybercriminels ont créé plus d’une douzaine de sites web malveillants mimant la page d’accueil officielle de midjourney pour inciter les utilisateurs à télécharger la dernière version du service via un lien Gofile [espace de stockage tout aussi dangereux].

Voleurs d’infos

Les cybercriminels ont créé un système de distribution hautement engageant pour les logiciels malveillants via le modèle d’affaires malware-as-a-service (maas) qui permet à tout individu malveillant de mener des attaques sophistiquées et rentables ainsi que d’autres activités néfastes. Certains de ces outils ne demandent aucune connaissance technique ! Cela inclut le vol d’informations sensibles, la compromission de comptes en ligne, la fraude, la perturbation des opérations ou la demande de rançon après le chiffrement des données sur un système compromis. Les campagnes ont distribué un assortiment de logiciels malveillants qui posent de graves risques pour les appareils, les données et l’identité des consommateurs. les utilisateurs ayant interagi avec les annonces servant de malwares pourraient avoir téléchargé et déployé à leur insu des fichiers nuisibles sur leurs appareils comme les stealer info : Rilide stealer, Vidar stealer, Icerat (il est écrit en jphp) ou encore Nova stealer.

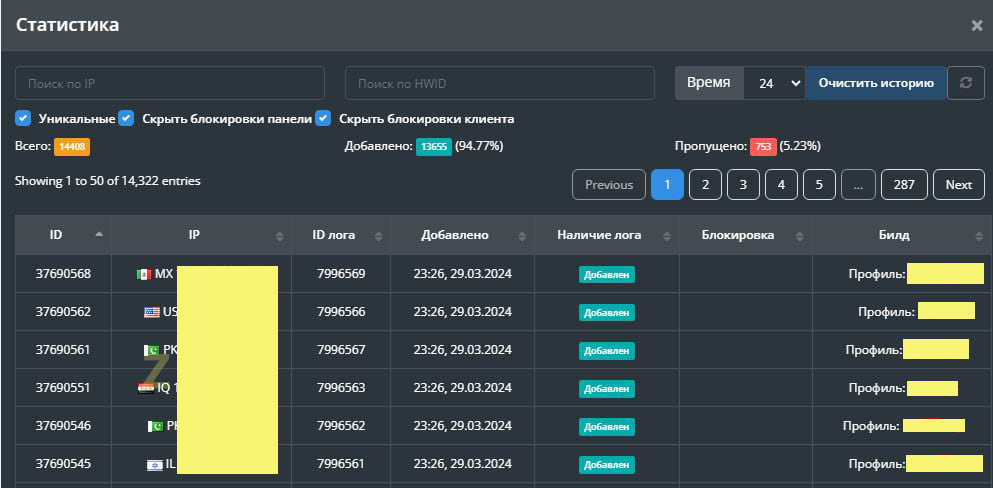

Vidar, par exemple [capture ci-dessus], est suivi par le Service veille ZATAZ depuis 2018. Il contourne, par exemple l’authentification Google. Ecrit en C++, il contacte Telegram, et quand cela n’est pas possible, passe par Steam. La dernière mise à jour, du 3 avril, propose de de nouvelles fonctionnalités : Azure, Telegram, Discord, Steam, Etc.), possibilité d’afficher les sessions actives dans le panneau, possibilité de lier une session à une adresse IP, possibilité de mettre des mots de passe sur les archives lors de leur création, Etc.

Selon la page Ad Library de Meta [espace dédiée aux annonceurs sur Facebook, Instagram, Etc.], la page Midjourney avait une portée publicitaire d’environ un demi-million de personnes en Europe. Depuis sa suppression, d’autres pages Midjourney piratées sont apparues sur Facebook, dont une qui, au 26 mars 2024, comptait déjà 640 000 abonnés.