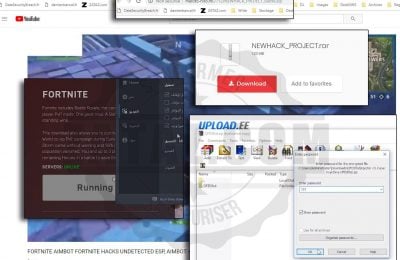

Double effet malveillant pour un ransomware : il prend du bitcoin et vole votre Paypal

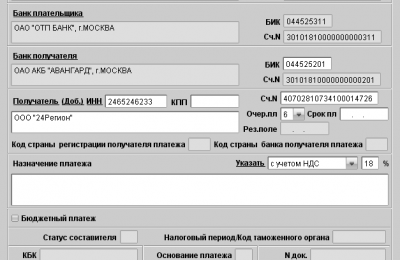

Un ransomware chiffre les fichiers de votre ordinateur, réclame une rançon en bitcoin et tente de voler l’accès à votre compte Paypal via...

Posted On 20 Jan 2019