402 protocoles d’alertes ZATAZ en 72 heures

Le protocole d’alerte de ZATAZ vient de fêter ses 18 ans en alertant, en 72 heures, pas moins de 402 entreprises, associations, entités étatiques et particuliers de failles et fuites les concernant.

Depuis 18 ans, le protocole d’alerte de ZATAZ s’est donné pour mission d’alerter les entreprises, les associations, les entités étatiques et les particuliers de failles et fuites pouvant les concerner. En ce début septembre, la rentrée est chargée, très chargée. Pas moins de 402 alertes ont été communiquées en 72 heures (sur 4 jours, je dors quand même un peu, NDR).

Sur ces 402 alertes, qui viennent rejoindre les 51112 alertes (au moment de l’écriture de ce papier, ndr) depuis le lancement de cette idée solidaire et bénévole, 93 ont déjà été prises en compte par les intéressés.

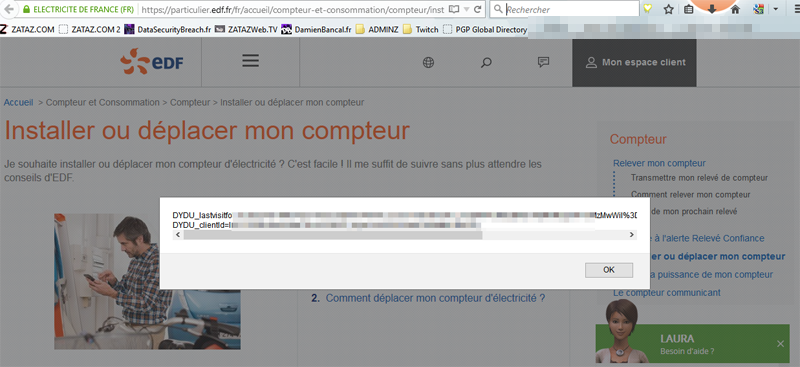

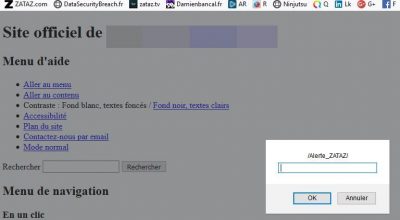

En ce qui concerne les autres, espérons que le courriel ne finira pas à la poubelle en raison d’une éducation numérique nulle des récepteurs. Dans le top 3 de cette vague de rentrée, en tête des problèmes, les XSS. Les Cross-Sites Scripting pullulent et permettent de nombreuses malveillances à l’encontre des clients et autres usagers de services pouvant être sensibles. Par exemple, le robot dédié aux questions des particuliers sur le site EDF. La dame, avant la correction, permettait une attaque XSS. Même sanction pour le site de la fondation de Nicolas Hulot ou encore des sites du groupe Bull/ATOS (alertés plusieurs fois, sans jamais recevoir la moindre réponse, ndr) ou encore des Nations Unies.

En seconde position, les fuites de bases de données (qu’elles soient sous la forme d’un backup oublié sur un site Internet, une injection SQL exploitée par des malveillants, …). Plusieurs sites de Crowdfounding concernés, avec la possibilité d’accéder à l’ensemble des données des utilisateurs ou encore cet accès à des données privées (sensibles dans certains cas, ndr) d’une Préfecture ou d’un régiment militaire.

Autre exemple XSS : affichage d’un site dans la page officielle. Cela aurait pu être un phishing ciblé.

En 3ème et dernière position, des « bugs » divers et variés dans des sites web ouvrant les accès aux administrations de ces derniers, sans oublier les sites infiltrés, utilisés par des pirates (Shell, phishing, viagra…).

Je terminerai avec deux opérateurs. SFR qui a corrigé un XSS et Numéricable qui termine la correction (et espérons le rapide patchage, ndr) de ses box en raison de potentialités qui ne peuvent être expliquées ici, pour le moment, tant que les corrections n’ont pas été effectuées.

Si vous souhaitez contribuer au Protocole d’alerte de ZATAZ, et participer à une action cyber citoyenne, le mode d’emploi complet est disponible à cette adresse https://www.zataz.com/protocole/.