Des pirates dans plus de 200 lycées/collèges du rectorat de Marseille

Un bug dans Spip et des pirates laissent leur trace dans plus de 200 sites hébergés par le Rectorat d’Aix Marseille.

Ne pas mettre à jour son site Internet et c’est la visite des pirates. Les bots et autres outils d’automatisation de nuisance numérique sont légions. Dès qu’un bug, une vulnérabilité sont rendues publiques, c’est la course chez les malveillants du numérique. Le rectorat de la région académique Provence Alpes Côte d’Azur vient d’en faire les frais.

La région académique Provence Alpes Côte d’Azur n’est pas une petite structure : 139 427 collégiens et 114 472 lycéens [en 2016] se partagent les Alpes de Haute Provence, Hautes-Alpes, Bouches du Rhône et Vaucluse. Une belle population répartie en 471 établissements du seconde degré.

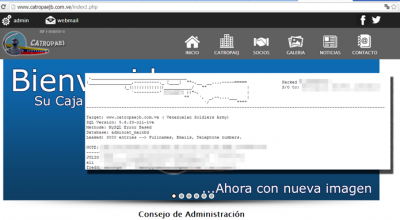

Deux pirates viennent de laisser leur trace dans le serveur gérant 236 sites hébergés par un serveur du Rectorat [195.83.253.111]. Les « visiteurs » ont laissé un message, leurs signatures « Hacked by St0rm and R0nflex » dans un fichier texte qu’ils ont baptisé hacked. Rien de compliqué dans cette action, mais la cible n’est pas un blog.

L’histoire ne dit pas si cette signature est un « watermark » afin de vendre, dans le black market, une infiltration plus poussée et plus vicieuse comme sous la forme d’un shell [porte cachée] au sein même du serveur pénétré.

L’ANSSI, l’Agence nationale de la sécurité des systèmes d’information, a été alertée.

La faille exploitée n’était pas une faille connue.

D’habitude, c’est vrai, les script kiddies utilisent des failles connues et défacent des sites dont le CMS n’était pas à jour.

Là, c’est différent, ils ont exploité une faille qu’on ne connaissait pas.

https://blog.spip.net/Mise-a-jour-de-securite-sortie-de-SPIP-3-1-4-SPIP-3-0-25-et-SPIP-2-1-30.html