Fuite chez Orange

Nouvelle fuite de données pour l’opérateur Orange. Une fuite de données qui n’est pas la première… ni la dernière.

ans vouloir taper sur Orange pour rien, les fuites de données n’ont jamais été aussi nombreuses sur Internet. Il suffit de suivre notre protocole d’alerte pour, malheureusement, comprendre que fournir ses données sur le réseau des réseaux, c’est laisser en pâture ces dernières en espérant que tout ira bien pour nos vies numériques. Bref, Orange, après son annonce de piratage voilà quelques semaines, revient vers certains de ses clients en annonçant, dans un message envoyé aux internautes impactés que le FAI avait « constaté le 18 avril 2014 un accès illégitime sur une plateforme technique d’envoi de courriers électroniques et de SMS » d’un site dédié à ses campagnes commerciales. Un accès découvert en mars dernier. Les pirates auraient copié un nombre limité de données personnelles. Dans les données volées : identités, numéros de téléphone fixe et mobile, date de naissance. Des données « qui pourraient être utilisées (…) à des fins de phishing ». Il est clair qu’il y a suffisamment d’information pour un escroc pour lancer sa petite escroquerie. Nous n’en savons pas vraiment plus sur cette faille qui sent, avouons le, l’injection SQL à plein nez. Un piratage qui en appellera d’autres. Pourquoi ? L’entité Orange fourmille de sites, de serveurs qui transportent autant de données que de potentielles fuites et failles. Il y a quelques mois, ZATAZ.COM vous révélait le piratage d’Orange Espagne (1,6 millions de compte clients avec les mots de passe) ; Piratage d’un espace d’Orange Royaume-Unis. Via le protocole d’alerte de zataz, nous avions permis la correction de vulnérabilités découvertes sur Orange Studio et l’espace web Sosh, sans parler d’une fuite de données, interceptée par Google en son temps, concernant le site web dédié à la couverture du réseau Orange avec des accès à des machines, des mots de passe.

1, 2, 15, 40 millions

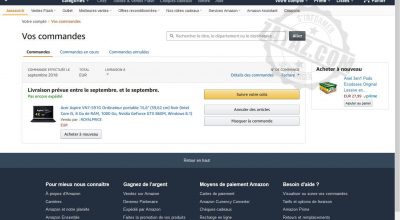

1,3 millions de données ! Pipi de sançonnet. Nos derniéres alertes visaient des bases de données pouvant dépasser, pour certaines plus de 30 millions de documents. Un exemple, Show Room privé qui va laisser fuir, sans le savoir, 30 millions de données, accessible à un pirate. Pour y accéder, c’était malheureusement très simple. Il suffisait d’utiliser l’adresse web de facturation proposée par Show Room après un achat, de modifier le numéro d’identification de facture client pour voir s’afficher sur l’écran d’autres factures d’acheteurs Français, mais aussi Espagnols, Portugais, Belges… Un escroc aurait pu utiliser les noms, prénoms, adresses postales, numéros de téléphones, les intitulés des achats pour piéger les clients. Une fausse proposition commerciale par exemple, incitant la féru de bonnes affaires qui se cache dans votre maison à télécharger un faux bon de réduction au format PDF. Document qui aurait pu cacher un logiciel espion, avide de vos données bancaires. Une usurpation d’identité difficilement vérifiable pour les consommateurs, les données privées n’étant connues normalement que par la boutique et le propriétaire des informations.

Une seconde fuite, avec plus de 7 millions d’adresses postales accessibles, via l’option smartphone du portail a aussi été corrigée après mon intervention auprès du big boss de la cyber boutique, Pingki Houang. Les équipes de Show room auront été très réactives. Seulement, il aurait fallu avertir les clients de cette fuite, histoire qu’un escroc n’exploite pas les informations en question. Certes rien n’indique qu’un malveillant soit passé par là, avant moi, mais sait-on jamais. Un peu de transparence dans ce genre de cas ne ferait pas de mal aux internautes. Faut-il rappeler que la divulgation d’informations commise par imprudence ou négligence est punie de 3 ans d’emprisonnement et de 100 000 € d’amende (art. 226-22 du code pénal).

Nos politiques ne sont pas en reste avec une fuite de données pour un site Internet du Parti Socialiste qui n’est toujours pas corrigée. Elle dure depuis 2011 et propose, aux curieux, adresses électroniques, ip, navigateurs utilisés par les « inscrits ». La CNIL, pourtant alerté, n’a toujours pas bougé sa petite souris.

Pendant ce temps…

En Irlande, c’est l’opérateur Eircom qui vient de présenter ses excuses à ses utilisateurs après avoir été contraint de ferme un de ses services de messagerie après la détection d’un accès non autorisé à son système de messagerie. « Nous avons pris des mesures immédiates pour verrouiller notre service de courrier électronique et éliminer toute menace pour nos 350.000 utilisateurs de notre messagerie » a déclaré la société a déclaré. Eircom a demandé à ses clients de changer leur mot de passe.

Bref, ces fuites de données nous confortent dans le fait qu’il faut changer ses mots de passe le plus souvent possible. Les plus paranos diront chaque mois. Nous vous conseillons de le faire chaque trimestre.