Piratage : Protéger son entreprise

Nous le savons déjà, un piratage peut avoir des suites très regrettables pour un individu : le vol d’argent, d’identité, ou encore le chantage font partie des situations auxquelles les victimes doivent faire face. Mais lorsque c’est toute une entreprise qui est ciblée par un piratage, les conséquences peuvent être dramatiques.

Cas d’école

Si vous pensiez que les grandes multinationales étaient des forteresses à l’abri de tout piratage, il est temps de vous détromper. Souvenez-vous du Fappening de l’été 2014, lorsqu’un individu s’est servi d’une brèche de sécurité dans l’iCloud d’Apple pour voler des centaines de photos intimes à des célébrités avant de les publier sur le net, ridiculisant par la même occasion la sécurité informatique tant renommée de la marque à la pomme. Ou encore fin 2016, lorsque le géant Yahoo a admis que les données de plus d’un milliard d’utilisateurs avaient fuité lors d’un piratage ayant eu lieu trois ans plus tôt, ne lui permettant d’être racheté « que » 4,5 milliards de dollars en 2017.

Aucune entreprise n’étant à l’abri d’être un jour prise pour cible par des hackers, il est essentiel de connaître les menaces afin de se protéger au mieux contre ces dernières.

Le Phishing

Également appelée « hameçonnage », cette technique consiste à faire croire à un utilisateur qu’il est sur un site de confiance, afin de lui voler des données privées. Par exemple, un employé d’une entreprise peut cliquer sur un lien ouvrant une page très réaliste lui demandant d’entrer ses identifiants Outlook. Mais s’il s’exécute, le pirate derrière la fausse page obtiendra lesdits identifiants et pourra ensuite s’en servir pour s’introduire dans la boîte mail de l’employé, et donc lire voire envoyer des messages. Une situation que l’entreprise pourrait payer très cher.

Il est donc très important que les employés de l’entreprise prennent garde aux liens sur lesquels ils cliquent, y compris ceux présents dans leurs e-mails (ce dernier point est essentiel). Et lorsqu’une page leur demande des identifiants, une astuce consiste à regarder le nom de domaine du site en question. En effet, un pirate peut très bien copier l’apparence d’une page, mais pas son nom de domaine. Il existe aussi des logiciels de sécurité, comme ici, capables de détecter immédiatement des sites de Phishing.

L’attaque DoS

Cette attaque informatique consiste à envoyer une très grande quantité d’information à un serveur dans le but de le surcharger, et ainsi le rendre inutilisable. Malheureusement très fréquente en raison de sa simplicité de réalisation, l’attaque DoS se montre particulièrement dangereuse dans le milieu professionnel, de par sa capacité à paralyser tout le système informatique d’une entreprise.

Contrairement au phishing, l’exécution de ce type d’attaque ne nécessite pas l’intervention de la cible. Il vous faudra donc protéger votre serveur avec une sécurité spécialement conçue pour les contrer. Renseignez-vous donc auprès de votre hébergeur, certains vous fournissant également une protection anti-DDoS.

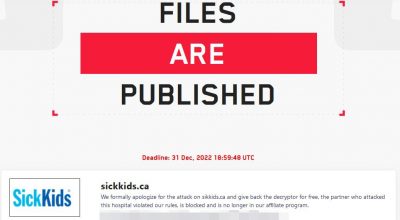

Le Ransomware

Alors que l’attaque DoS a pour but de paralyser un réseau, c’est l’ordinateur lui-même que le Ransomware cherchera à verrouiller. Au cœur de l’actualité en raison d’une série d’attaques ayant touché plusieurs grandes entreprises cette année, le ransomware (aussi appelé « rançongiciel ») interdit l’accès à un ordinateur, et demande une rançon à l’utilisateur en échange du déverrouillage.

Les mesures préventives sont les mêmes que pour le phishing, mais il sera ici essentiel de toujours mettre à jour les systèmes d’exploitation, ainsi que les antivirus. Si jamais un ordinateur se retrouve infecté, il faut alors le déconnecter immédiatement du réseau afin d’éviter une propagation du malware.

Quelle que soit la taille de votre entreprise, ne négligez donc jamais la sécurité informatique. Les individus malveillants sont bien présents, protégez-vous !