Près de 6 logiciels malveillant sur 10 vendus sont des services de ransomware

Les ransomwares sont les logiciels malveillants as-a-service (MaaS) qui se sont le plus vendus ces sept dernières années chez les hackers. 58% des outils pirates vendus/loués concernent les rançongiciels.

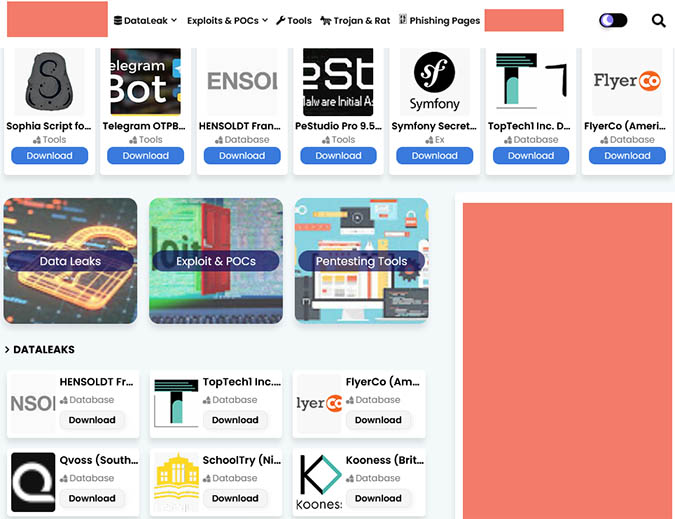

Une étude issue de recherches menées sur 97 familles de logiciels malveillants distribués sur le dark web, démontre l’appétit grandissant des pirates à l’encontre des rançongiciels. Les cybercriminels louent souvent des infostealers, des botnets, des loaders et des portes dérobées pour mener à bien leurs attaques. Dans ce top malveillant, le rançongiciel [le ransomware], est commercialisé près de 6 fois sur 10 [achat ou location].

Le Malware-as-a-Service (MaaS) est un modèle commercial illicite qui consiste à louer des logiciels servant à mener des cyberattaques. En général, le pirate « en chef » met à la disposition des clients [affiliés] ces services leur permettant de piloter l’attaque, ainsi qu’une assistance technique, un SAV, Etc. Cela permet d’abaisser le seuil initial d’expertise nécessaire aux cybercriminels en herbe. ZATAZ vous a montré les premiers de ces outils dédiés à ce marketing de la malveillance dès 2015.

Les ransomwares, MaaS en vogue

Kaspersky a examiné les volumes de vente de différentes familles de logiciels malveillants, ainsi que les mentions, les discussions, les messages et les annonces de recherche sur le darknet et d’autres ressources relatives au MaaS, afin d’identifier les types de services les plus populaires. Ce sont les ransomwares qui arrivent en tête, ces logiciels malveillants qui chiffrent les données de leurs victimes et exigent un paiement pour les déchiffrer. Les ransomwares représentent 58 % de toutes les catégories de produits distribués dans le cadre du modèle MaaS entre 2015 et 2022. La popularité des ransomwares peut être attribuée à leur capacité à générer des profits plus élevés dans un laps de temps plus court que d’autres types de logiciels malveillants.

Les cybercriminels peuvent « souscrire » gratuitement à certains programmes Ransomware-as-a-service (RaaS). Une fois partenaires du programme, ils paient l’opérateur, et son service, après que l’attaque ait été menée. Le montant du paiement est déterminé par un pourcentage de la rançon payée par la victime, allant généralement entre 10 à 40 % de chaque transaction. Toutefois, il n’est pas si simple d’adhérer à ce programme, pour lequel des critères spécifiques doivent être remplis comme a pu vous le révéler ZATAZ avec des groupes comme Maze, LockBit, Etc.

InfoStealers : cheval de Troie 2.0

Les infostealers représentent 24 % des familles de logiciels malveillants distribués en tant que service au cours de la période analysée. Comme ZATAZ a pu vous le montrer, ICI et LA, il s’agit de programmes malveillants conçus pour voler des données telles que les identifiants, les mots de passe, les données de cartes et comptes bancaires, l’historique du navigateur, les données des portefeuilles crypto, etc. La vidéo ci-dessous vous présente Atomic Stealer, outil dédié à l’infiltration et l’espionnage de MAC.

Les blacknautes souscrivent aux services infostealer par abonnement, dont le prix peut varier. J’ai pu croiser des locations variant de 10 à 1.000 dollars US par mois. Par exemple, Raccoon Stealer, fermé par les autorités en février 2023, pouvait être loué pour 275 USD par mois, 150 à la semaine. Son concurrent, RedLine, affiche un prix mensuel de 150 USD, et il est également possible d’en acheter une licence à vie pour 900 USD.

Botnet !

18 % des logiciels malveillants vendus en tant que service se sont révélés être des botnets, des loaders et des portes dérobées. Ces menaces sont regroupées en un seul groupe car elles ont souvent un objectif commun : télécharger et exécuter des logiciels malveillants tiers sur l’appareil de la victime. Le loader Matanbuchus coûtait, il y a quelques jours, 4900 dollars américains par mois. Ce type de logiciel malveillant est plus cher que les infostealers, le code malveillant étant plus complexe. L’opérateur fournit toute l’infrastructure, ce qui signifie que les abonnés n’ont pas à payer un supplément pour avoir l’accès à des services d’hébergement éprouvés. Il convient aussi de noter que le nombre d’abonnés à Matanbuchus est très limité, ce qui permet aux attaquants de passer inaperçus plus longtemps.

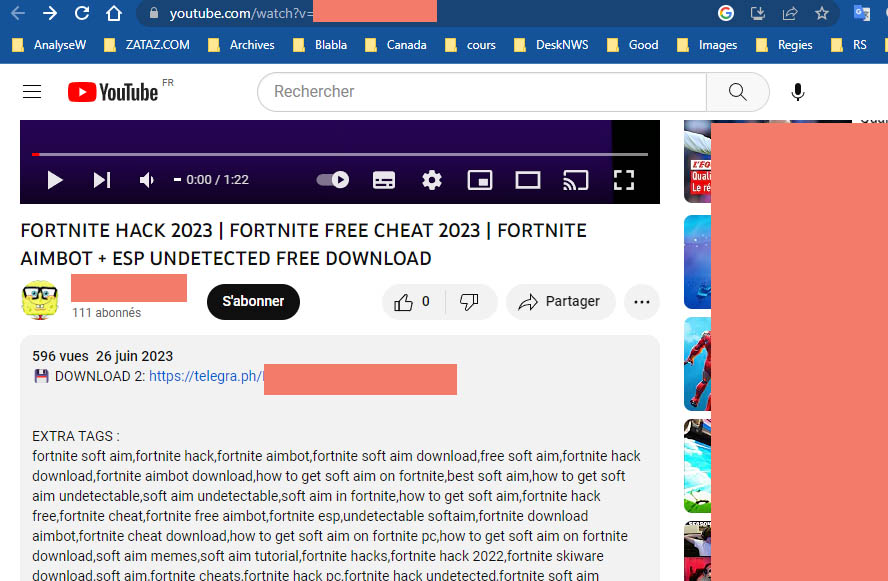

Vidéo incitant à télécharger un logiciel pour gagner dans Fortnite. L’outil est un piège ! Capture : zataz.com

Caractéristiques du MaaS et hiérarchie des malfaiteurs

Les cybercriminels qui exploitent les plateformes MaaS sont communément appelés « opérateurs », tandis que ceux qui achètent ces services sont appelés « affiliés ». Après avoir conclu un accord avec les opérateurs, les affiliés ont accès à tous les composants nécessaires du MaaS, tels que les panneaux de commande et de contrôle (C2), les builders (programmes permettant de créer rapidement des échantillons uniques de logiciels malveillants), les mises à jour, l’assistance, les procédures et l’hébergement. Les panneaux sont un élément essentiel qui permet aux attaquants de contrôler et de coordonner les activités des machines infectées. Par exemple, via les panneaux, les cybercriminels sont en mesure d’exfiltrer des données, de négocier avec une victime, de contacter l’assistance, de créer des échantillons uniques de logiciels malveillants, et bien plus encore.

Certains types de MaaS, comme les infostealers, permettent aux affiliés de créer leur propre équipe. Les membres d’une telle équipe sont appelés des trafiquants (Brokers) : des cybercriminels qui distribuent des logiciels malveillants pour augmenter les profits et générer des intérêts, des primes et d’autres paiements de la part des affiliés. Les trafiquants n’ont pas accès au panneau C2 ni à d’autres outils. Leur seul objectif est d’accroître la diffusion du logiciel malveillant. Le plus souvent, ils y parviennent en diffusant de faux outils pour pirater et/ou tricher dans des jeux vidéo comme le montre ma capture écran, ci-dessus.