Fuite et piratage : dans les secrets d’un Bot Keylogger

Depuis 2016, un keylogger s’infiltre dans les ordinateurs d’internautes inconscients du danger. ZATAZ vous montre l’outil pirate qui crache sur la toile des milliers de données volées.

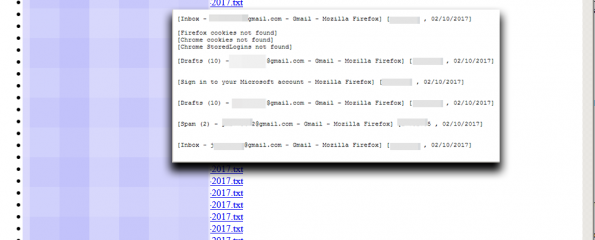

Un pirate informatique, dont l’origine est très difficile à définir, a lancé depuis 2016 un outil pirate qui s’infiltre dans les ordinateurs d’internautes piégés. Le « tool » pirate, un keylogger. Un logiciel malveillant qui a pour mission d’intercepter les frappes claviers mais aussi toutes les interactions orchestrées par l’ordinateur espionné.

Le pirate ne reçoit pas directement les informations. Cela lui évite de laisser des traces qui pourraient le remonter plus facilement que prévu. Il reçoit les adresses mails, les mots de passe, les textes (mails, …) écrits par ses victimes, … Les informations volées par le Keylogger sont réceptionnées par un serveur basé en Roumanie.

J’ai pu constater plus de 47 000 victimes de ce keylogger, dont une centaine de francophones. Ces derniers ont été alertés par un protocole ZATAZ. Une infiltration malveillante et une fuite de données privées/sensibles découverts par le Service Veille ZATAZ.

A noter que les données du keylogger pirate sont mises à jour en temps réel sur le serveur récepteur.

Espionnage numérique : 47% de nouveautés entre avril et juin 2017

La société WatchGuard Technologies, spécialiste de la sécurité réseau, vient d’éditer les résultats de son rapport trimestriel sur la sécurité Internet.

Parmi ses principales conclusions, le rapport du deuxième trimestre 2017 révèle que les cybers criminels portent un intérêt croissant aux vols d’identités.

Une proportion record (47%) de tous les malwares rencontrés sont nouveaux (inconnus jusqu’alors). Des ‘zero day’ capables de contourner les solutions antivirus basées sur des signatures.

Parmi les nouveautés, le code malveillant Mimikatz. Il représente 36% du top 10 des malwares détectés. Outil open source populaire utilisé pour le vol d’identités, Mimikatz a rejoint le top 10 des variantes de malwares détectés pour la première fois ce trimestre. Souvent employé pour voler et remplacer des mots de passe Windows, Mimikatz a été repéré avec une telle fréquence qu’il a remporté le titre de top malware pour le deuxième trimestre. Ce nouveau venu au sein des variantes de malware les plus courantes montre que les criminels font constamment évoluer leurs tactiques.

Des attaques de ‘phishing’ incorporent du code JavaScript malicieux. Les criminels exploitent du code et des outils de téléchargement JavaScript pour délivrer des malwares dans des attaques à la fois via le web et les emails.

Javascript, vol de mot de passe et malwares

Au deuxième trimestre, des attaquants ont utilisé JavaScript au sein d’attachements HTML dans des emails. Des ‘phishing’ qui ressemblent à s’y méprendre à des pages de ‘login’ de grands sites légitimes.

Les pirates ciblent des mots de passe Linux en Europe du Nord. Des cybers criminels ont utilisé une ancienne vulnérabilité du système d’exploitation Linux. Mission, cibler plusieurs pays scandinaveset les Pays Bas. Des attaques conçues pour voler des fichiers chiffrés de mots de passe.

Plus de 75% des attaques exploitant cette vulnérabilité ont visé la Norvège (62,7%) et la Finlande (14,4%).

Avec un tel volume d’attaques constatées, les utilisateurs ont tout intérêt à mettre à jour leurs serveurs Linux par simple précaution.

Près de la moitié des malwares détectés sont capables de contourner des solutions antivirus traditionnelles.

A 47%, les malwares inconnus ont été capables de passer au travers des antivirus traditionnels. A noter qu’ils n’ont jamais été aussi nombreux. Ce chiffre montre que les antivirus basés sur des signatures sont de plus en plus inefficaces lorsqu’il s’agit de bloquer de nouvelles menaces. Cela illustre la nécessité de disposer de solutions de détection comportementale pour traiter les menaces persistantes avancées (APT).

L’étude a été menée à partir de 33.500 boîtiers UTM WatchGuard en service à travers le monde.