4,5 millions d’euros envolés pour Ryanair et piratage de Tesla par des « Stresser »

La compagnie aérienne low cost Ryanair piratée. 5 millions de dollars se sont envolés pour d’autres cieux. Pendant ce temps, de la promotion pour un service DDoS tape sur le constructeur automobile Tesla.

La compagnie aérienne Ryanair s’est fait piéger par la technique de l’arnaque au président. Bilan, après le vol d’informations et la prise de contact avec les bonnes personnes, un transfert électronique de 5 millions de dollars (4,5 millions d’euros) a été orchestré par les escrocs 2.0. Ces derniers avaient réussi à convaincre leurs interlocuteurs que le transfert devait être effectué pour le paiement de kérosène. Heureusement pour la société irlandaise, la banque de cette dernière a pu geler la transaction malveillante. Selon le quotidien The Irish Time, c’est via une banque chinoise que l’argent devait transiter. Attention, les escrocs peuvent aussi passer par la Belgique, l’Autriche et les pays de l’Est.

Pendant ce temps

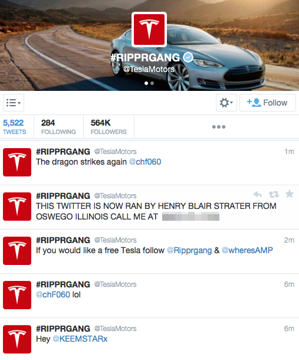

Samedi 25 avril, la marque californienne Tesla a été victime d’une attaque informatique comme a pu le vivre, il y a quelques semaines, la chaîne de télévision Tv5 Monde. D’abord son compte Twitter, puis son site Internet www.teslamotors.com, pris en main par des pirates durant 4 heures. Le domaine a été détourné via une redirection DNS. A noter que le compte du fondateur de la marque automobile de luxe Elon Musk, et celui de sa société SpaceX, constructeur aéronautique, ont aussi été compromis.

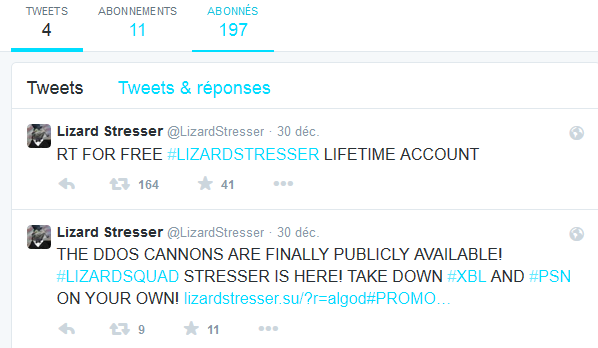

Derrière cette attaque, qui utilise le social engineering à l’encontre des employés, l’œuvre du groupe Lizard Squad. Étonnamment, ces pirates sont, normalement, des familiers du DDoS. Des attaques par saturation qui exploitent des outils trouvés sur le web. Les membres, dont certains ont été arrêtés, avaient bloqué le PSN de Sony et le Xbox Live (300,000 systèmes alimentés par le cloud, NDR) en décembre 2014. Les deux sociétés ont dû supporter l’équivalent de 7,500 heures de vidéos diffusées sur Netflix… en quelques secondes.

Ce groupe, composé de plusieurs internautes basés dans différents points du globe, semble vouloir s’exprimer sur beaucoup de sujet, dont les manifestations de Baltimore. Leurs attaques DDoS utilisent un outil qui était baptisé Lizard Stresser, le même outil, mais sous un autre nom, utilisé par des internautes belges. Ces derniers vont attaquer les journaux du groupe de presse Belge Rossel pour aucune raison officielle. Bref, Le même type de service DDos que l’on retrouve chez un hébergeur Bosniaque. Hébergeur qui cache dans ses méandres informatiques un forum black marquet très connu, Darkode (Uniquement sur invitation, NDR). Lizard Squad et Darkode utilisaient, il y a encore peu, la même IP pour diriger un Commande and Control (C&C est un outil de gestion de Bots, d’ordinateurs zombies) hébergés par OVH.ca !

Des connexions pirates et des services cloud Google (pour démultiplier leurs attaques, NDR), acquis avec des données bancaires piratées. Un des attaques avaient tenté de perturber le réseau Tor. Non pas que les « mômes » derrière Lizard Squad soient contre Tor. On peut se demander s’ils n’ont pas été manipulés par le réseau Bosniaque qui voit dans Tor et les sites de Back Market hébergés (.onion, ndr) comme des concurrents qu’il faut faire taire et un bon moyen de promouvoir ses services.

Des attaques DDoS qui n’ont qu’un seul but, vendre les « produits » de la boutique Stresser, commerçante d’attaques DDoS ! A noter que la boutique des Lizards n’aura pas durée bien longtemps après une fuite de données de ces 14.241 inscrits ! Une attaque qui ressemble comme deux gouttes d’eau à celle vécue par Le Soir, Le Vif et les autres sites du groupe de presse belge.

Votre routeur est peut-être dangereux !

Des attaques qui sont possibles, entre autres, via l’utilisation de routeurs installés dans les maisons, entreprises, universités, dont la sécurité est quasi nulle en raison du mauvais contrôle du matériel par leur propriétaire légitime. Des routeurs dont les mots de passe usine (admin/admin, admin/vide, admin/password) ne sont jamais changés. Que faut-il faire pour que Monsieur et Madame Lambda décide, enfin, à réfléchir 10 secondes pour se sécuriser, et donc, nous sécuriser ? Faut-il attendre d’autres « Lizard Squad », plus techniques, plus précis, qui diffuseront un code malveillant à la place d’une prise en main dédiée au DDoS ? Il ne faudra pas venir vous plaindre, mais j’ai bien peur que ce jour arrive plus vite que prévu.

La page d’administration de la plupart des routeurs commerciaux peut être consultée en tapant 192.168.1.1 ou 192.168.0.1 dans votre navigateur. Vérifiez que tous les routeurs (dont votre box Orange, Free, …) de la maison sont équipés du dernier firmware en date. Vérifiez aussi la configuration de votre/vos boitier(s). Vérifiez que vos paramètres DNS soient corrects. L’Institut National des Standards et Technologies (NIST) proposent d’excellents guides pour la plupart des OS, des routeurs et des applications. Pensez à passer votre sécurité WEP, WPA en WPA2. Ce dernier permettra d’éviter de voir votre mot de passe de connexion partir en fumée en raison d’un chiffrement obsolète. Lire les recherches de Svie HB.

En décembre 2011 Viehbock et le chercheur Craig Heffner, diffusaient des outils gratuits pour prouver les faiblesses de sécurité des routeurs TP-Links, NetGear, D-Link, Belkin, Buffalo, ou encore ZyXel.

Peut etre est ce pour cela que orange a changé le mot de passe par defaut de ces livebox …

ils ont meme forcé la modif parceque je n’arrivais plus à me loguer jusqu’à ce que je lise un message en sidebar …

Bref …

Pingback: ZATAZ Magazine » Le forum Darkode fermé, 12 personnes arrêtées, zataz vous fait la visite

Pingback: ZATAZ Magazine » Arnaque au président : les alertes se multiplient

Pingback: ZATAZ Dans la peau d'une fraude au président - ZATAZ