La Corée du Nord contrôle son peuple avec un Linux maison

Red Star OS, l’outil informatique qu’impose la Corée du Nord à ses informaticiens. Une manière de contrer les infiltrations de backdoors et contrôler les utilisateurs locaux.

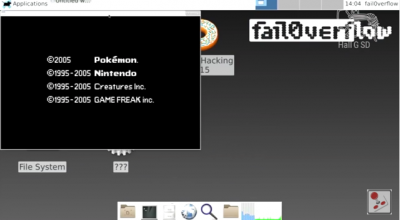

Lors du Chaos Computer Club Congress (Chaos Communication Congress) qui vient de se conclure en cette fin d’année 2015 à Hambourg (Allemagne), deux chercheurs sont revenus sur le Linux Nord Coréen, Red Star OS (Pulgunbyol). Un outil datant de 2002 et qui évolue au fil du temps.

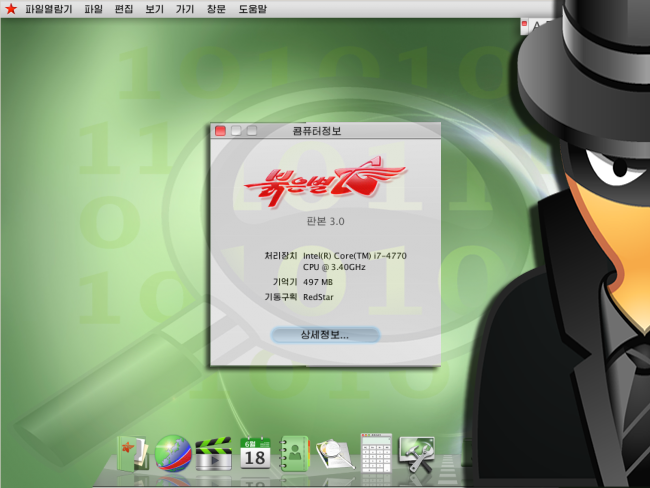

En 2014, la 3ème version du système d’exploitation Red Star de la Corée du Nord était divulgué. Il est basé sur Linux et ressemble, visuellement, à un Mac. Il existe également une version dédiée au serveur. L’OS possède son propre navigateur, Naenara. Ce système est conçu pour se défendre et se protéger contre les modifications effectuées depuis l’espace utilisateur.

La Corée du Nord abuse donc ouvertement des principes du logiciel libre pour fournir un système d’exploitation qui supprime la liberté d’expression pour les utilisateurs locaux. « Par conséquent, nous pensons qu’il est nécessaire de divulguer les méthodes pour contrer les – sécurité – de Red Star OS » indique Florian Grunow et Niklaus Schiess.

FATAL: Could not open ‘/lib/modules/2.6.38.8-24.rs3.0.i686/kernel/fs/rtscan.ko’: No such file or directory

Plus inquiétant encore, car certains états pourraient en prendre l’exemple, des Watermarks (signatures cachées, ndr) peuvent être déployés automatiquement sur différents types de fichiers utilisés par ce système. Ils permettent de suivre la distribution de documents et autres fichiers multimédias.

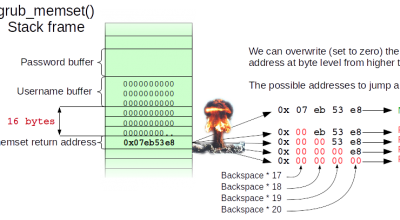

Après quelques essais, merci à K. et Y. pour la traduction du Coréen, le démon de l’espace utilisateur et le module du noyau sont très étroitement liés. Le Noyau, OppRC et SELinux communiquent et la moindre modification perturbe le système.

A noter que le dictateur Kim Jong-Un s’affiche, très souvent, avec des ordinateurs dernières générations : Mac d’Apple, surface de Microsoft. Des machines, faut-il le rappeler, que ce dangereux illuminé interdit à son peuple.