Pas Clop Clop le ransomware

L’ANSSI communique sur le ransomware Clop. Un logiciel malveillant qui a pris en otage plusieurs centaines d’entreprises dans le monde.

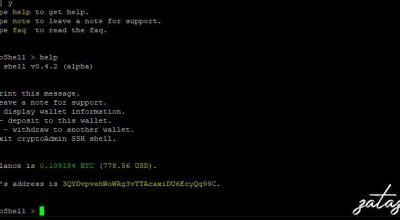

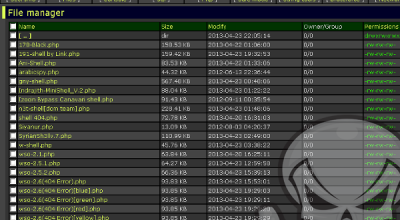

Fin d’année chargée pour l’Agence Nationale de Sécurité des Systèmes d’Information. La grande dame de la cybersécurité nationale vient de communiquer sur le ransomware Clop. Un rançongiciel qui a frappé de nombreuses entreprises en France. « Ce code malveillant chiffre les documents présents sur les systèmes informatiques et leur ajoute, suivant les versions, l’extension « .CIop » ou « .Clop ». » indique l’ANSSI. Les analyses réalisées montrent que le chiffrement des postes est précédé par des actions de propagation manuelle réalisées par l’attaquant au sein du réseau victime.

« Fany—Fany—6-6-6 »

Des actions de propagation manuelle ! Cela veut-il dire que le pirate était dans « la maison » avant de lancer son rançonnage. Cela veut dire que le pirate s’est peut-être servi dans les documents qu’il a croisé avant de lancer son rançonnage. Des chiffrements de diversion ? L’ANSSI explique aussi que cette attaque est très certainement due à « une vaste campagne d’hameçonnage ayant eu lieu autour du 16 octobre 2019 et liée au groupe cybercriminel TA505. » Une cochonnerie numérique qui est souvent déployé en début ou veille de week-end.

« HappyLife^_- »

TA505 (nommé ainsi par Proofpoint) est un groupe cybercriminel qui agit sur la toile depuis au moins 2014. Un groupe de pirates derrière les chevaux de Troie bancaires Dridex (125 attaques différentes le 28 juillet 2014) et encore le ransomware Locky. Cyberattaques diffusées via des campagnes de courriers électroniques malveillants à partir du botnet Necurs.

es autres logiciels malveillants associés à TA505 comprennent les familles de ransomware Philadelphia, GlobeImposter ou encore ServHelper, FlawedGrace, TrickBot, Shifu.

A première vue, ils ont besoin d’argent, beaucoup d’argent. Les plus étonnés se demandent si cela n’est pas fait pour permettre la fabrication de d’arme nucléaire (Iran, Corée du Nord). En attendant, TA505 s’attaque avant tout aux institutions financières, comme le précise le rapport, mais aussi à ce qui va permettre de rapporter de l’argent, donc le rançonnage numérique.

Alexey Novikov, directeur du Centre de sécurité des experts en technologies positives indiquait il y a peu que ce groupe s’intéressait aussi à de nouvelles industries afin de leur voler des informations internes. « Ils ont récemment commencé à s’intéresser à la propriété intellectuelle qui peut être monétisée. » Bref, des gens « biens » !

Pingback: ZATAZ Un ransomware s'attaque à une usine métallurgique Dunkerquoise - ZATAZ