Pirater la 3D secure et autre 2FA simple comme un coup de téléphone ?

Un pirate informatique, tenancier d’un blackmarket, explique comment piéger les internautes en appelant les victimes.

Dans les nombreuses investigations que je peux faire concernant la lutte contre le cybercrime, certaines m’amènent à des contenus déroutants. Dernier exemple en date, les agissements d’un pirate informatique que je baptiserai ici, Ug2. Ce blackhat est spécialisé dans la fraude bancaire. Vol de numéro de CB ; achat de compte Netflix, Spootify ; de pizzas … avec des informations piratées. On retrouve aussi de nombreux « CashOut« , comprenez, retirer de l’argent liquide par de nombreux moyens (que je n’expliquerai pas ici) via des données bancaires piratées.

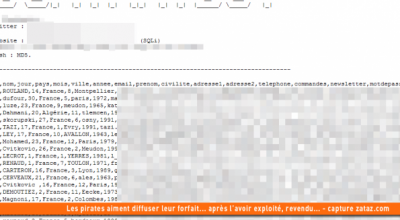

Il possède plusieurs canaux de communications, dont la messagerie sécurisée Telegram. Dans son espace privé, discussions avec ses clients ; mise à disposition de données personnelles et privés piratées et des modes d’emploi. L’un d’eux explique comment faire du « Allô!« .

Allô, ma banque, bobo !

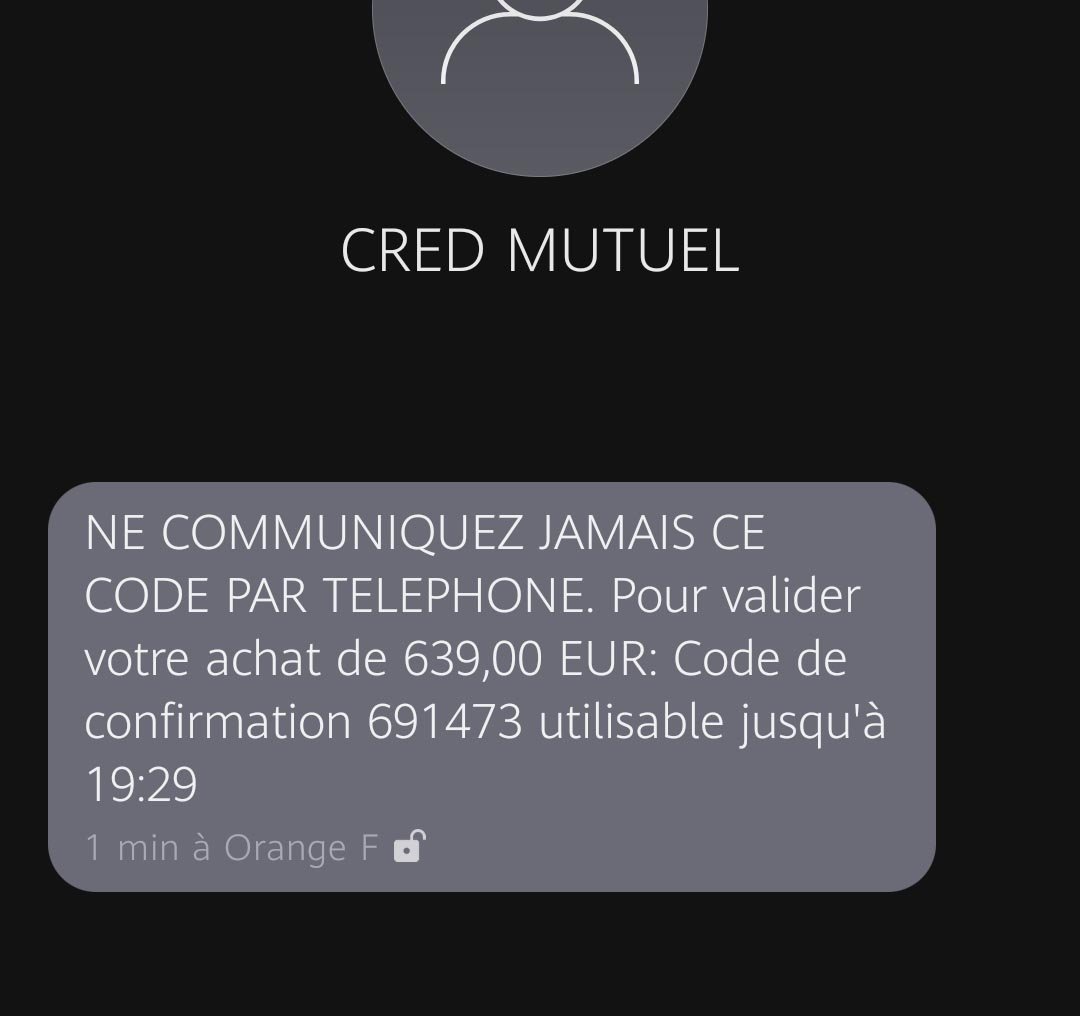

Pour les non-initiés, le Allô a pour mission de pirater une personne via un appel téléphonique. Pour cela, l’escroc doit posséder de nombreuses informations personnelles. Le plus efficace aujourd’hui, pour les pirates, posséder les informations bancaires. Le Allô ayant pour mission de réceptionner, via l’interlocuteur appelé, le numéro dédié à la double authentification (2Fa).

Dans le « mode d’emploi » que ZATAZ a pu examiner, le pirate explique que sa méthode est efficace via des cartes bancaires interceptées à partir d’un phishing. « Parfaites (le CB, NDLR) les personnes qui ont rempli le phishing ne se doutent de rien« . Le pirate parle d’un taux de réussite pouvant atteindre 80%. « Ceci explique notre prix« , s’amuse ce voleur originaire d’Afrique du Nord.

Ce pirate explique comment, une fois les premières données de la victime en main (adresse, id, données bancaires …) il faut rechercher la banque et la ville de l’internaute. « Vous récupérez le numéro de la banque et vous pouvez spoofer le numéro pour piéger le client« .

Spoofer, aussi simple qu’éternuer !

La méthode est radicale. Le numéro de téléphone qui s’affichera dans l’écran du téléphone de la victime sera celui de sa banque. A cela se rajoute un pirate usurpant l’agence, un conseiller bancaire. Le pirate n’a plus qu’à fournir des informations privées, et le tour, malheureusement, est joué.

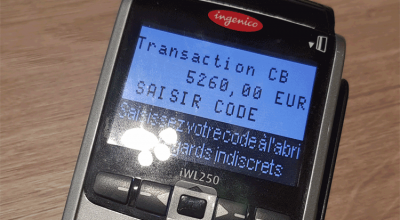

De plus en plus d’internautes se font piéger de la sorte. Le spoofing revient en force depuis l’obligation, au 1er janvier 2021, des banques et commerces en ligne d’utiliser la double authentification pour confirmer une transaction.

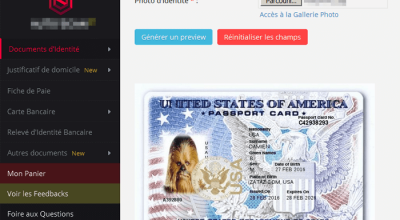

Les clients piégés auront bien du mal à se faire rembourser. Sans compter que j’ai pu côtoyer des personnes piratées, en plus du vol de leurs identités et de leur argent, avec des crédits à la consommation créés à leur nom par les pirates.

Autant dire que se retrouver à payer un crédit sans l’avoir contracté, ça n’arrange pas les choses.

Qui sont ces pirates ?

Selon les informations diffusées sur cet espace pirate, des jeunes venus de plusieurs pays. La France et l’Afrique du Nord sont majoritaires. Des jeunes de banlieue qui ont trouvé cette nouvelle méthode pour se faire de l’argent. Moins risqué, plus lucratif et cela évite de se retrouver au coin de la rue à protéger un dealer local. Ils acquièrent des produits de luxe qu’ils pourront revendre. Certains remplissent des cartes bancaires prépayées pour leur consommation personnelle ou dédiée à la revente.

Que faire ?

Les phishings, les hameçonnages, sont de plus en plus efficace du fait de leurs contenus, orthographe et approches. Le manque d’éducation et l’utilisation de l’informatique par la majorité de la population se fait de manière désordonnée, sans réflexion. Je clique et ça fonctionne. Les pirates l’ont bien compris. Le social engineering n’a jamais aussi bien fonctionné.

Vous pensez avoir fourni des données alors que vous n’auriez pas dû le faire ? Ne répondez JAMAIS aux questions qui pourraient vous être posés par téléphone.

On vous réclame le code de double authentification par téléphone, NE LE FOURNISSEZ PAS ! Alertez votre banque et vos proches. Changez vos identifiants de connexion.

Dernier point, un dépôt de plainte est indispensable !

Pingback: ZATAZ » Découverte d’une distribution de données bancaires piratées, êtes-vous dans les liste