PornHub et Equifax, même combat !

Après la fuite de plusieurs dizaines de millions de données clients, la société Equifax a dû faire face à l’infiltration de son site web par une publicité malveillante.

Les révélations autour de la sécurité informatique de la société Equifax ne cessent de faire des vagues. Après un mot de passe d’administration aussi simple que « bonjour » pour une filiale Equifax ; après la fuite de plus de 140 millions de données clients, voici venir l’infiltration par une publicité malveillante.

Le site d’Equifax a de nouveau eu des problèmes. De fausses mises à jour d’Adobe Flash ont été diffusées dans les écrans des visiteurs. Une attaque classique, mais très troublante pour une société qui a fait la UNE, il y a quelques semaines.

Les pop-ups pirates avaient pour mission de faire croire aux clients qu’ils devaient mettre à jour leur logiciel ADOBE. Une fausse mise à jour avec un vrai logiciel espion caché dans cette fausse alerte.

Comment une telle attaque est-elle possible ? Plusieurs choix ! D’abord pas l’infiltration du site Internet et le rajout d’une simple ligne dans le code source. Une autre possibilité, l’infiltration de la régie publicitaire. Cette dernière affiche de la publicité sur le site de ses clients. Le pirate, en s’attaquant à la régie publicitaire, touche l’ensemble des diffuseurs. Des techniques que j’ai pu vous présenter ICI et LÀ.

Si cette fenêtre s'affiche, n'installez surtout pas la fausse mise à jour. Et arrêtez de visiter des sites de streamings illicites 🙂 @zataz pic.twitter.com/1LBUglJuUd

— Damien Bancal (@Damien_Bancal) December 29, 2016

Dans le cas d’Equifax, le chercheur Randy Abrams s’est rendu compte que le site dédié aux crédits renvoyait ses clients sur une page baptisée Center Bluray. Page qui déclenchait la fausse alerte Flash Player.

Les clients de PornHub se font infiltrer

Pendant ce temps, le même type d’attaque a touché le géant de la pornographie en ligne, PornHub. A la différence d’Equifax, le portail pour adultes a diffusé durant un an des publicités piégées. Ici aussi, de la publicité diffusant de fausses fenêtres d’alerte Adobe, Chrome, Firefox. Ici aussi, toutes les personnes qui auront validé ces fausses mises à jour se retrouvent avec, soit un cheval de Troie (logiciel espion), soit la modification de leur navigateur affichant des publicités pour le compte des pirates ; soit un outil de minage de crypto-monnaie permettant aux malveillants de se créer des bitcoins sur le dos des processeurs des ordinateurs des visiteurs ainsi piéger.

Derrière l’attaque PornHub, c’est l’outil malveillant Kovter qui a été détecté. Un logiciel pirate découvert en 2013. A l’époque il était sous la forme d’un ransomware. Aujourd’hui, il jongle avec une fraude au clic comme ces fausses alertes et mises à jour. Selon Proofpoint, cette campagne malveillante a ciblé des millions de victimes potentielles en Australie, au Canada, au Royaume-Uni et aux États-Unis. Avec les milliards de visiteurs de PornHub, pas de doute que la pêche malveillante aura été bonne !

Trouver un bug "pénétrant" lors du "CTF" de PornHub @hackfest_ca et gagner un tee-shirt ! @bountyfactoryio @zataz @ESET_France #sexy pic.twitter.com/W0ihqcqGQ7

— Damien Bancal (@Damien_Bancal) November 5, 2016

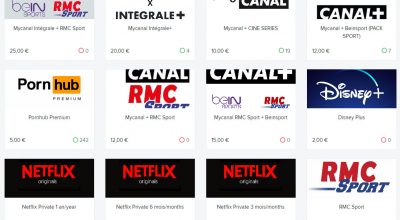

Comme j’ai pu vous le montrer l’année dernière au HackFest de Québec, PornHub a lancé son propre programme de Bug Bounty. 25 000 $ sont proposés à quiconque pourrait identifier des failles critiques de sécurité dans son infrastructure. Seulement, face à des annonces malveillantes diffusées par des régies publicitaires piratées, un bug bounty ne sert à rien !