Les pirates de Dopple diffusent des données de l’AFPA

Ransomware : L’AFPA se retrouve confrontée aux pirates de Dopple. Les pirates sont-ils encore dans certaines machines ?

Le journal « Le Parisien« , sous la plume de Damien Licata Caruso, est revenu, il y a quelques heures, sur la prise d’otage numérique ayant visé l’AFPA, l’Agence nationale pour la formation professionnelle des adultes. Le ransomware Dopple est passé par là ! Selon la communication de l’agence, pas de données sensibles volées, quelques machines et une remise en place rapide après cette attaque avortée. L’AFPA a confirmé au quotidien « un incident de sécurité dans la nuit du 7 au 8 mars dernier qui n’a pas perturbé longtemps le fonctionnement de nos services« . Tout était sous contrôle quelques heures plus tard.

Oui… mais non !

Seulement… les pirates opérateurs de Dopple, ils avaient demandé une rançon pour déchiffrer les fichiers, ont lancé la phase deux de la malveillance : faire payer leur cible pour que ne soit pas diffusés les documents volés avant la prise d’otage numérique des fichiers et machines.

Et comme à chaque fois, les pirates viennent de diffuser plusieurs milliers de documents internes. ZATAZ a pu en compter exactement, 7 383 fichiers.

Les malveillants parlent de 65 076 machines, accès, … ZATAZ a pu constater dans l’espace de « communication » mis en place par les pirates, des machines de tests, postes de travail, des Exchange ; du Windows 10 Entreprise ; des Windows 7 Entreprise … Des machines, toujours selon les informations des pirates, impactant les AFPA du Midi-Pyrénéenne, Nord-Pas de-Calais, Île de France, Bretagne, … pour ne citer qu’eux. L’AFPA m’a répondu, me confirmant un blocage très rapide de l’infiltration. Les pirates auraient exploité des accès administrateurs.

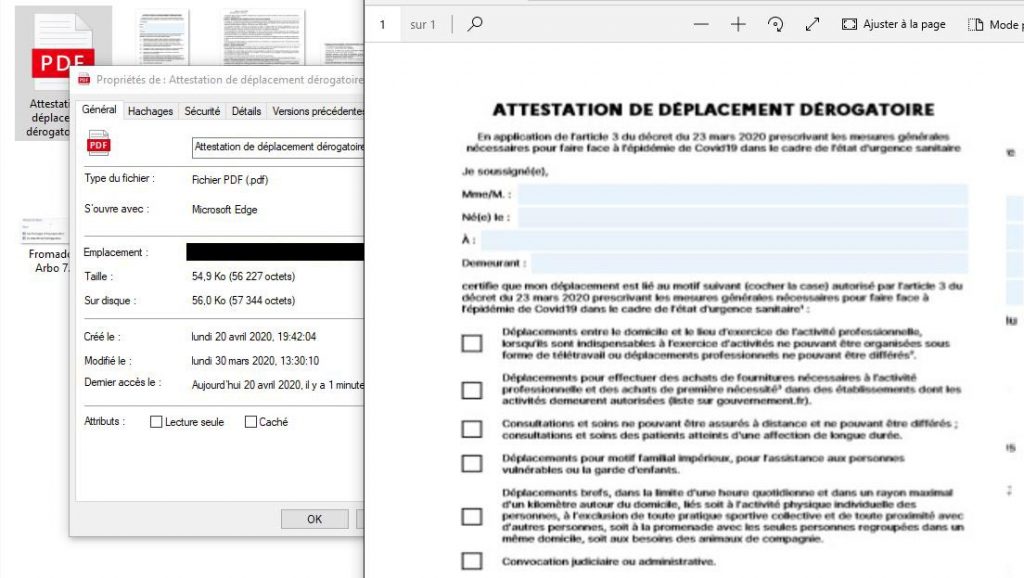

Dans les documents, des fichiers courant jusqu’à la mi avril 2020. Cela veut-il dire que Dopple avoir eu accès aux machines après de les dates annoncées par l’AFPA ? Ont-ils toujours accès comme le montre des factures et documents datant du 16 avril 2020 ? Certains autres fichiers affichent des dérogations de déplacements imposées par l’Etat Français depuis le 22 mars. Soit 15 jours après l’attaque confirmée par l’AFPA.

Non… mais oui !

Dans les fichiers analysés, en plus de nombreux documents de fonctionnements et de formations (ils sont publics), de nombreux documents avec des identités, des signatures, des mails, des téléphones, des factures, des données appartenant à des entreprises (partenaires) comme cette fiche dédiée aux « restaurateurs » contenant identités, adresses, téléphones portables. Autant de matières exploitables par des pirates dans de futures arnaques, infiltrations, chantages.

Ce qui m’inquiète le plus, certains dossiers baptisés « Comptabilité » ou encore « Commercial« . Pourquoi ? Ils sont vide. Les pirates les ont-ils vidé comme un avertissement caché ? Malheureusement, l’avenir nous le dira. La CNIL et les autorités compétentes ont été alertée par l’AFPA. C’est le cabinet Ernst and Young qui se charge d’auditer le sac de nœud !

Pendant ce temps…

Dopple a annoncé trois autres cyber attaques dont la banque Kosovar « Banka Ekonomike ». Les sites de MAZE (2 sur 3) sont hors services… mais pour combien de temps ? Sodinokibi affiche de nouvelles victimes dont Grand Furniture, une enseigne de décoration et ameublement. Cl0P, CL et compagnies restent, pour le moment, assez discrets sur leurs dernières exactions.

Concernant les opérateurs de ransomware, à lire l’étude proposée par la société The 8Brains concernant une attaque du groupe opérateur de Sodinokibi à l’encontre des PME et télétravailleurs.