Les hackers font aussi leur rentrée: comment les établissements scolaires peuvent les arrêter avec la 2FA

Pendant cette rentrée 2023, les enjeux cyber se relève pour les établissements scolaires, à nouveau la cible de choix des hackers.

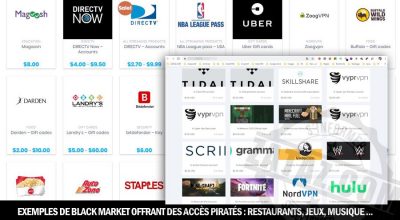

Et oui, le secteur de l’éducation ne fait pas figure d’exception : comme tous les autres, il s’appuie fortement sur une infrastructure numérique, ce qui le rend vulnérable à toutes sortes d’activités malveillantes. Notre partenaire et sponsor IS Décision revient sur le rapport de milieu d’année pour 2022 signé Check Point. Il insiste sur l’urgence de protéger les institutions scolaires, en mettant en avant une augmentation impressionnante de 44 % des cyberattaques visant le secteur de l’éducation par rapport à 2021. En moyenne, les organisations de ce secteur ont subi 2 297 attaques par semaine, un chiffre pour le moins inquiétant.

La solution ? Vérifier l’identité de chaque personne ayant accès au réseau d’une institution scolaire semble être une pratique fiable pour se protéger des cybercriminels. Quelques malentendus demeurent quant à la complexité du processus d’authentification à mettre en place. Dans cet article, nous commencerons par voir comment l’authentification à deux facteurs (2FA) contribue à protéger les données au sein des établissements scolaires. Nous aborderons ensuite les questions de conformité en matière de 2FA en milieu scolaire, ainsi que les fonctionnalités clés que doivent inclure les solutions de 2FA à destination des écoles.

Comment la 2FA contribue-t-elle à protéger les données sensibles dans les établissements scolaires ?

La 2FA aide à protéger les données sensibles des établissements scolaires en renforçant la gestion des connexions. À l’exception des attaques ciblant le périmètre, toutes les attaques requièrent plusieurs niveaux d’accès à l’environnement de l’école, chaque niveau exigeant une connexion. Ainsi, la mise en œuvre de la 2FA permet d’éviter tout accès non autorisé.

Comment la 2FA protège-t-elle les connexions ? Pour réglementer l’accès des utilisateurs et protéger les connexions, on vérifie l’identité de l’utilisateur en ayant recours à un processus d’authentification. Mais aujourd’hui, l’utilisation d’une simple combinaison nom d’utilisateur/mot de passe ne suffit plus.

C’est là qu’entre en jeu la double authentification (2FA), qui associe un élément que l’utilisateur connaît (mot de passe) à un élément qu’il possède (clé ou jeton matériel, application d’authentification). Cette approche en deux phases ajoute un niveau supplémentaire de protection et de vérification, qui garantit que seuls les utilisateurs autorisés peuvent accéder aux données des systèmes de l’établissement.

La 2FA en milieu scolaire : une question de conformité

Pourquoi les établissements scolaires ont-ils besoin de renforcer leur gestion des connexions ? Au-delà des bénéfices évidents en termes d’atténuation des risques, les écoles doivent souvent avoir recours à la 2FA dans une optique de conformité réglementaire. Voici quelques normes et mesures de conformité auxquelles les établissements doivent adhérer :

Assurance cyber risques : dans un monde où les technologies sont omniprésentes, l’assurance cyber risques a gagné en importance au cours des deux dernières décennies pour les établissements scolaires. De nombreux prestataires d’assurance cyber exigent aujourd’hui l’authentification multifacteur (MFA), qui constituera bientôt un prérequis pour accéder aux meilleurs tarifs d’assurance. N’oubliez pas qu’une police d’assurance cyber n’empêche pas la survenue des piratages. Néanmoins, la conformité aux exigences de MFA de votre assurance renforcera votre posture de sécurité globale.

ANSSI : l’Agence Nationale de Sécurité des Systèmes d’Information (l’ANSSI) en collaboration avec en collaboration avec la CNIL (Commission nationale de l’informatique et des libertés), a élaboré un Guide « Recommandations relatives à l’authentification multifacteur et aux mots de passe », dont l’objectif est de transmettre aux organisations des conseils et bonnes pratiques à mettre en place au sein des structures, privées ou publiques, pour garantir une meilleure protection. L’ANSSI et la CNIL recommandent donc de mettre en place l’authentification multi facteur (MFA), c’est-à-dire d’ajouter un second facteur d’authentification au mot de passe afin d’en renforcer la sécurité.

PCI DSS : la norme de sécurité des données de l’industrie des cartes de paiement (PCI DSS) s’applique à toutes les entités qui traitent, conservent ou transmettent des informations de cartes de paiement, ce qui inclut les écoles et les universités. Le standard PCI DSS recommande actuellement la MFA en tant que bonne pratique, mais il l’imposera à compter du 31 mars 2025. Après cette date, tout manquement au déploiement de la MFA pourra entraîner de lourdes amendes pour non-conformité qui pourraient obérer les ressources des organisations : en pratique, chaque personne concernée par une fuite de données pourrait conduire à une amende de 50 à 90 $ pour les établissements.

Comment la 2FA pour les environnements Active Directory sur site vient-elle en aide aux établissements scolaires ?

Au moment de déployer la 2FA dans les établissements scolaires, il convient de faire attention à trois grands facteurs :

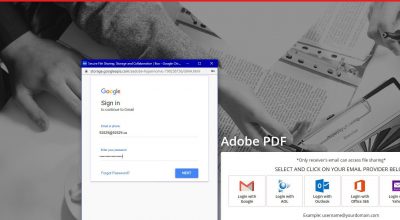

Intégration fluide avec les environnements Active Directory existants : le système de 2FA des établissements scolaires doit s’intégrer facilement à l’environnement Active Directory sur site existant, ce qui permet de se passer de formation supplémentaire pour les personnels et de l’achat de nouveaux outils ou systèmes. Cette intégration assure une transition fluide et évite tout surcroît de travail au service IT.

Prévention des sessions simultanées et du partage de mot de passe : une solution de 2FA efficace empêche les sessions simultanées et le partage de mot de passe entre les étudiants. Elle dissuade ces derniers de partager leurs mots de passe ou de laisser les postes de travail déverrouillés en imposant l’accès par session unique. Cette mesure empêche également les étudiants de se connecter simultanément à plusieurs ordinateurs (connexions simultanées), pour un accès plus sûr et individualisé.

Responsabilité renforcée pour les activités des étudiants : la mise en œuvre d’un système de 2FA tient les étudiants responsables de leurs actes au sein de l’environnement numérique de l’établissement. Qu’il s’agisse d’un simple canular ou d’une menace interne plus grave, toutes les activités concernant les ressources de l’institution peuvent être retracées à un individu précis. Cette responsabilisation accrue dissuade les comportements malveillants et encourage l’ensemble des utilisateurs à prendre davantage soin des privilèges d’accès qui leur sont octroyés.

Quels avantages pour les établissements ?

1. MFA granulaire

La solution doit proposer un contrôle granulaire de l’implémentation de la MFA, qui permet aux administrateurs de configurer leurs politiques en fonction de l’adresse IP, du groupe ou de l’unité d’organisation, de l’appareil ou de l’emplacement. La MFA bénéficie ainsi d’une expérience rationalisée et conviviale, sans imposer de contraintes inutiles.

2. Authentification unique

Associer les différentes méthodes de MFA à l’authentification unique (SSO) fluidifie le processus d’authentification en résolvant les critiques les plus courantes associées à la MFA, à savoir qu’elle prend du temps et qu’elle nuit à la productivité. La simplification de la MFA pour l’accès aux applications cloud offre une expérience d’accès sûre et unifiée aux étudiants comme aux personnels.

3. Couverture exhaustive des différents types de sessions

La solution doit prendre en charge le déploiement de la MFA sur les différents types de sessions : Windows, RDP et RD Gateway, VPN, IIS (OWA, RDWeb, Sharepoint), scénarios hors-ligne, « accès domaine hors connexion » en dehors du réseau, applications cloud avec SSO, ainsi que les environnements de bureau virtuel (VDI) tels que Microsoft, Citrix ou VMWare.

4. Flexibilité

Assurez-vous que la solution vous offre la flexibilité de choisir les méthodes d’authentification qui répondent à vos besoins spécifiques. Citons notamment les applications d’authentification comme Google Authenticator, Microsoft Authenticator et LastPass Authenticator, ainsi que les jetons physiques programmables comme YubiKey ou Token2.

Cette adaptabilité vous donne la garantie que les méthodes d’authentification peuvent être adaptées à la demande pour répondre aux besoins des étudiants, des enseignants et des autres employés.

5. Vérification en temps réel

Vos administrateurs IT ont besoin de disposer d’un accès immédiat à l’activité en temps réel des utilisateurs afin de pouvoir identifier les risques de sécurité rapidement.

La fonctionnalité d’un audit centralisée facilite la génération de rapports complets sur l’activité de connexion des utilisateurs Active Directory. Elle fournit aux responsables et administrateurs IT diverses informations telles que l’identité de l’utilisateur connecté, la source du système, la durée de la session, etc.

6. Facilité d’adoption

Une solution de 2FA conviviale évite d’avoir à mettre en place des formations complexes pour les étudiants, le personnel ou les enseignants. Sa mise en œuvre simple garantit une adoption rapide et facile dans l’ensemble de l’environnement éducatif.

7. Rapport coût/efficacité

Les écoles et autres établissements d’enseignement sont soumis à des contraintes budgétaires strictes. C’est pourquoi il est important pour eux d’investir dans une solution de 2FA efficace et rentable. Les établissements optimisent ainsi leur investissement tout en renforçant leur posture de sécurité.

Solution de 2FA pour les établissements scolaires

En l’absence d’une solution de 2FA, les comptes utilisateur Active Directory des établissements scolaires sont vulnérables aux accès non autorisés. Ces menaces peuvent entraîner la fuite d’informations sensibles, ainsi que des amendes pour cause de non-conformité. En limitant l’étendue des accès, y compris au-delà de la 2FA, une solution de gestion des accès et de 2FA permet d’arrêter efficacement les acteurs malveillants avant qu’ils ne puissent causer des dégâts.