Ransomware : janvier 2021

Un mois de janvier 2021 « presque » calme dans le petit monde des maîtres chanteurs du web. Des groupes de ransomwares disparaissent, d’autres mutent ou apparaissent.

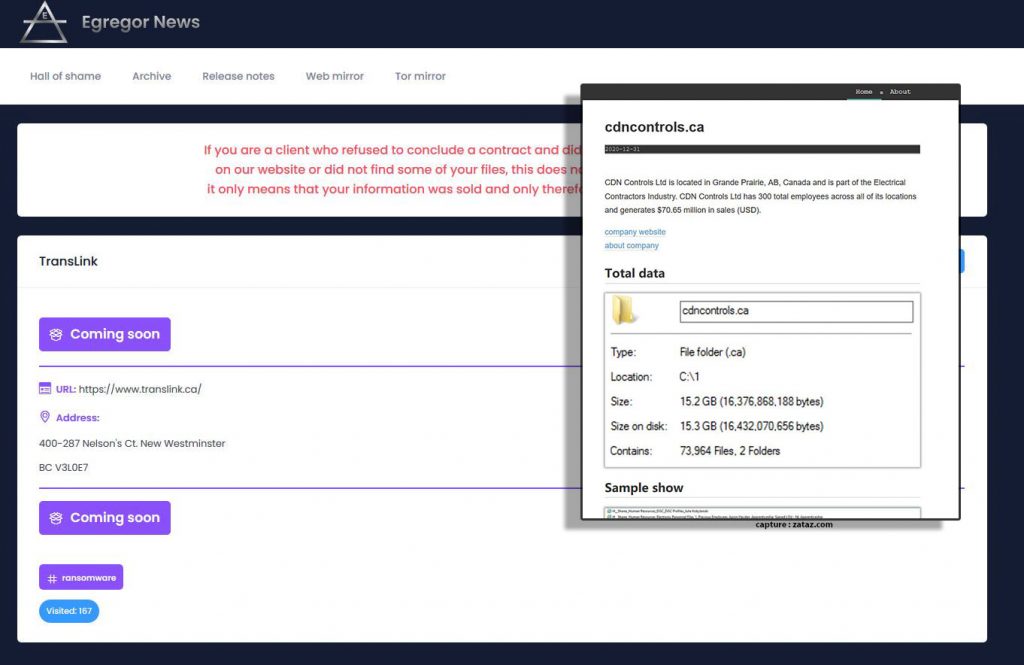

Je vous parlais, en décembre, de la mystérieuse disparition d’un groupe de pirates informatiques aux actions malveillantes exponentielles, Egrogor. L’ensemble des sites et opérations des pirates avaient disparu. L’un des sites de ces maîtres chanteurs du web était réapparu, quelques jours, sur le web, alors que les autres espaces présents dans le darkweb n’étaient plus disponible. Autant dire que les allusions dans certains espaces pirates n’ont pas tardé. L’un d’eux m’a fait tendre l’oreille.

Des « partenaires » se sont rendus compte que la réapparition du site Egregor s’était fait d’une étonnante manière. Je vous expliquais, en janvier, mon étonnement de voir ce groupe ne réapparaitre que sur le web alors que le darkweb, même si ce dernier est moins simple d’accès, garanti un certain anonymat pour les pirates.

J’expliquais aussi qu’il manquait 20 victimes entre décembre et janvier. Un ratio bien trop important pour penser qu’il s’agissait d’entreprises qui auraient payé le silence d’Egregor. Pour les pirates croisés sur un espace Russe, il pourrait s’agir d’une opération de mise sous silence soit par une opération de la police ou pas des concurrents. Dans les deux cas, aucune information n’a fuité !

Rançon, mais sans obligatoirement chiffrer

Plusieurs groupes, dont Cl0p, ne chiffrent plus obligatoirement les machines de leurs victimes. Ils infiltrent, copient … et contactent les entreprises piégées. Finalité, « vous payez, sinon on diffuse ». Bref, retour aux vieilles méthodes à la sauce Rex Mundi et compagnie. A noter que Darkside semble s’amuser de l’annonce de Bitdefender, début janvier, indiquant avoir trouvé le moyen de déchiffrer les machines piégées par ce groupe. L’éditeur d’antivirus a d’ailleurs diffusé un outil pour reprendre la main sur ses fichiers. « Bitdefender a lancé un utilitaire qui peut décrypter certains de nos fichiers Windows. Le décryptage de Linux est impossible. Indique Darkside. Le problème était de générer des clés privées sous Linux. Il n’y a aucune vulnérabilité de cryptage ni aucun autre problème. Bitdefender a créé un déchiffreur qui utilise une clé privée achetée précédemment chez nous. En raison du problème de génération de clés, certaines entreprises ont les mêmes clés (jusqu’à 40 % des clés). » Les pirates expliquent que la faille a été corrigée (sic!).

« Les nouvelles entreprises n’ont rien à espérer, puisque les algorithmes de cryptage et leur mise en œuvre sont fiables. » a pu lire ZATAZ via la souris de ces voyous 2.0 sans oublier un petit mot à destination de l’éditeur d’antivirus « Un grand merci à Bitdefender pour nous avoir aidé à résoudre nos problèmes. Cela nous rendra encore meilleurs.«

Les pirates indiquent à leurs partenaires qu’ils toucheront une compensation pécuniaire à hauteur de 600.000 dollars US à partager !

En janvier 2021, a été repéré par votre serviteur 112 chantages à la diffusion des données volées au Canada, Belgique, France … Pour l’hexagone, l’intégralité des données volées à la mairie de Marolles-en-Brie ont été diffusées. Le cas du piratage de la société SPIE continue, avec de nouvelles données volées diffusées il y a quelques heures. Le grand perdant de ce mois de janvier, le Canada, avec 30% des cas repérés.

Retrouvez toutes mes informations et chiffres liés à la quarantaine de groupes que je surveille depuis, pour certains, plusieurs années dans l’enquête « Ransomware 365« .

Pingback: ZATAZ » Ransomware 365 : mises à jour des actions de 15 opérateurs de rançonnages numériques

Pingback: ZATAZ » Le code pirate Emotet va disparaitre le 25 mars

Pingback: ZATAZ » Des données internes de l’assureur SVI diffusées par des pirates