Code Talkers : Les soldats qui chiffraient le vent

Alors que le monde a commémoré le 72e anniversaire du débarquement du 6 juin 1944 sur les plages de Normandie, retour sur une page de l’histoire de La Seconde Guerre Mondiale : la guerre des codes et du chiffrement. D’Enigma aux Codes Talkers.

D’Enigma aux codes talkers – « Les dés sont sur le tapis« , c’est via ce message diffusé par la BBC, le 5 juin 1944, que les résistants français ont su qu’il était temps de faire sauter routes, ponts et chemins de fer pour empêcher l’armée du IIIe Reich de ravitailler les côtes françaises. Un message codé comme il en a été diffusé des milliers, à l’époque. Les Allemands, les Britanniques, les Français, les Américains avaient mis en place plusieurs systèmes de « chiffrement ». Le plus connu, le système Enigma. Le plus efficace, le langage Navajo.

Enigma

Le conflit de 39-45 va être un tournant décisif dans l’évolution du chiffrement, le codage de message, notamment avec l’utilisation, par les Allemands, de la machine ENIGMA. Cette « machine à écrire » a été inventée en 1923 par l’entreprise Suisse Cipher Machine, Chieffrienmaschinen Aktien Gesellschaft. Elle était composée d’un clavier et de trois rotors. La marine allemande va décider, dés 1928, sa mise en fonction sur l’ensemble de ses bâtiments de guerre. Dés juin 1930, la version finale, nommée ENIGMA I, sera utilisée par toute la hiérarchie allemande.

Le système était efficace. Plusieurs séries de lettres, qui additionnées, formaient un code indéchiffrable sans la clé, et la machine elle-même. Seulement, la chance va permettre aux soldats alliés de découvrir dans un sous-marin allemand une Enigma. D’autres « boites » seront récupérées par les commandos britanniques sur plusieurs Uboots allemands, en 1941, sur un U-110 ; en octobre 1942, sur un U-559. Le film U-571, de Jonathan Mostow, s’inspire d’un autre fait d’arme relatant la prise d’un navire nazi et de sa machine Enigma par un commando américain, en 1944.

Enigma hacked

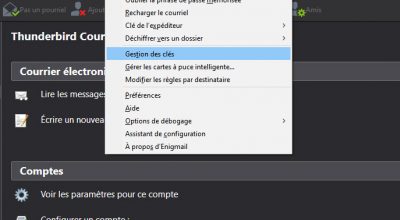

Le chiffrement proposé par Enigma est « cassé » par « l’ordinateur » d’Alan Turing. Ce technicien britannique travaillait pour le Government Code Cypher School, à Bletchley. Le GCCS, la section chiffre des services secrets du Royaume-Uni. Je vous conseille d’ailleurs de regarder le film « Imitation game » qui revient sur la vie et l’œuvre de ce mathématicien de génie.

Le Government Code Cypher School va être un acteur important dans le petit monde du chiffre. Déjà, lors du premier conflit mondial, les militaires britanniques mettront en place un service baptisé, Bureau 40. La mission de cette cellule de renseignement, déchiffrer les messages des armées allemandes et espagnoles. Les chercheurs du bureau 40 vont, par exemple, découvrir le codage mis en place par l’armée allemande. Ces derniers utilisaient la technique de la substitution simple. En gros les militaires chiffraient leurs documents en remplaçant chaque même lettre par une seule unité cryptographique. Les historiens estiment, aujourd’hui, que plus de quinze mille messages secrets ont été ainsi décodés par le Bureau 40, d’octobre 1914 à février 1919.

L’aigle sort ses plumes

Les Américains vont commencer à s’intéresser sérieusement à l’étude des codes et chiffres dès 1919. Pour cela ils vont créer la « Black Chamber« , une structure identique au Bureau 40. La chambre noire va être mise en place par le père du chiffre américain, Herbert Osbourne Yardley. Sa mission, pirater les codes utilisaient par les militaires japonais. Quatre ans plus tard, en 1923, l’Us Army met en place un vrai service dédié au « pirate ». Mission : casser du chiffrement. Les Américains fusionnent les fonctions de chiffre et de cryptanalyse sous l’égide d’une seule et unique section, le « Signal Intelligence Service » (S.I.S). Durant la seconde guerre mondiale, les ingénieurs allemands et japonais, aidés par de sérieuses fuites au sein de l’armée Us, intercepteront et casseront des milliers de messages diffusés par les alliés. Les américains vont décider de réagir en modifiant toute l’infrastructure du chiffre de l’époque.

Code Talkers

En 1942, l’État-major américain décide un chamboulement total dans la protection de ses messages. Il fallait inventer un nouveau système de sécurisation des télex militaires. C’est alors que les ennemis d’antan, les indiens, redeviennent « respectables » aux yeux des autorités américaines. L’idée vient de Philipp Johnston, un enfant de missionnaire élevé dans une réserve Navajo située dans la région de San Diego. Johnston va réfléchir, en temps qu’ingénieur militaire, sur un nouveau système de chiffrage des communications écrites. Lui vient l’idée de reprendre la langue Navajo pour coder des messages. Une idée approuvée par le lieutenant-colonel James E. Jones, un officier des transmissions basé à Camp Elliott.

La langue Navajo est de la famille des Na-Dene. Comprenez qu’elle n’a aucun lien avec une langue européenne ou asiatique. Les esquimaux font partis de cette catégorie. Autre fait important, les Navajos étaient le seul peuple à ne pas avoir eu la visite d’étudiants allemands, depuis 1922. Des étudiants qui auraient pu étudier, à cette époque, le vocabulaire des indiens. Avec ces éléments en mains, la mission « Code Talkers » étaient lancées par l’État major US.

Code Talkers

L’US Army va s’équiper de ce code de chiffrement révolutionnaire. Un vocabulaire, des phrases, qui n’existaient que sous la forme orale. L’US Army doit inventer l’alphabet et l’écriture Navajo, d’où un décryptage impossible à l’époque pour les non-initiés. Les mathématiciens de l’US Army, basés à l’époque à Camp Pendleton, en Californie, transforment la langue Navajo en un code quasi indéchiffrable. Les scientifiques vont le baser sur aucune formule mathématique. Le « Code Talkers » Navajo est employé via des mots tirés de la nature pour ensuite décrire des termes militaires spécifiques. Par exemple, les Navajos parlaient des Saumons sous le mot de « Besh-Lo« . Traduit, il signifiait « poisson de fer » qui en langage militaire annonçait un sous-marin. Même idée pour « Da-he-tih-hi » qui correspondait à l’oiseau Colibri. Il identifiait ainsi l’aviation. La France avait été traduite par le mot DA-GHA-HI. Mot qui signifie barbe, comme celle portait par les Légionnaires Français.

En trois ans, de 1942 à 1945, prés de 450 indiens des réserves de l’Arizona et du Nouveau-Mexique vont être « exploités » pour mettre en place ce code atypique. Vingt-neuf d’entre eux iront sur le terrain pour servir de codeur/décodeur. Ils inventeront prés de deux cents vingt cinq mots. Des « chiffreurs/déchiffreurs » surveillés comme de l’eau sur le feu. Ces hommes étaient escortés, nuit et jour, par d’autres soldats qui avaient pour mission de les protéger… mais aussi de les tuer en cas de tentative d’enlèvement par les ennemies.

Les « code talkers » resteront dans l’anonymat jusqu’en 1968. Il faut dire aussi que les services secrets Américains vont se servir de ce code durant la guerre froide avant de l’abandonner définitivement. Le vocabulaire inventé sera déclassifié par le Département de la Défense US, via la directive 5200.9. Depuis 1982, les « code talkers » sont fêtés aux USA le 14 août. En 2001, les 29 militaires Navajos (4 étaient encore vivants, NDR) ont reçu la plus haute récompense décernée à des civils, la médaille du Congrès. En tant que militaire, ils n’avaient jamais reçu la moindre distinction.

Le film WindTalkers de John Woo, avec Nicolas Cage, retrace l’histoire de ces indiens Navajos. Des hommes indispensables dans le processus de la victoire des alliées lors du second conflit mondial. A noter que les indiens Comanches ont combattu les Allemands en Europe ; les Meskwakis ont évolué en Afrique du Nord. Les Hopi et les Navajos ont aussi été utilisés face aux japonais.

Très instructif cette partie de l’histoire du chiffrement. Merci pour cette découverte….comme pour l’ensemble des news 😉