Hacktiviste ou pirate : le conflit Russo-Ukrainien 2.0

Je vous expliquais, en janvier, comment le conflit entre pirates pro Russes et pro ukrainiens n’avait jamais cessé en 8 ans. Depuis l’invasion des troupes de Vladimir Poutine sur les terres d’Ukraine, les nationalistes et les trolls s’en donnent à cœur joie pour faire la guerre, de leur salon !

Les troupes militaires de Vladimir Poutine sont entrées en guerre ce 24 février 2022. Reprendre la main sur ce pays indépendant pour de nombreuses raisons qui ne seront pas traitées ici. Je vous laisse découvrir les contenus riches et fouillés de vos journaux respectifs. Ce qui nous intéresse aujourd’hui c’est l’émergence de deux camps distincts de pirates informatiques qui n’affichaient pas ouvertement, avant le conflit, une appartenance géopolitique très claire. Il y avait bien quelques échos, par-ci par-là, de pirates tels que Sodinokibi, Skiza et autres LockBit pour expliquer ne jamais attaquer les pays de l’Est. D’abord et surtout, ils ne souhaitaient pas goutter aux bâtons du FSB.

Mais depuis ce 24 février 2022, le ton a changé. De nombreux groupes se sont affichés, pro ou anti Russie.

Diffusion d’outils contre des sites du Kremlin par des pirates pro ukrainiens.

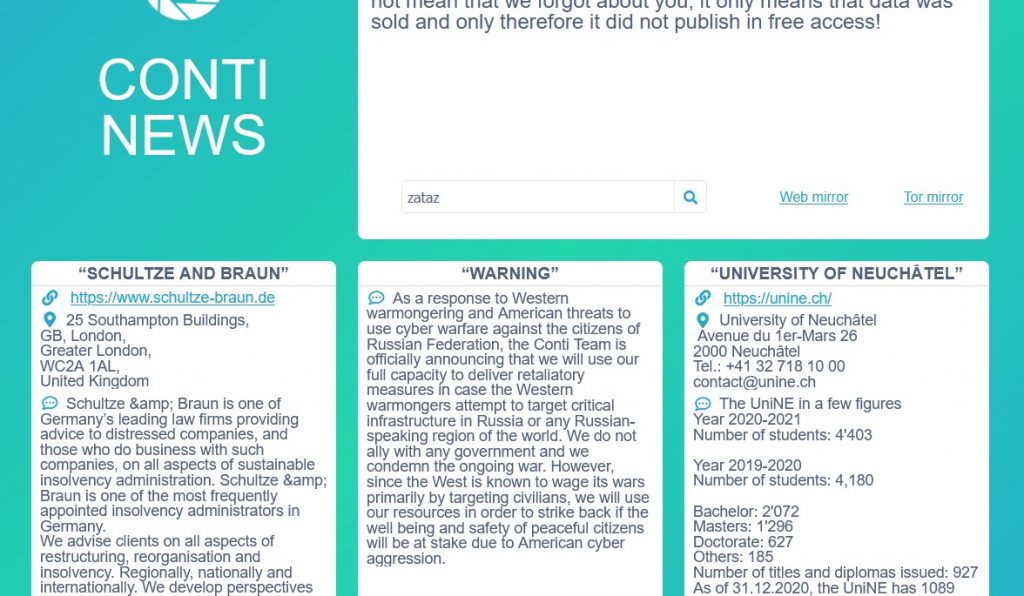

Les plus » bruyants « , quatre groupes de ransomwares : CONTI, Coomingproject, Night Sky et Black ANgel. Pour être très honnête avec vous, connaissant un peu ces groupes dont le marketing de la malveillance n’est plus à présenter, cette allégeance affichée à l’encontre de la Russie est aussi un moyen de faire payer les entreprises encore plus vite.

Si votre pays tape sur la Russie, nous vengerons la Russie en vous maltraitant (entreprise piratée).

Si les entreprises paient plus rapidement, plus de risque de maltraitance. CQFD !

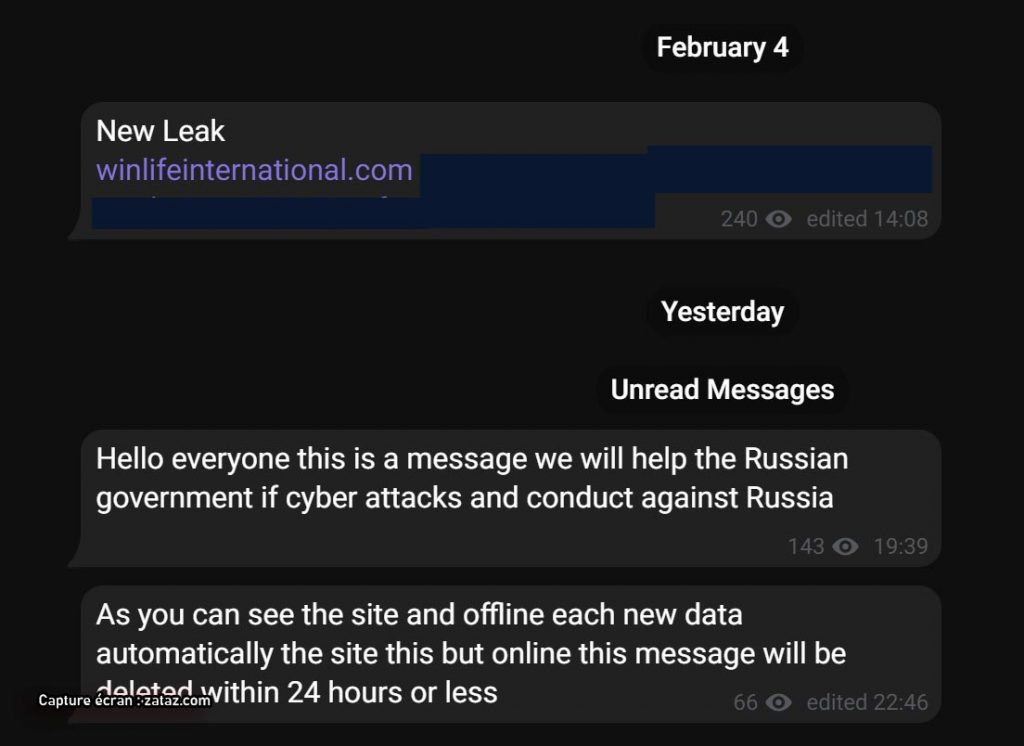

Le 4 Février, ComingProject diffuse des données volées comme de vulgaires pirates. 15 jours plus tard, ils s’affichent comme des hacktivistes !

Entre une société britannique et l’université de Neuchâtel (Suisse) Conti menace de représailles les anti Russes !

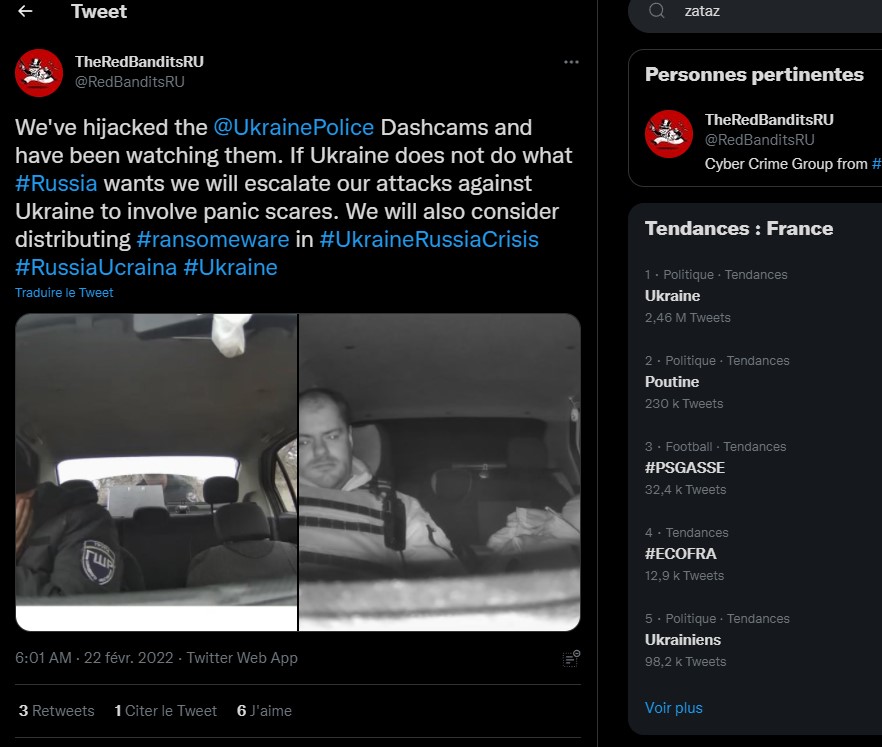

Autres groupes pro Russes, les « Bandits rouges » (sic!) ; SandWorm (derrière Cyclops Blinks) ; Uncle51 (UNC1151) qui selon le CERT Ukrainien serait basé à Minsk.

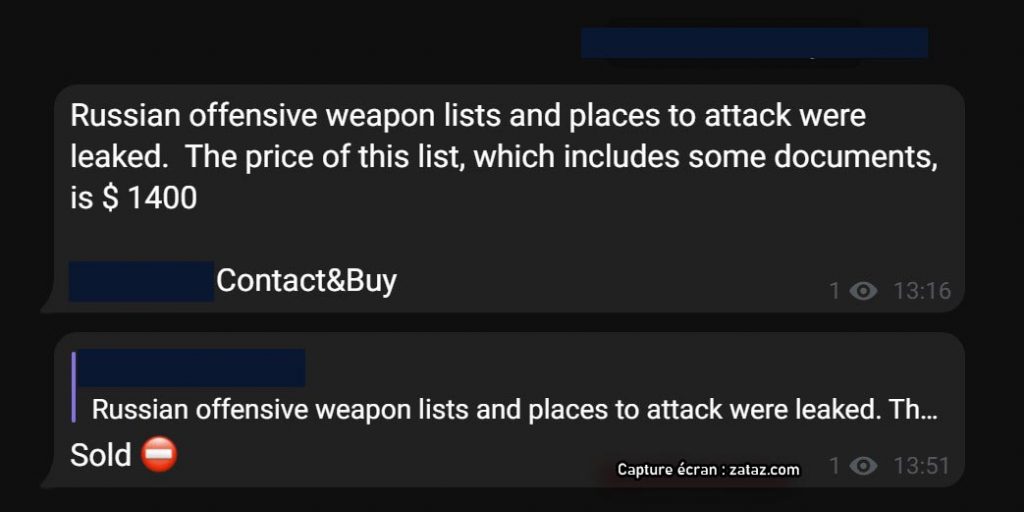

Sur Telegram et autres lieux que je ne peux citer ici, les micros-groupes de pirates pro russes se sont réunis, avec plus ou moins de réussite. Je citerai, par exemple Viktor, une dizaine d’adolescents trop content de faire des « conneries » sous l’excuse d’aider le pays. Début février, ces mêmes personnes revendaient des données volées à la suite de piratages » communs « .

Totalement inconnus, les Red Bandits ont annoncé avoir la main sur les caméras de la police Ukrainiennes.

Ils s’attaquent à tout ce qui bouge

Derniers cas en date, des menaces contre la Belgique car, je cite les black hats : « Des pirates Belges ont lancé des DDoS contre le Kremlin » ; ou encore : « La France s’attaque à nos bateaux dans la mer du Nord » affichent des « inconnus » dans des espaces de discussions Russes. Une manière de faire monter un nationalisme, déjà bien présent, dans la tête et les souris des participants.

Pour nos amis belges, il s’agit de GhostSec (voir ci-dessous).

Pour l’hexagone, un bateau (et pas – des bateaux -) a été invité à rejoindre le port de Boulogne-sur-Mer afin d’être contrôlé. Les marins sont libres de leurs mouvements.

Amis d’hier, ennemis 2.0 aujourd’hui

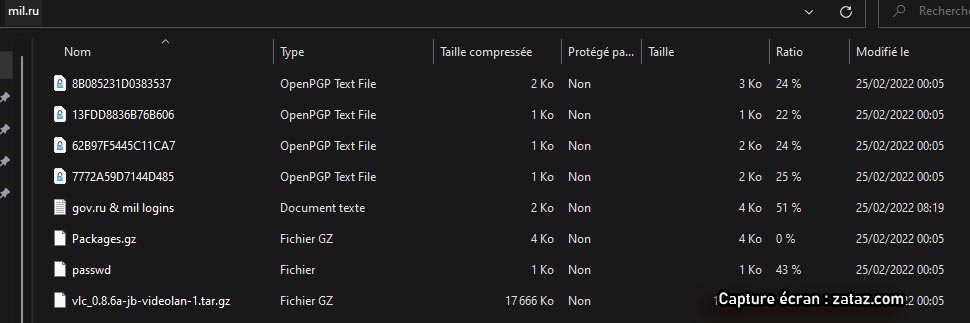

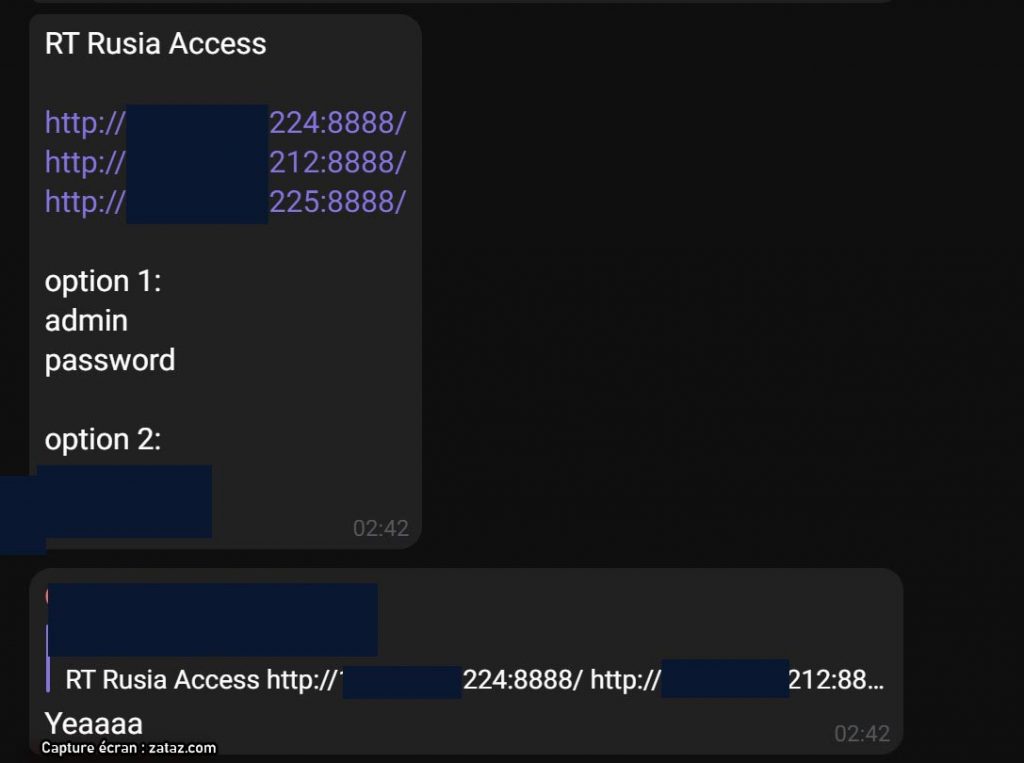

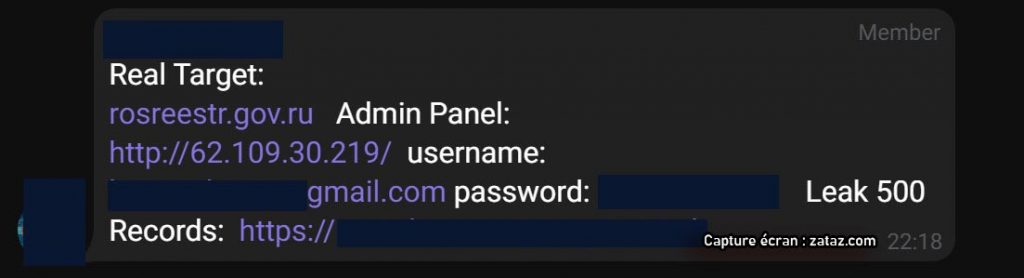

Dans « le camp d’en face« , quelques groupes sont apparus, certains très opportunistes, pouvant dans la foulée provoquer des troubles supplémentaires en augmentant les tensions et/ou en perturbant des actions militaires réfléchies et coordonnées. Par exemple, bloquer le site du Kremlin, est-ce vraiment utile ? Diffuser des informations sur des accès liés au FSB, quel intérêt à part inciter les « attaqués » à renforcer des accès qu’ils n’avaient pas vu ? D’autres pirates s’intéressent aux « proches » de Poutine : recherche de mails, accès à leurs webmails, etc.

Il n’y a pas de petits profits pour les pirates ! Chaque business… est un business !

Du côté de l’Ukraine, des pirates du Brésil, de Belgique, d’Ukraine, de France, … dirigent des cyber attaques allant du DDoS (blocage de sites et serveurs via des millions de connexions provenant des 4 coins du globe) comme à l’image de ceux lancés par le collectif GhostSec, des dissidents de la mouvance Anonymous. A noter que ces derniers ont lancé plusieurs cyber blocages à l’encontre de sites en .ru (russe). Une liste de cibles est même proposée pour « participer » !

En Amérique du Sud, le groupe KSec a diffusé des « modes d’emploi » pour lancer des DoS (Déni de Service) via des pages web, ou encore perturber l’organe de presse RT News.

Des centaines de failles, d’accès contre des intérêts Russes sont diffusés par des pirates devenus hacktivistes !

Dans ces deux camps viennent se fusionner un troisième groupe, plus sournois : les trolls. Des internautes s’amusant de cette « cyberguerre » et diffusant, par-ci par-là, des failles, des accès, ou tout simplement de fausses informations.

L’annonce par le gouvernement Ukrainien de sa recherche d’aides dans la « communauté » des hackers locaux ne vas pas arranger les choses. Le ministère de la Défense Ukrainien passe par une application pour le recrutement ! Quelques heures plus tard, il était demandé aux ukrainiens de bloquer les GPS de leur smartphone pour empêcher la géolocalisation des appareils, et des troupes militaires et civiles.

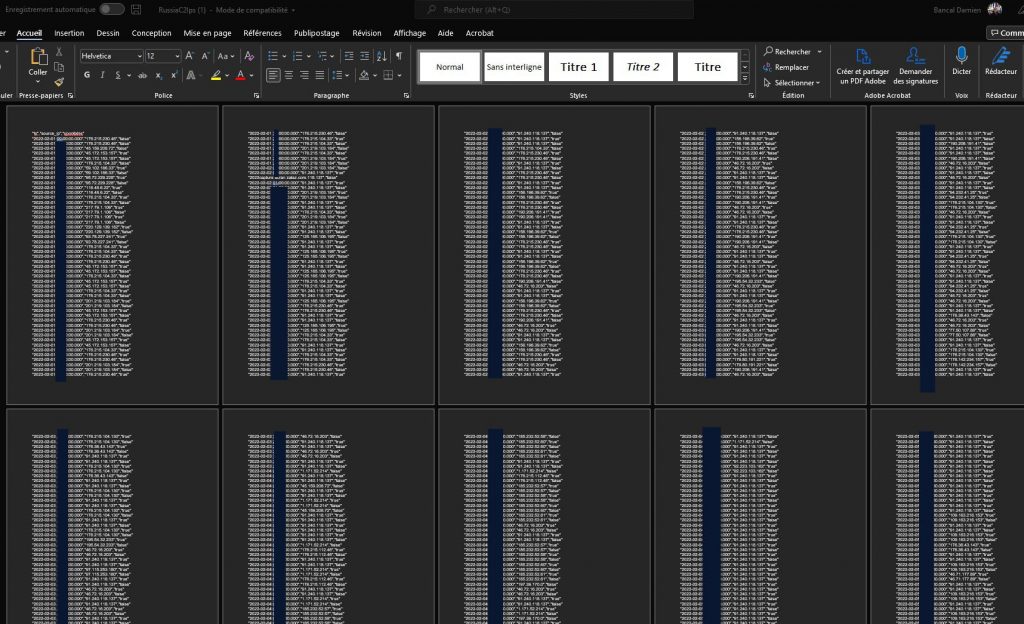

Listes de centaines de cibles Russes que souhaitent bloquer les collections Anonymous et GhostSec.

Pingback: ZATAZ » CyberАрмия : la cyber armée populaire Russe