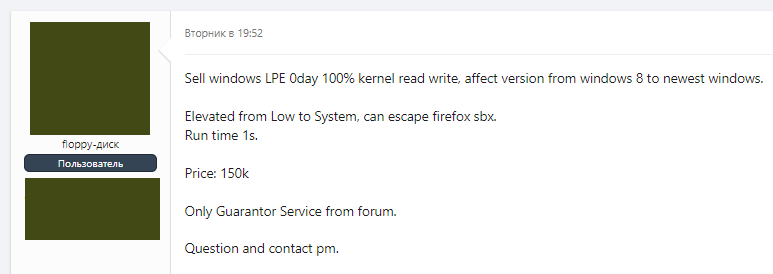

Une faille 0Day pour Windows vendue 150 000$

Sur un forum russophone, ZATAZ a découvert la vente d’une faille inconnue visant Windows. Une élévation de privilège pour 150 000 dollars Us.

Dans un espace du darkweb, j’ai repéré il y a quelques heures une vente qui pourrait inquiéter plus d’un utilisateur de Windows. Un internaute propose pour 150 000 dollars US, un 0day, une faille inconnue, visant l’OS de Microsoft. « LPE pour Windows. Lecture et écriture du noyau« .

Selon ce commerçant, sa vulnérabilité affecte l’ensemble des versions de Windows, de Win 8 à 11. « Elle est capable d’échapper à la sandbox de Firefox » indique-t-il. Selon ce pirate, son 0day a une durée d’exécution quasi instantanée. Nous pourrions penser à une arnaque, comme il est possible d’en croiser. Mais ce blacknaute passe par le service de garantie mis en place par l’administrateur du site qui diffuse son annonce. Un banquier [très respecté dans le milieu], en quelque sorte, qui prendra son pourcentage lors de la vente !

Faille LPE

Une LPE, baptisé Local Privilege Escalation, est une vulnérabilité dans un système d’exploitation ou une application. Elle permet à un pirate d’obtenir des privilèges d’accès supérieurs à ceux qui lui sont initialement attribués. Bref, les amateurs de bande dessinée comprendront qu’une LPE permet de devenir « Calif à la place du Calif » (Iznogoud).

Lorsqu’une faille LPE est exploitée avec succès, un hacker disposant déjà d’un certain niveau d’accès à un système peut obtenir des privilèges plus élevés, lui permettant ainsi de réaliser des actions normalement réservées aux utilisateurs ou aux processus avec des droits d’administration ou de niveau système : effacer des fichiers, installer des logiciels, accéder à des espaces réservés, Etc. Le malveillant échappe ainsi aux contrôles de sécurité.

Comme le précise le MITRE, Une LPE est particulièrement préoccupante car elle permet de passer outre les mesures de sécurité existantes et d’étendre son accès et son contrôle sur un système.