Dans les secrets d’un faux site de la CAF

Les filoutages, phishing, appelés aussi hameçonnages, sont légions sur la toile. Mission des pirates derrière ces escroqueries, mettre la main sur un maximum d’informations privées et sensibles appartenant aux internautes attirés par le filet des voleurs.

Les pirates se font passer pour votre Fournisseur d’Accès à Internet (FAI) ; un service Oueb (Microsoft, Yahoo!, gMail…) ; une banque ; les Impôts ; la CAF… Bref, leurs possibilités sont très nombreuses. Nous allons vous faire visiter un de ces cas. Il est toujours actif au moment de l’écriture de ces quelques lignes. Il concerne la Caisse des Allocations Familiales.

L’espace de stockage

Les adeptes du phishing ont plusieurs possibilités pour installer leur piégé numérique. Les plus usités, il existe d’autres possibilités : créer un faux site qui hébergera le phishing ; enregistrer une adresse Internet proche de la réalité comme ICI ; ou s’installer dans les murs numériques d’un site Internet existant. C’est notre cas ici, avec une fausse page dédiée à la CAF. Le pirate peut acheter l’espace d’hébergement, le nom de domaine. Bien évidemment, il ne le fait pas avec son argent. Il récupère des informations bancaires (achat, échange, piratage…) qui lui permettent ces achats. Dans le cas de l’installation dans un espace légal et déjà existant. Des boutiques en ligne spécialisées dans le black market, proposent des milliers de sites, préalablement piratés par d’autres, pour servir de support à diverses escroqueries, dont le phishing. Parmi les autres escroqueries possibles, l’installation de fausses boutiques LA, ou encore ICI.

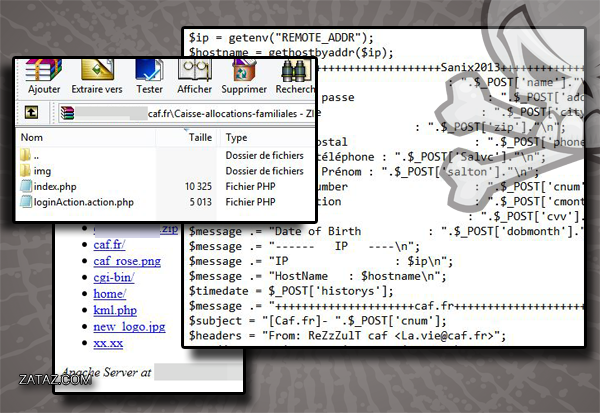

Le kit phishing

La grande majorité des hameçonneurs sont des pirates à la petite semelle qui ont cependant compris qu’il était assez simple de piéger les internautes. Ils ont donc besoin d’outils pour agir. C’est ici qu’apparaissent les kits phishing. Ils s’échangent ou se commercialisent. Nous avons pu mettre la main sur des kits phishing (pouvant contenir plusieurs dizaines de pages différentes, ndlr zataz.com) qui se vendent entre 10 et 100$ selon la complexité demandée au code malveillant. Dans notre cas, celui de La CAF, le kit est baptisé Caf.fr 2014. Ce kit de 320 ko de données malveillantes a été créé en avril 2013. Il comporte, une fois le zip extrait, deux fichiers PHP et un sous dossier « img », comportant 7 images. Le premier fichier PHP, la partie Index. Celle qui va s’afficher dans le site oueb. Sa mission, reprendre, le mieux possible le site de la CAF. Cependant, quelques petites finesses ont été rajoutées par le pirate comme un espace pour réclamer les données bancaires. Le second document PHP n’a pas pour mission de s’afficher. Il est en action, sans que l’internaute ne puisse s’en rendre compte. Il est baptisé loginAction.action. Il est le plus intéressant car il permet de connaître les actions malveillantes lancées lors de son exécution. Ici, le voleur s’intéresse aussi à l’IP de sa cible (A-t-elle une machine non mise à jour ? ndrl) ; le code pirate utilise une adresse web Neuf Télécom pour se faire envoyer des informations ; récupère le cookie de connexion à la CAF ; et, cerise sur le gâteau, le code affiche la plupart du temps une adresse mail que le pirate exploite pour recevoir les données qu’il a réussi à récupérer. Dans cette nouvelle attaque CAF, il se fait envoyer les informations sur le compte [email protected].

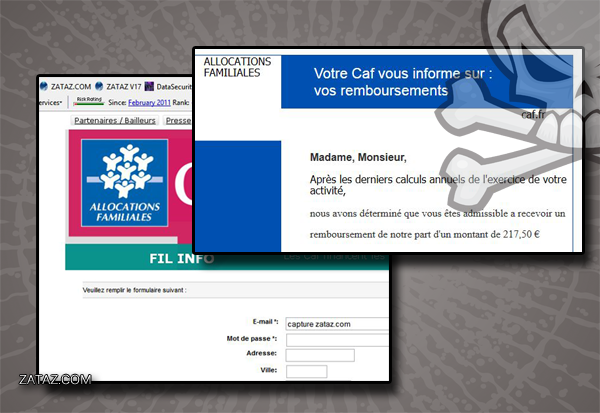

La lettre

Il ne reste plus à notre pirate qu’à envoyer un courriel usurpateur, aux couleurs de la CAF, pour tenter de piéger les lecteurs de sa missive. Ne pensez pas que cela ne fonctionne pas ! Malheureusement, le taux de réussite de ce genre de piège peut atteindre des sommets. Dans ce nouveau cas de piège CAF, le voleur explique « nous avons déterminé que vous êtes admissible à recevoir un remboursement de notre part d’un montant de 217,50 € ». Proposer un remboursement de plusieurs centaines d’euros, en plein été, c’est un peu comme attirer une abeille avec de l’eau sucrée. La rédaction de zataz.com a déjà pu mettre la souris sur des fichiers pouvant contenir des centaines de victimes. Internautes piégés en quelques minutes. L’intérêt de l’escroc étant de piéger un maximum de personne, en un minimum de temps. Il doit, alors, acquérir ou trouver des dizaines de milliers, quand cela ne ce compte pas en centaines de milliers, d’adresses mails. Ici aussi, des pirates se sont spécialisés dans la ponction de base de données dans l’unique but de créer des fichiers d’adresses électroniques valides et fraiches. L’escroc n’a plus qu’à les acheter pour son compte.

Blanchiment de l’argent

Une fois les internautes piégés, les pirates doivent agir très vite pour récupérer l’argent. Peu importe la forme (billets, virements, achats…), le black market a toujours une solution. Les plus « gourmands » iront rapidement utilisées les données volées dans des cyberboutiques. Acheter du matériel, des produits de luxe, qui seront revendus. Les plus « pros » proposeront les informations volées aux plus offrants. Des receleurs basés à l’étranger. Autre cas possible, trouver des mules volontaires ou non, afin d’exploiter leurs comptes en banques pour faire transiter l’argent détourné. Selon un récent rapport de McAfee sur la cybercriminalité dans le monde, le phishing coûterait 445 milliards de dollars (327 milliards d’euros) à l’échelle mondiale et aurait une incidence sur 150 000 emplois au sein de l’Union Européenne. La France n’est pas épargnée, avec un coût qui s’élèverait à plus de 3 milliards d’euros, soit 1.1 % du PIB.

Se protéger

Les règles de bases, faut-il encore les rappeler, sont simples. Il faut les marteler, encore et encore à vos enfants, parents, grands-parents. Aucunes entités étatiques ne vous réclameront vos numéros de cartes bancaires ; Aucuns FAI, services oueb digne de ce nom vous demanderont vos mots de passe. Vérifiez toujours l’url, l’adresse Internet proposée. N’hésitez pas à sauvegarder les adresses officielles. Pour finir, ne cliquez jamais sur un lien que vous ne connaissez pas. Derrière ce cache peut-être un programme pirate qui pourrait devenir votre meilleur ennemi, comme ce fût le cas pour des milliers de clients Orange et leurs LiveBox piégées.

Se faire rembourser

Depuis la loi 2001-1062 du 15 novembre 2001 relative à la sécurité intérieure, en cas d’utilisation frauduleuse de la carte bancaire, les banques ou les établissements de crédit ont l’obligation de rembourser immédiatement le montant de l’opération non autorisée et de rétablir le compte débité dans l’état où il se serait trouvé si l’opération de paiement non autorisée n’avait pas eu lieu. Les règles de remboursement des opérations réalisées par utilisation frauduleuse d’une carte bancaire sont codifiées aux articles L.133-18 et L.133-19 du code monétaire et financier. Sauf que les banques commencent à freiner des quatre fers des remboursements qui se font de plus en plus présents. Si les articles 133-18 et 19 indiquent que le remboursement est possible, des exceptions existent. D’abord dans le cas où la fraude est effectuée par le client ; celle qui nous intéresse est l’aspect du non-respect des obligations indiquées par l’article L.133-16. Le client doit, dans les plus brefs délais avertir sa banque. Il a une obligation d’informations en cas de vol, perte, détournement ou utilisation non autorisée de son compte, sa CB. L’article 133.17 renforce le fait que le client à obligation dans la garde et l’utilisation de sa carte bancaire. Bilan, certaines banques mettent en avant la faute par négligence grave du client quand ce dernier a fourni lui-même les 16 chiffres, la date de validité et le CVV dans un phishing. Les banques considèrent communiquer suffisamment sur le sujet. Le client hameçonné devient donc responsable de ses actes et aura bien du mal à se faire rembourser. A noter que les banques réussissent, à hauteur de 70/75%, à récupérer les virements frauduleux. Ce qui est loin d’être le cas pour les paiements par carte virtuelle et autre 3D Secure.

Bref, comme vous avez pu le voir, le phishing n’est pas un épiphénomène qu’il faut regarder avec dédain. L’argent coule à flot et les victimes de plus en plus nombreuses. Les banques, pour le moment, remboursent encore. Mais pour combien de temps ? Les entreprises bancaires sont de plus en plus regardantes. Nous avons eu plusieurs cas à la rédaction de clients n’ayant pas été remboursés. Les banques ayant mis en avant leur légèreté avec leurs accès.