Lockbit : une commune, des gardes du corps et l’Agence des Espaces Verts d’Île-de-France piratés

Les pirates du groupe Lockbit avaient prévenu : plus de 400 entreprises piratées en deux mois, dont 180 mises en pâture, y compris l’Agence des Espaces Verts d’Île-de-France, la commune de Bouchaine, des gardes du corps français, l’allemand Telekom et l’Université Québécoise de Sherbrooke.

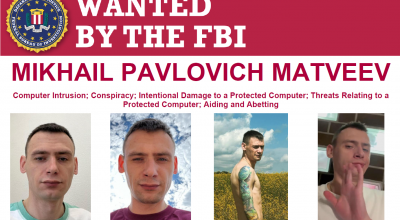

LockBit n’a pas besoin de redorer son blason auprès des affiliés potentiels qu’il aurait pu perdre après l’action judiciaire de février dernier. Le responsable de LockBit affirmait quelques heures aprés l’opération policière que son business allait revenir plus fort que jamais. Malheureusement, LockBit vient de le prouver.

Depuis le 24 février 2024, plus de 400 entreprises ont été impactées, avec plus de 180 d’entre elles affichées sur les nombreux blogs du groupe pirate.

Rien que ce 6 mai, 57 victimes ont été recensées.

LockBit et ses complices ont-ils profité du 1er mai pour infiltrer, exfiltrer et rançonner des dizaines d’entités privées et publiques ? Parmi les cas les plus marquants repérés par ZATAZ figurent l’Agence des Espaces Verts d’Île-de-France ; la commune de Bouchaine ; des gardes du corps français ; l’allemand Telekom et l’Université Québécoise de Sherbrooke.

Les affiliés derrière ces cyberattaques laissent 15 jours aux entreprises pour payer une rançon. Il est difficile de connaitre l’étendu des données copiées par les pirates.

[MàJ] Comme le précise Valery Marchive du LeMagIt, Ile-de-France Nature et la ville de Bouchemaine « renvoient vraisemblablement aux attaques connues et survenues l’été dernier » (2023). LockBit recycle des attaques qu’ils n’avaient pu commercialiser ?

Le nombre de cyber attaques augmente !

Pour l’instant, officiellement, aucun pirate n’a revendiqué les attaques contre les mairies de Gravelines et d’Albi.

Concernant la révélation de ZATAZ au sujet de l’université de Guyane. L’Université de Guyane a bien été victime d’une cyberattaque qui a conduit à la destruction de son site internet, comme révélé par la direction lors d’une conférence de presse le lundi 6 mai.

Les premiers signes de l’attaque ont été détectés le 30 avril, lorsque des anomalies de flux de données ont été observées et que des enseignants ont rapporté des difficultés de connexion aux serveurs.

Une cellule de crise a été activée le 1er mai, et l’attaque a été confirmée le 2 mai. Des fichiers ont été cryptés ou effacés, et les pirates ont demandé une rançon que la direction a refusé de payer.

En réponse, l’université a arrêté tous ses serveurs par mesure de sécurité. Comme l’explique « France Guyane« , les communications se font désormais par courriels, Whatsapp et sur les réseaux sociaux. Aucun cours ni examen n’a été annulé.

Une enquête est en cours pour évaluer les dommages et identifier les auteurs de l’attaque, avec plus d’informations attendues pour le 13 mai. Une plainte a également été déposée.

Recevez les infos de la semaine ZATAZ, chaque samedi, via la news letter des cyber’actus.