Les meilleurs outils pour se protéger des ransomwares existent-ils ?

Les meilleurs outils de suppression de ransomwares. Voici comment nettoyer et vous protéger de cryptolocker, CryptoWall et autres logiciels dédiés à l’extorsion d’argent via de logiciels malveillants qui chiffrent votre disque dur.

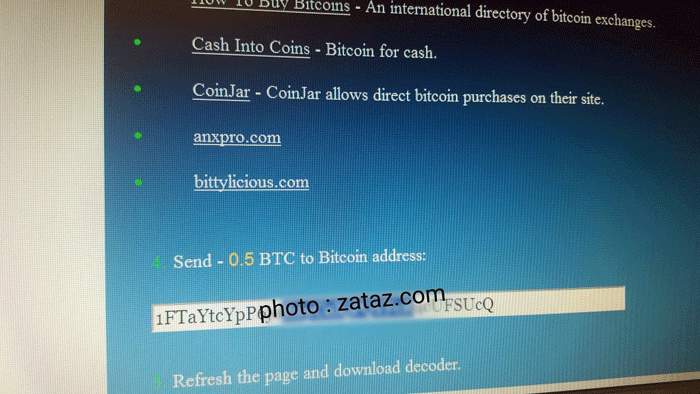

Fichiers chiffrés, informations perdues, ordinateur bloqué par un compte à rebours. Voilà en quelques mots les effets d’un ransomware, un logiciel rançonneur. Sa mission, infiltrer votre ordinateur, et vous réclamer de l’argent pour vous rendre vos fichiers, dossiers. Je vous propose de regarder du côté des outils qui pourraient vous permettre de bloquer ce type d’infiltration. Attention, rien de miraculeux. Les attaques de ransomware, comme Locky, réussissent car les utilisateurs se font piéger. C’est l’internaute qui valide le piège, par la souris ou l’ordinateur utilisés.

Comme le rappelle l’ANSSI et le CERT-FR, depuis la mi-février 2016 [Je vous alerte de ce genre d’attaque depuis plus de 3 ans], le CERT-FR constate à l’échelle nationale une vague de pourriels dont le taux de blocage par les passerelles antispams est relativement faible. Les filtres ne bloquent pas, ou peu, les courriels piégés. La diffusion de Locky s’effectue par l’intermédiaire d’un mail [au nom de votre scanner, de Free…] dans lequel se trouve une pièce jointe au format doc. Ce document Microsoft Office contient un texte illisible ainsi qu’un message indiquant la nécessité d’activer les macros pour l’affichage correct du message. Macro dont l’objectif est la récupération puis l’exécution du malware. L’exécution de ce dernier entraine le chiffrement des données et les fichiers sont renommés avec l’extension « .locky ». D’autres ransomware renomment les fichiers en mail.bg, 92829.tv…

Le ransomware qui utilise #free pour tenter de piéger les internautes ! @zataz #cybersécurité pic.twitter.com/Xy9omRIRcX

— Damien Bancal (@Damien_Bancal) February 25, 2016

Social engineering

Je vous montrais, l’année dernière, l’envers d’une attaque. Un ransomware, du point de vu de l’escroc. Il faut savoir que la priorité du pirate est de vous convaincre de cliquer sur son fichier joint. D’abord, le courriel. Une facture impayée ? Une commande non honorée ? Si c’est le cas, vous connaissez le numéro de référence de vos achats/ventes/factures. Bref, ne cliquez pas, sur ce que vous ne connaissez pas.

Vous avez cliqué ? Pas de panique, du moins tant que vous n’avez pas validé les macros de votre traitement de texte. Les macros sont validées ? Trop tard et sortez les mouchoirs. Mais heureusement, il est encore possible de palier au pire. D’abord, assurez-vous d’avoir un antivirus capable de bloquer les ransomwares. Ils agissent en amont, avant la tentative de modification de vos fichiers. Les ransomwares vont renommer l’ensemble de vos documents. Les outils de protection empêchent cette manipulation malveillante. N’oubliez jamais que l’une des parades face à ce genre d’extorsion de fond, la sauvegarde de vos données. Bien entendu, pas sur le même poste sauvegardé ! Attention aussi aux services cloud. Si vous avez automatisé la sauvegarde vers Google Drive, OneDrive, Dropbox et compagnie, n’oubliez pas que les fichiers qui auront été piégés se retrouveront sauvegardés. Google annonce vérifier les fichiers identiques, dont le dernier semble chiffré. Bref, une sauvegarde se fait comme pour Dead Pool, à la main.

Si ce message apparaît lors de vos "surfs", ne cliquez pas ! C'est un piége ! #ransomware #malware @zataz pic.twitter.com/k5zh7lDgRH

— Damien Bancal (@Damien_Bancal) February 21, 2016

Efficace ?

Les logiciels proposant de vous protéger d’un ransomware sont à prendre avec des pincettes. Les ransomwares évoluent pour chaque fichier piéger, chaque victime. Autant dire qu’il est très difficile de les contrer. Petit détail loin d’être négligeable. Si vous êtes victimes d’un ransomware et que vous souhaitez utiliser un outil de correction, pensez à sauvegarder la clé « Bitcoin » que propose l’escroc. Cela pourra servir à récupérer les fichiers si le décodeur est retrouvé par les autorités ou mis à jour par des chercheurs, comme ce fût le cas pour CoinVault.

EasySync CryptoMonitor

La méthode de protection d’EasySync CryptoMonitor est intéressante. Elle cache des ressources leurres qui permettent de bloquer le chiffrement d’un ransomware. Si un de ces fichiers est « touché », le PC est verrouillé afin d’empêcher l’infiltration totale. Une seconde méthode est employée par l’outil. Elle surveille les processus et la façon dont ils interagissent avec les fichiers. Si un processus s’amuse avec un trop grand nombre de fichiers, l’alerte est lancée par Crypto Monitor.

Talos

Le code malveillant TeslaCrypt chiffre les fichiers avec une clé symétrique AES stockée dans un fichier key.dat [A noter que des cas ont démontré que la clé de déchiffrement ne s’y trouvait pas]. Talos, proposé par CISCO, fonctionne en ligne de commande.

#ransomware ! 180 euros le fichier déchiffré ! 🙂 #cybersécurité @RCCyberofficiel @zataz pic.twitter.com/S31cJ7Jtkh

— Damien Bancal (@Damien_Bancal) February 16, 2016

Gdata Ransomware cleaner

Permet de contrer la grande famille Locker (Reveton, Revoyem, Lyposit, Urausy, Nymaim, Tobfy). Installé sur un DVD bootable, ou encore sur une clé USB, il permet de faire le ménage sur une machine infiltrée.

Trend Micro

A lancer au moment de l’attaque. Passer en mode sans échec. Si le mode sans échec n’est pas accessible, une version du TM Ransomware est disponible. Il faut l’installer sur une clé USB.

BitDefender Anti-CryptoWall / CTB Locker

Plus graphique que Trend Micro, il agit surtout pour éviter l’infection lancée par CryptoWall / CTB-Locker. L’éditeur indique que son logiciel est capable de bloquer la tentative de chiffrement. Une sorte de protection en temps réel, en plus de votre antivirus. Il ne nettoie pas un ordinateur piégé.

N’hésitez pas à apporter votre expérience, vos solutions, dans vos commentaires, ci-dessous.

Mise à jour : merci à Marmotte du dese qui m’a fait remarquer l’existence, en version bêta, de Malwarebytes Anti-Ransomware. Simple d’utilisation, le logiciel met sous veille votre système. La moindre modification bloque l’attaque. Prudence, cependant, une version bêta n’est pas sûre à 100%.

Merci pour cet article, pour information Kaspersky Endpoint Security inclut un module nommé « System watcher » qui analyse le comportement du PC, et en cas de détection de chiffrement d’un fichier bloque tout de suite le malware et fait un rollback du fichier chiffré… jusqu’a présent le meilleur outil de l’utilisateur distrait!

Une solution payante rachetée récemment par Sophos, qui vient en complément d’un antivirus et qui permet de faire de la protection contre ce nouveau type d’attaques.

Disponible pour les pro et particuliers et probablement intégré aux solutions Sophos dans l’année.

J’ai également trouvé cet outil, pas encore testé :

https://www.foolishit.com/cryptoprevent-malware-prevention/

bonsoir damien,

il y a aussi bitdefender 2016 avec sa protection ransomwares qui n’est pas mal non plus.

tout est expliquer a la page 137 du manuel d’utilisation,voiçi le lien pour ceux a qui ça interesse:

http://download.bitdefender.com/resources/media/materials/2016/userguides/fr_FR/Bitdefender-2016-InternetSecurity-Userguide-fr_FR-web.pdf

bonne soirée.

Pingback: Citroni, le ransomware qui attaque les serveurs web - Data Security BreachData Security Breach

Pingback: Récupération des données en cas de ransomware : 6 règles à respecter - Data Security BreachData Security Breach