Previous Story

Problème de sécurité pour M6 Boutique

Un bug sur le site web de M6 Boutique pourrait permettre de piéger les clients de cet espace de télé achat.

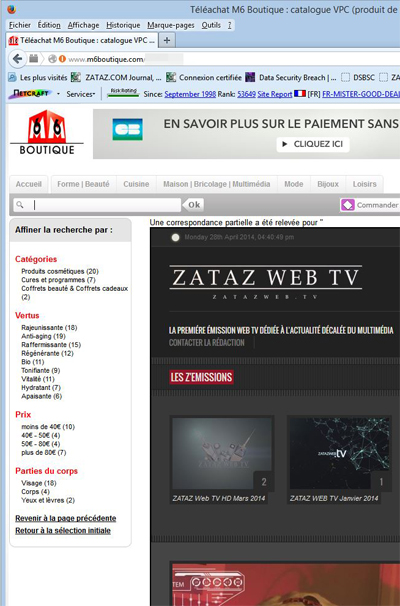

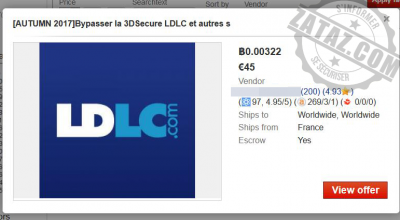

Pas de panique, les données bancaires et les informations des clients ne sont pas impactées. Un bug visant le site web de M6 Boutique, de type XSS (Cross-Site Scripting) a été découvert dans l’espace de Achat de Métropole Tv, alias M6. C’est un jeune marocain du nom de XVII Pentester qui a mis à jour ce petit problème. Via un url officiel, mais particulièrement forgé, il serait possible à un pirate d’afficher par exemple un faux espace de paiement. Dans notre capture écran, nous affichons zatazweb.tv. Attention, une XSS pourrait donner l’occasion à un malveillant de détourner les cookies de connexion, et donc se connecter à un webmail par exemple, à distance. L’injection d’un code malveillant est aussi possible. En relation avec M6, la rédaction de zataz.com a transmis ce protocole d’alerte (HaideD 2892) qui devrait être très rapidement pris en main. Un peu plus long que la moyenne, M6 Boutique n’étant pas géré par M6 Web.

Pour rappel, l’OWASP, la plus importante organisation de sécurité des applications au monde avec des milliers de membres à l’échelle mondiale, y compris certains des plus importants acteurs du secteur, indique dans sa dernière enquête en date auprès des directeurs de la sécurité informatique récemment publiée, plus de 100 répondants, issus de divers pays, ont confirmé que les risques de sécurité des applications sont en hausse, à la fois en nombre absolu et relativement par rapport aux risques de sécurité de l’infrastructure. Même si les attaques internes ont baissé, l’enquête suggère que les risques associés aux menaces externes sont en hausse. Les directeurs de la sécurité informatique considèrent que la prise de conscience sécuritaire et la formation sont les défis prioritaires et les plus importants à relever en 2014 pour faire face à ces menaces et sont encore plus critiques que les outils, les tests et les budgets.