Previous Story

BREAKING NEWS

Publicité

- GPT-4 et l’analyse financière : une révolution en marche ? 13/07/2024

- Premières connexions quantique en Belgique 03/07/2024

- Un hacker exploite une faille dans Apple Vision Pro pour libérer des araignées virtuelles 27/06/2024

- Une vulnérabilité zero-day pour des caméras en vente 25/06/2024

- Réinitialisation Rapide : des hackers ont trouvé un moyen de lancer des attaques DDoS puissantes 24/06/2024

- Ce qu’il faut savoir sur les totems d’affichage dynamique d’intérieur 24/06/2024

- Le rôle de l’IA dans la Cybersécurité : entre Menaces et opportunités 24/06/2024

- Comment réussir son cybermois 2024 ? 23/06/2024

- Un sac poubelle remplis de données de santé retrouvé dans la rue 21/06/2024

- Vente du code source du Ransomware INC 21/06/2024

- Les gestionnaires de mots de passe : Comment ça marche ? Outil utile ? Limites ? 19/06/2024

- Risques croissants des cyberattaques pour la stabilité financière mondiale 19/06/2024

- Nouveau moyen de communication Anonyme avec des Chatbots lancé par DuckDuckGo 19/06/2024

- Thales équipe les forces armées irlandaises en systèmes radios logicielles 19/06/2024

- Europol : le minage est utilisé pour le blanchiment de revenus illicites 19/06/2024

- Comprendre les attaques DDoS en 2024 : exemples récents, fonctionnement et contre-mesure 07/06/2024

- La Sécurité des Ordinateurs Portables HP : Focus sur les HP ProBook et HP EliteBook 07/06/2024

Publicités

Rechercher une info

Les + commentés

Publicités

Sur le Oueb

Revue de presse : ZATAZ Revue de presse

Réseaux sociaux : TW/FB/TK/Masto/LK

DSB : Data Security Breach

Page officielle Damien Bancal

Divers

Remonter un problème.

Mentions légales.

Certaines images viennent de Freepik.

Typo titre : adrien-coquet.com

Protocole d’alerte ZATAZ

Protocole ZATAZ (2023) : 80 876

Taux de correction (100 derniers cas) : 97 %

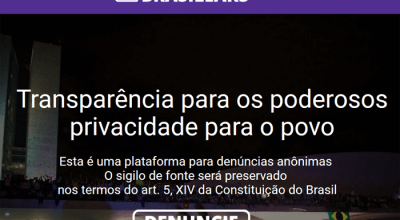

Alerter anonymement.

Page sécurisée Bluefiles pour transmettre à ZATAZ un fichier.

Service Veille ZATAZ

Espaces pirates sous surveillance: 217 201 Alertes envoyées au 01/11/2023 : 27 801 Fuites constatées en 2023 : + 17 milliards Service veille ZATAZ : veillezataz.com

L'école de cybersécurité Cyber Management School

Copyright 1996 - 2020 :: ZATAZ - Réalisation DB. - Le site OFFICIEL est ZATAZ.COM - Le reste ne serait que contrefaçon