Tor Astoria, l’algorithme qui veut contrer les espions

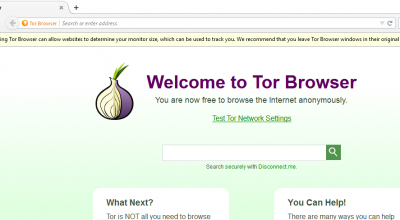

Des chercheurs en sécurité ont conçu un outil qui doit permettre aux internautes de réduire le risque d’utilisation d’une connexion malveillante, via TOR.

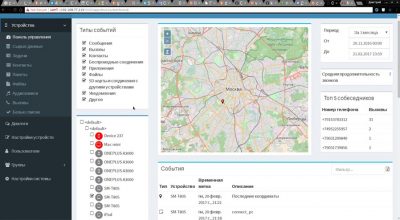

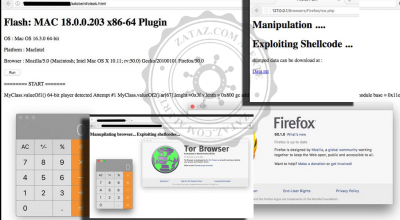

Voilà qui est intéressant. Nous savions que TOR était loin d’être exempt du moindre problème de sécurité. Les exemples de piratages via TOR sont nombreux comme l’interception des données du Dalaï Lama dans un test grandeur nature ou l’injection d’un code malveillant lors du téléchargement de fichiers via certains « nœuds » TOR.

Des chercheurs en sécurité viennent d’affirmer que leur outil TOR Astoria a été conçu pour combattre les attaques asymétriques via le réseau TOR. Tor Astoria 98289 a été développé par des chercheurs américains et israéliens, et il a été conçu pour fournir une méthode qui élimine les systèmes « autonomes » qui tentent de révéler votre identité.

Pour le moment, personne n’a encore pu tester TOR Astoria, l’idée n’est présente que dans le document diffusé par les chercheurs Rishab Nithyanand (Stony Brook University), Oleksii Starov (Stony Brook University), Adva Zair (Hebrew University of Jerusalem), Phillipa Gill (Stony Brook University) et Michael Schapira (Hebrew University of Jerusalem). A suivre !

Le réseau TOR est un excellent et indispensable système de sécurité permettant de surfer de manière anonyme pour le serveur que vous visitez. Il est fortement conseillé de ne pas l’utiliser seul pour assurer la protection de ses données durant ses surfs.

Je pense que dans la première phrase, l’expression correcte est « loin d’etre exempt ».

Bonjour,

Merci 🙂