Pas de vacances pour les vulnérabilités critiques

Microsoft corrige 6 vulnérabilités critiques qu’il est nécessaire de mettre à jour immédiatement, quant à Adobe, même urgence pour remédier 30 vulnérabilités critiques pour Windows et Mac.

Le Patch Tuesday de juillet 2016 profite à Microsoft pour publier 11 mises à jour de sécurité concernant postes de travail et serveurs. Six mises à jour sont classées comme « Critiques », tandis que les autres figurent dans la catégorie « Importants ».

Toutes les mises à jour critiques publiées en ce mois de juillet concernent des systèmes bureautiques. La priorité absolue devrait aller à la correction des navigateurs et de Office avec MS16-084 pour Internet Explorer. Le MS16-085 pour Microsoft Edge et MS16-088 pour Office concernent beaucoup d’internautes et entreprises. Ces trois mises à jour corrigent des vulnérabilités permettant à un attaquant de prendre le contrôle total de la machine ciblée. Ces failles doivent donc être corrigées immédiatement.

Plus de 50 failles pour des produits Adobe

A importance égale, les mises à jour publiées par Adobe. Tandis que Flash monopolisait l’actualité depuis un certain temps, Adobe Reader est de retour après avoir sommeillé pendant trois mois.

Adobe a donc publié APSB16-26 pour résoudre 30 vulnérabilités sur les plates-formes Windows et Mac. De nombreuses vulnérabilités résolues par le bulletin de sécurité APSB16-26 permettent à un attaquant de prendre complètement le contrôle de la machine ciblée. Il s’agit du troisième correctif pour Acrobat Reader en 2016 contre plus du double pour Adobe Flash.

Adobe a également publié une mise à jour pour son module Flash Player, APSB16-25 qui résout 52 vulnérabilités. Cette mise à jour concerne Windows, Mac, Linux et ChromeOS. Des failles qui permettent à des malveillant d’utiliser Flash et Reader comme des « outils » d’installation de codes malveillants.

Priorité aussi pour JScript et VBScript MS16-086. La vulnérabilité résolue ici peut être exploitée si la victime visite une page Web malveillante hébergeant du code JScript et VBScript. Le site ainsi fabriqué permet une attaque automatisée efficace.

Parmi les mises à niveau importantes : .NET MS16-091 est prioritaire. La vulnérabilité peut être exploitée à distance. Mais contrairement au risque d’exécution de code que neutralisent les autres mises à jour critiques, cette vulnérabilité .NET ne permet qu’une fuite d’information. Il existe trois autres mises à jour importantes pour le noyau Windows : MS16-089, MS16-090 et MS16-092. Rappel : pour qu’un exploit fonctionne, l’attaquant doit disposer de certificats valides pour s’introduire dans le système.

En résumé, il s’agit d’un Patch Tuesday de taille moyenne. Cependant, toutes les mises à jour Microsoft et Adobe critiques étant destinées aux postes de travail, l’équipe chargée des correctifs pour les systèmes bureautiques risque d’être un peu sous pression. (par Amol Sarwate/Qualys)

4 failles pour les produits Apple.

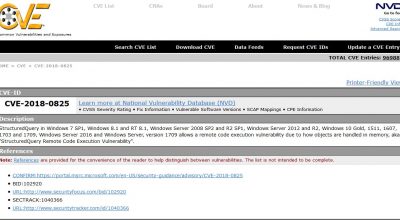

Tagged Image File Format (TIFF) (CVE-2016-4631)

OpenEXR File Format (CVE-2016-4629, CVE-2016-4630)

Digital Asset Exchange File Format (CVE-2016-1850)

BMP File Format (CVE-2016-4637)